1、文件中的秘密

查看文件属性备注,flag{870c5a72806115cb5439345d8b014396}

2、 wireshark

2、 wireshark

使用wireshark打开文件,菜单-编辑-查找分组-搜索关键字flag,在数据包中找到flag。

3、LSB

3、LSB

使用Stegsolve.jar工具打开图片,逐个通道查看,发现0通道有数据,将0通道数据保存得到一张二维码图,扫描得flag。

4、RAR:

4、RAR:

使用Advanced Archive Password Recovery爆破RAR密码,密码为8795,解压得到flag。

5、zip伪加密

使用010editor打开,将第一行00 09改为00 00解压得到flag。

6、qr

扫描二维码得到flag。

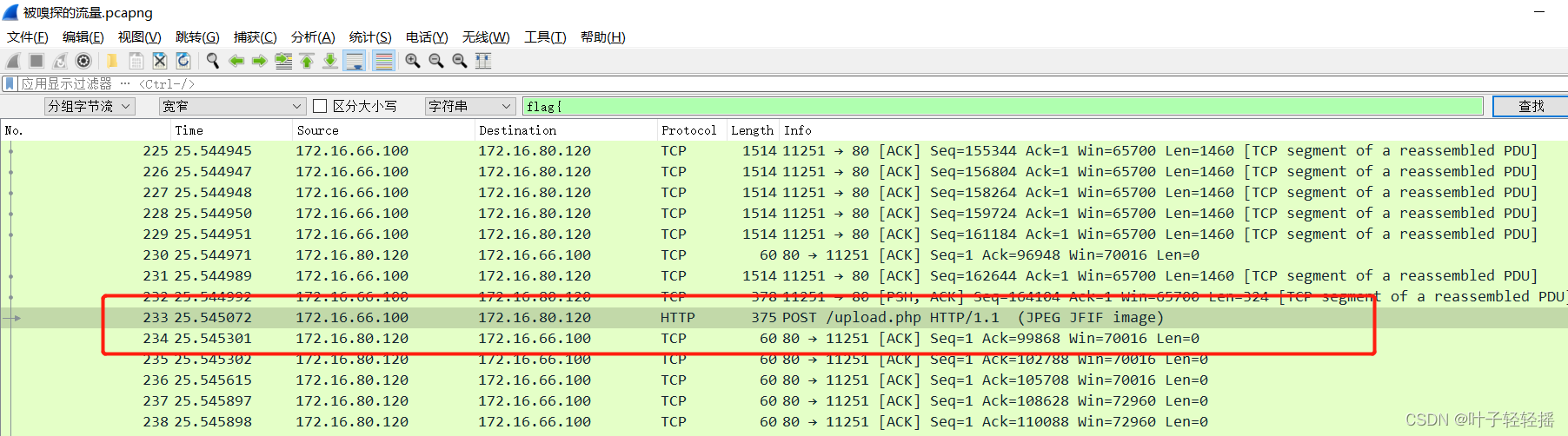

7、被嗅探的流量

7、被嗅探的流量

打开抓包文件,搜索分组字节流,关键字“flag{”,找到数据包,在数据包中找到flag。

8、镜子里面的世界

使用Stegsolve.jar工具打开图片,逐个通道查看,发现0通道有数据。st3g0_saurus_wr3cks。