一、工具名称

Wireshark-win64-3.6.5

二、下载安装渠道

Wireshark-win64-3.6.5 通过CSDN官方开发的【猿如意】客户端进行下载安装。

对,你没有看错,就是来自CSDN官方,这次,CSDN果然没有辜负广大技术人的期望,现在,我们可以在CSDN官方开发的【猿如意】客户端上安装我们开发所需要的开发工具了。

2.1 什么是猿如意?

猿如意是一款面向开发者的辅助开发工具箱,包含了效率工具、开发工具下载,教程文档,代码片段搜索,全网搜索等功能模块。帮助开发者提升开发效率,帮你从“问题”找到“答案”。

2.2 如何下载猿如意?

点击链接,登录猿如意官网即可下载。

猿如意官方下载链接 http:// https://devbit.csdn.net?source=csdn_community

http:// https://devbit.csdn.net?source=csdn_community

点击链接,登录猿如意官网即可下载https://devbit.csdn.net?source=csdn_community

2.3 如何在载猿如意中下载开发工具?

【猿如意】安装完成后,在顶部搜搜框输入开发工具名称,然后点击获取即可下载对应的开发工具,之后按步骤即可完成安装。

猿如意客户端官网&下载地址 https://devbit.csdn.net/

https://devbit.csdn.net/

猿如意客户端官网&下载地址:https://devbit.csdn.net/

三、工具介绍

Wireshark是一个流行的开源协议分析器,它允许用户从Sniffer、Snoop和Microsoft网络监视器等应用程序捕获和读取信息。 让这款软件脱颖而出的是,你可以免费下载并安装它。 它可以成功地用于网络故障排除、通信和软件协议开发,也可以用于网络分析。 最初,该工具在2006年5月以Ethereal的名称发布,但由于商标问题,它很快被重新命名为Wireshark。

四、Wireshark-win64-3.6.5功能介绍

wireshark功能十分强大

- 支持分析数百种网络协议,而且实时发展更新的支持新协议

- 支持在线抓包,离线分析,我们用的最多的可能是离线分析工具

- 支持多种平台,Windows, Linux, macOS, Solaris, FreeBSD, NetBSD, and many others

- 支持GUI界面分析,Windows多用GUI界面分析比较直观;支持命令行使用tshark工具分析,分析效率高,这种多在Linux等命令行系统使用

- 支持丰富且强大的包过滤语法

- 支持读取分析多种文件格式: tcpdump (libpcap), Pcap NG, and many others

- 支持抓取多种物理接口:Ethernet, IEEE 802.11, PPP/HDLC, ATM, Bluetooth, USB, Token Ring, Frame Relay, FDDI, and others (depending on your platform)

- 支持分析解密多种安全协议: IPsec, ISAKMP, Kerberos, SNMPv3, SSL/TLS, WEP, and WPA/WPA2

- 支持导出XML, PostScript®, CSV, or plain text等文件格式:

- 分析界面友好,如:三面板界面,mark标记,颜色标记,字段搜索,行定位,ip域名解析等。

五、软件截图

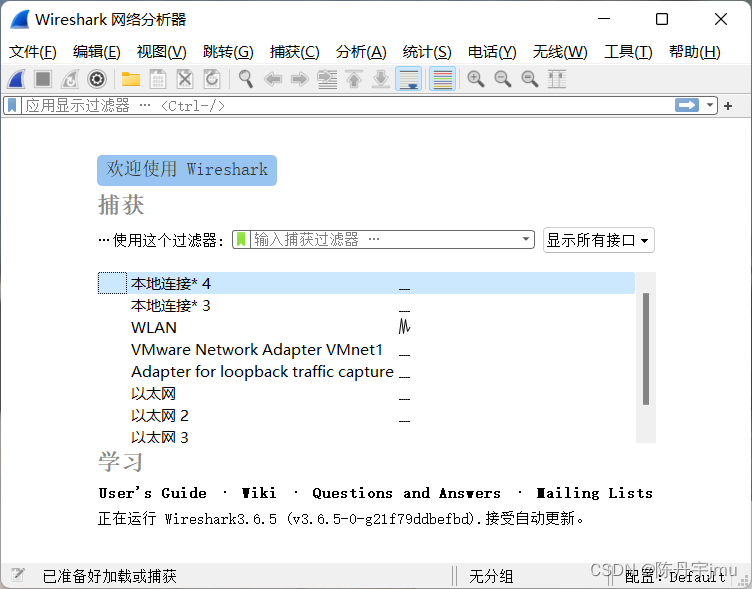

5.1Wireshark工具首页

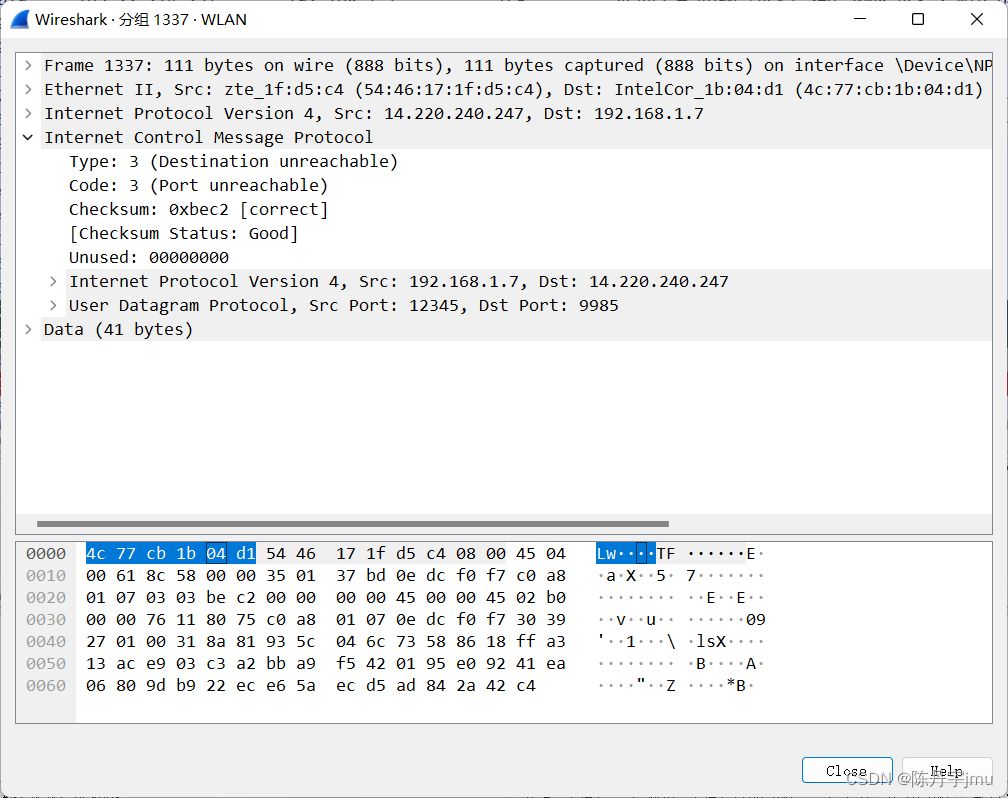

5.2抓包嗅探界面

5.3封包截取页面

六、软件安装过程

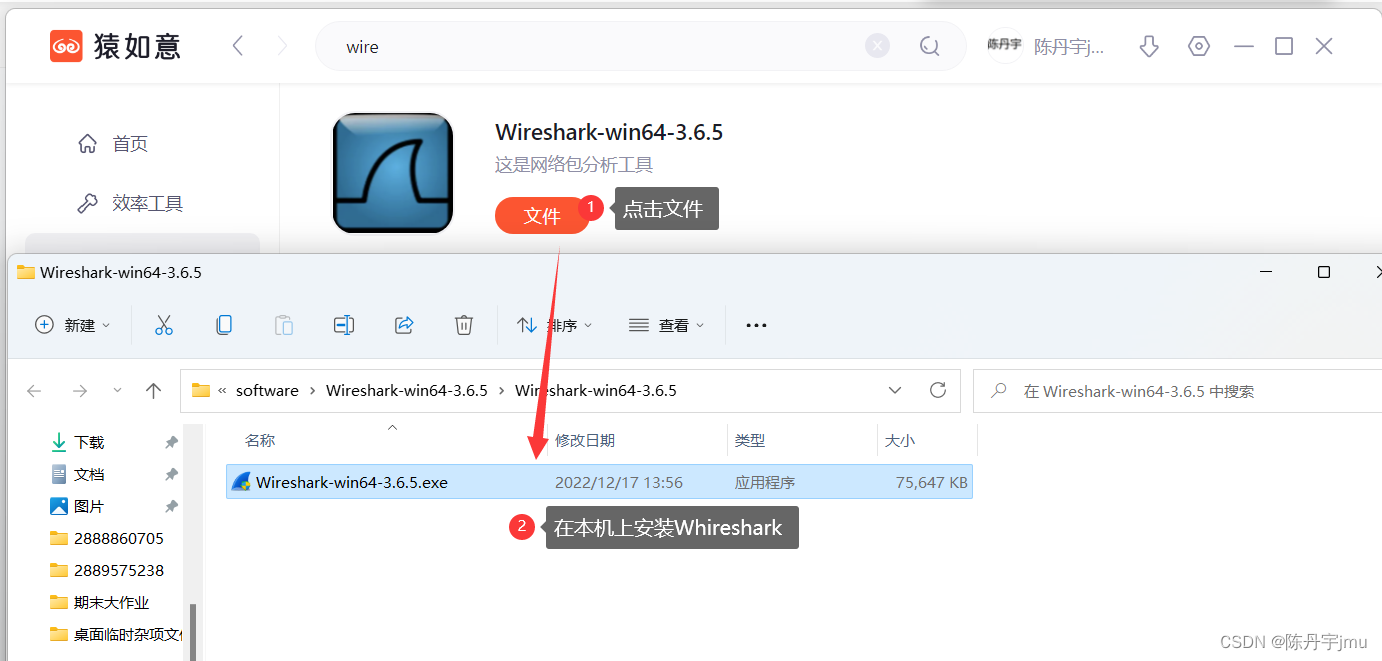

6.1如何在猿如意客户端中高效便捷的下载Wireshark

我们可以直接打开猿如意客户端,在首页,点击上方的搜索栏搜索wireshark,我们不仅可以直接找到我们想要下载的软件,我们还可以搜索到使用该软件相关的使用文档。

进入Whireshark开发工具的详情页面,我们可以查看Whireshark开发工具的详情介绍,还可以点击版本记录下载适配个人电脑的应用版本。

下载时要注意下载适合自己电脑的程序版本,是64位的。还是32位的。

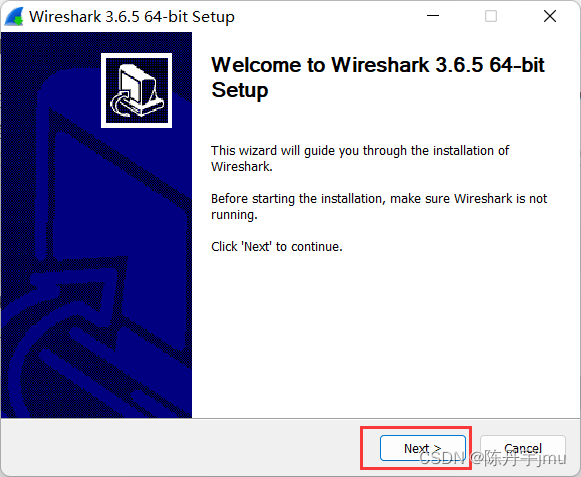

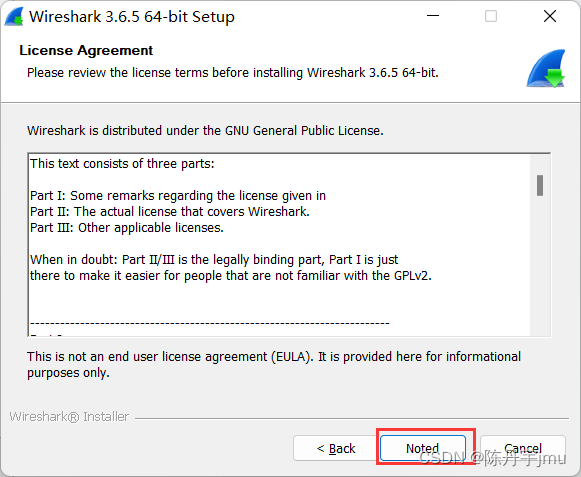

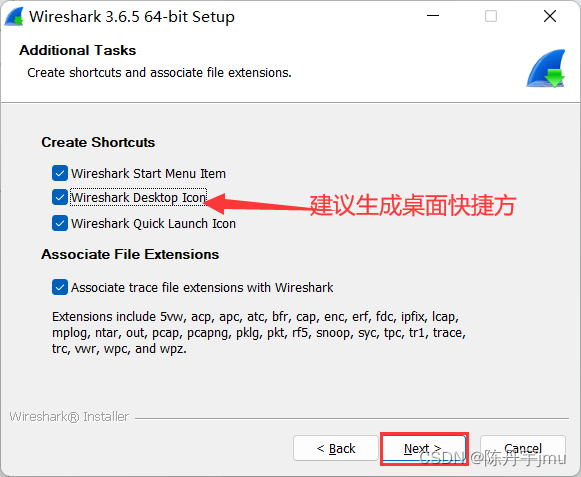

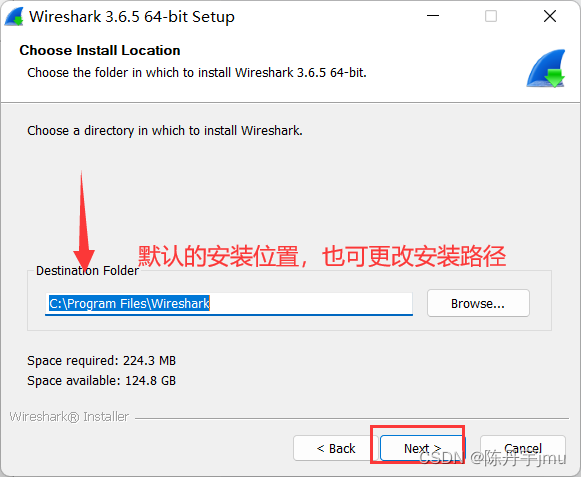

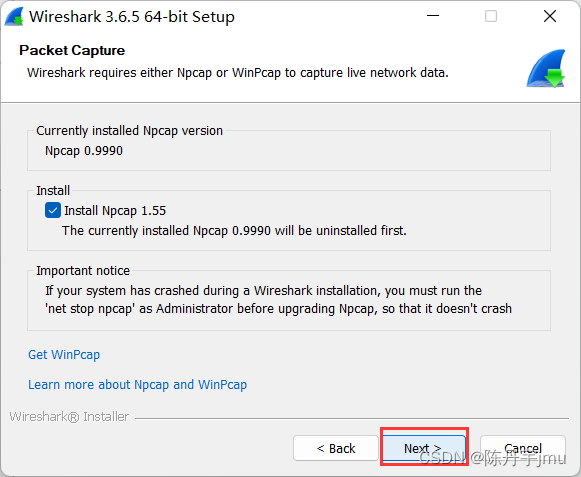

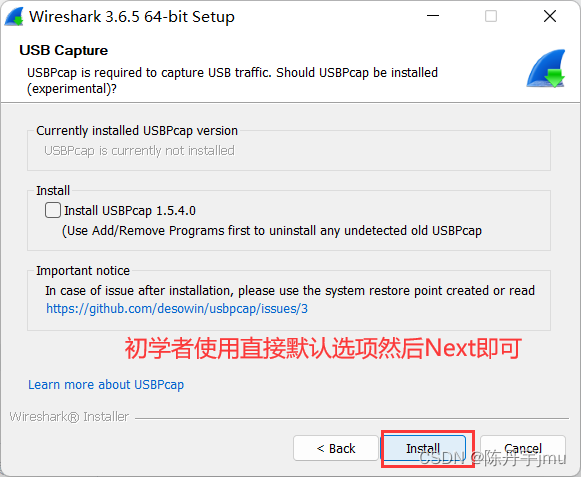

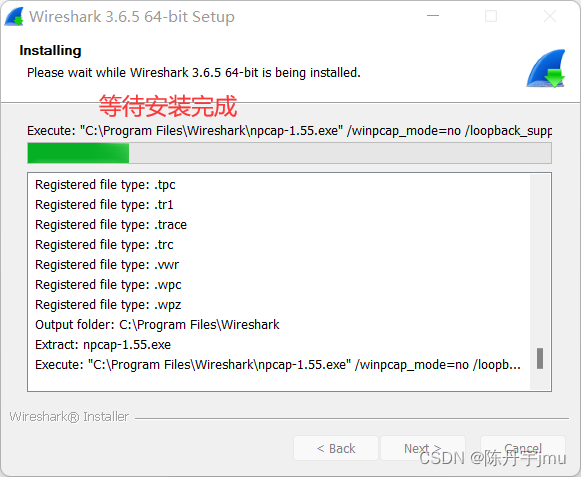

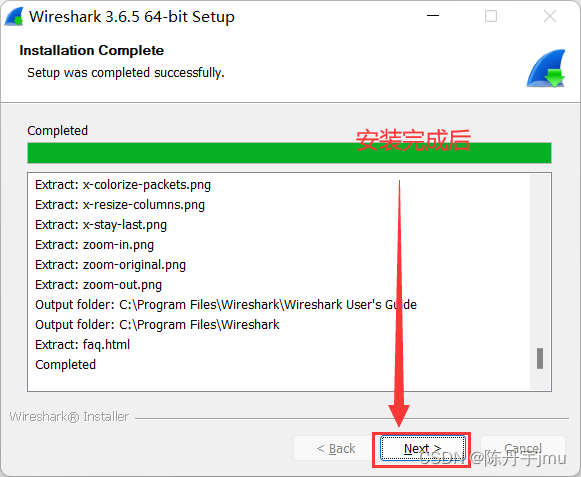

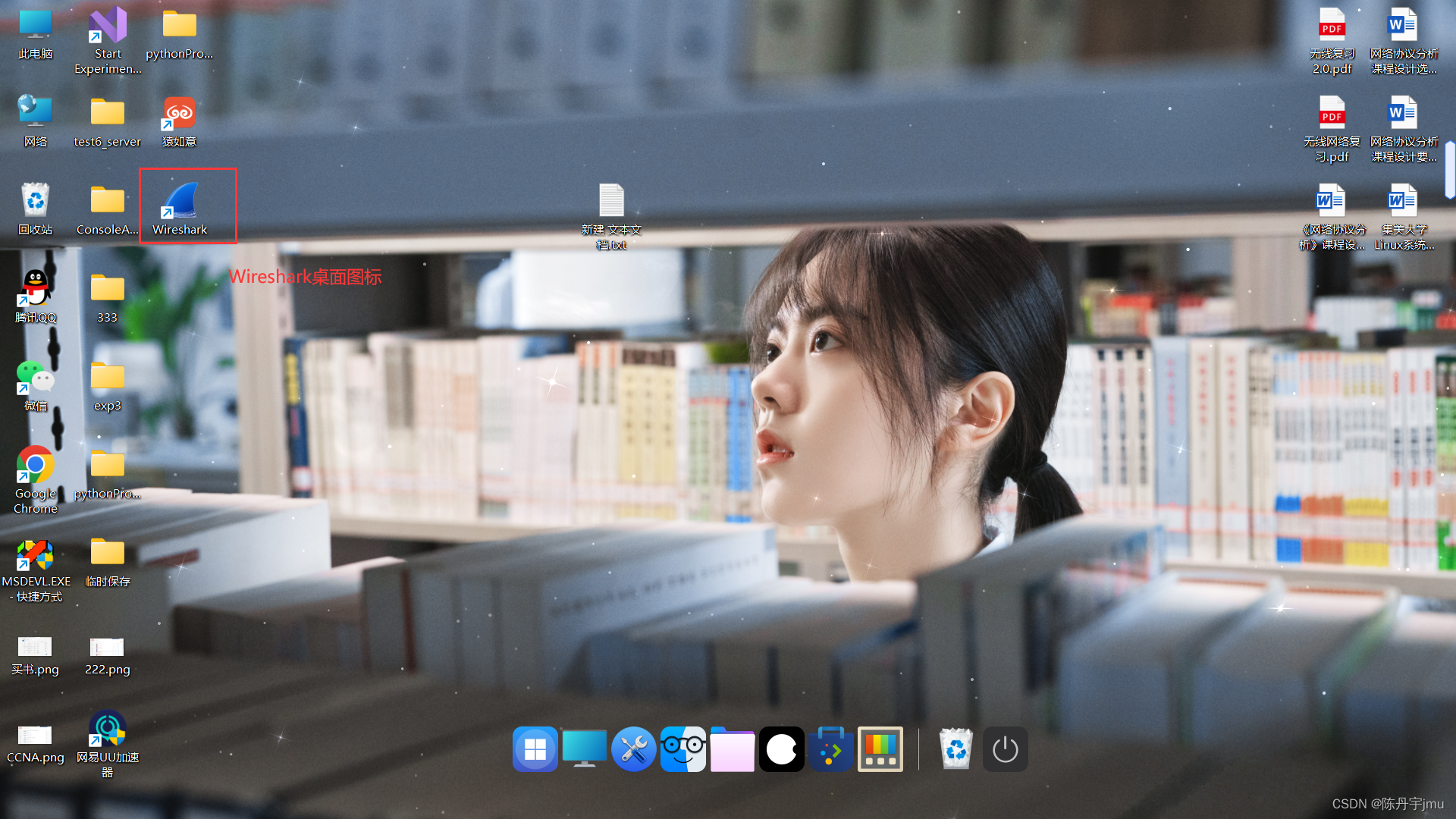

6.2【Wireshark-win64-3.6.5】安装主要步骤截图及说明。

6.2.1在猿如意上获取Whireshark

在猿如意上获取Whireshark完成后,点击文件,即跳转至本机上的Whireshark.exe文件完成具体安装。

6.2.2超详细Whireshark安装步骤

七、Wireshark-win64-3.6.5使用体验

7.1使用Wireshark尝试获取网络通信双方的封包

Wireshark的一大用处为使用Whireshark来抓取网络中的封包进行流量分析。

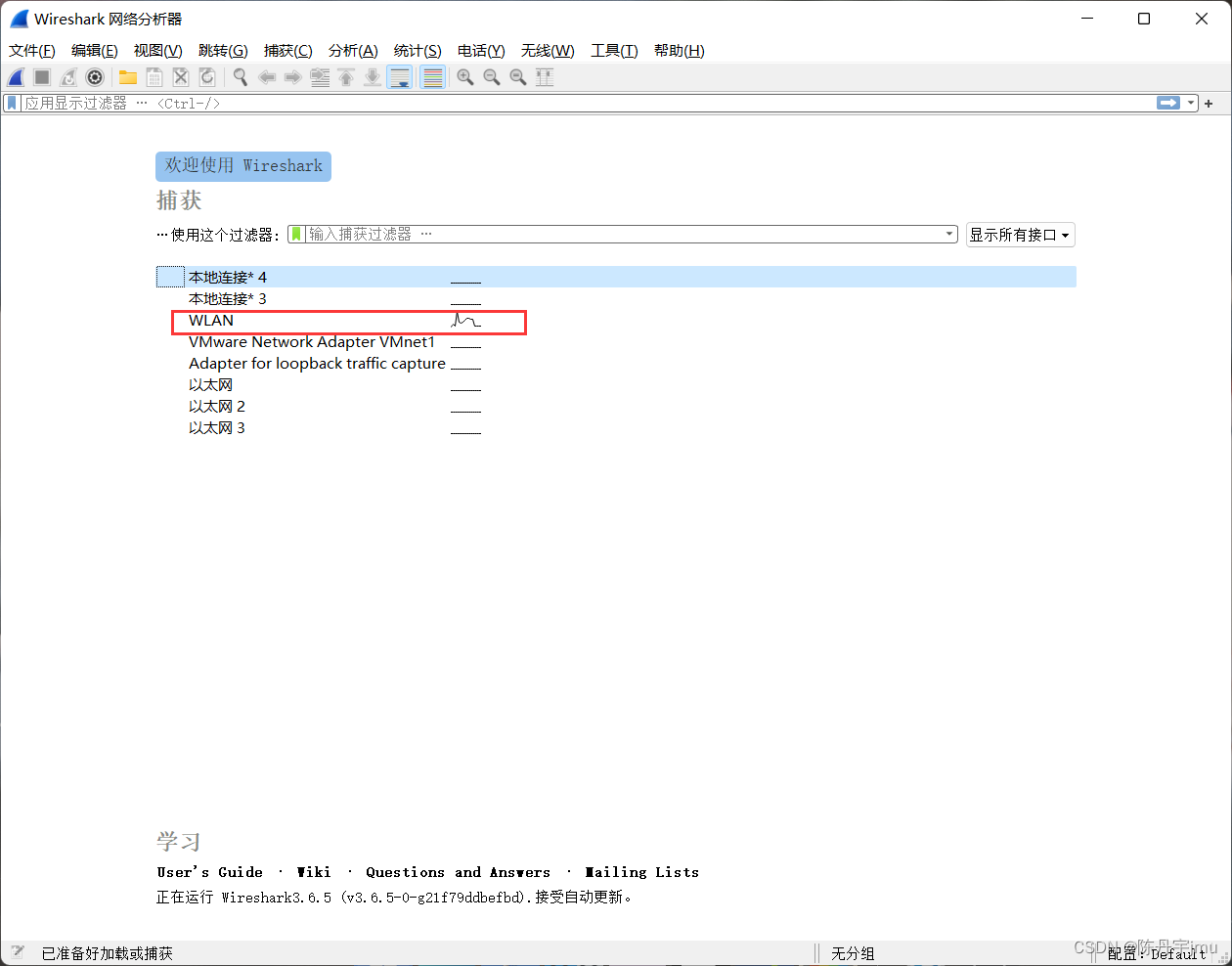

在Whireshark首页中选择需要抓取网络流量的对应网卡。我这里选择的是WLAN(无线局域网),也就是测试家里的wifi。

要注意到的是,对应的网卡右侧显现的是波浪时,表明这个网卡是可以捕获网络封包及流量的,说明该网卡处于工作状态,比如这里演示使用的WLAN网卡。

注意如果是要抓取捕获现实真实的网络封包,我们选用的就是如WLAN的网卡,因为通过无线局域网的网卡我们是可以真切访问到外部网络世界的网络的。也有其它的案例,比如我们是用Wireshark抓取捕获的是网络协议如路由协议,交换机协议等虚拟环境下的网络情况,则需要用到Wireshark提供的其它网卡了。

为了起到演示作用,我将以抓取百度的封包为例,向大家讲解如何使用Wireshark抓取一个真实的网络流量封包。

第一步:首先我们需要获取百度的IP地址

在windows桌面状态下,使用win + R组合键在弹出的运行窗口内输入cmd 命令打开Windows 命令控制窗口。

第二步:获取访问百度服务器的IP地址。

使用Ping命令PIng百度的域名,我们可以看到有一个IP对我们的PIng命令做出了响应,这个就是来自百度的某一个服务器的IP地址。

ping www.baidu.com

我们也可以是用nslookup命令正向解析百度服务器的域名系统得到有关于百度的IP地址信息。

nslookup www.baidu.com

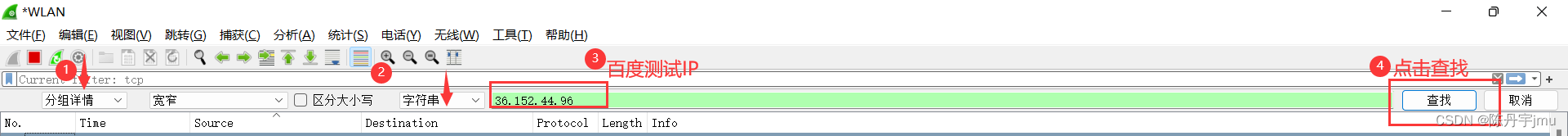

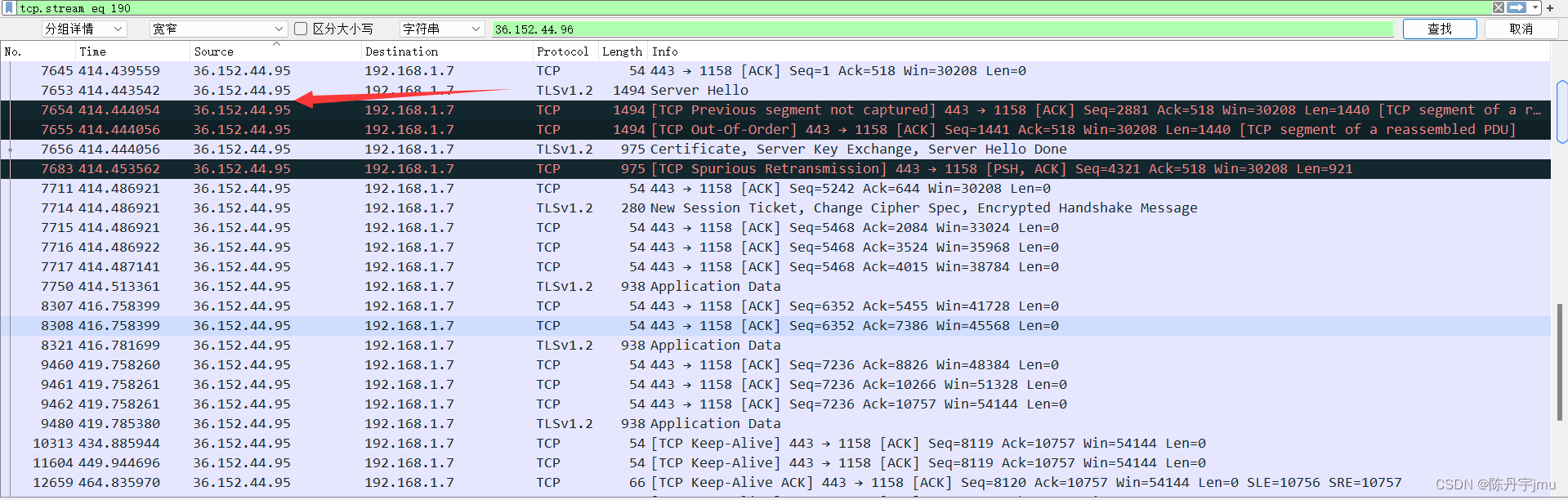

第三步:在Wireshark工具使用过滤机制过滤出我们所需要分析的通信双方的IP地址以及得到相互通信之间的封包的过程与不同的封包种类。

之前准备过程中之所以我们要提前查看百度的IP是因为我们的主机可以在网络上抓到非常多的封包,如果我们不针IP地址对特定的通信链路进行过滤,就很难查看通信双方的交互过程。

在wireshark的过滤器上使用 ip.dest == 36.152.44.95 的过滤指令即可得到本机与服务器之间的通信封包。

或者可以通过筛选分组信息实现流量过滤。

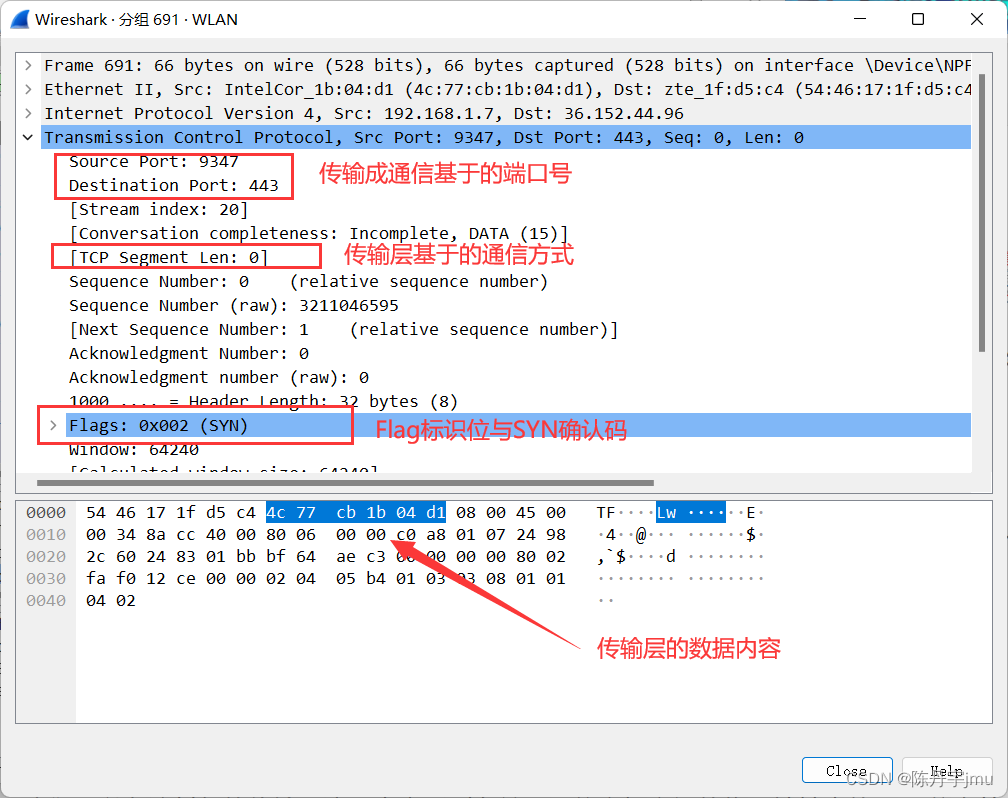

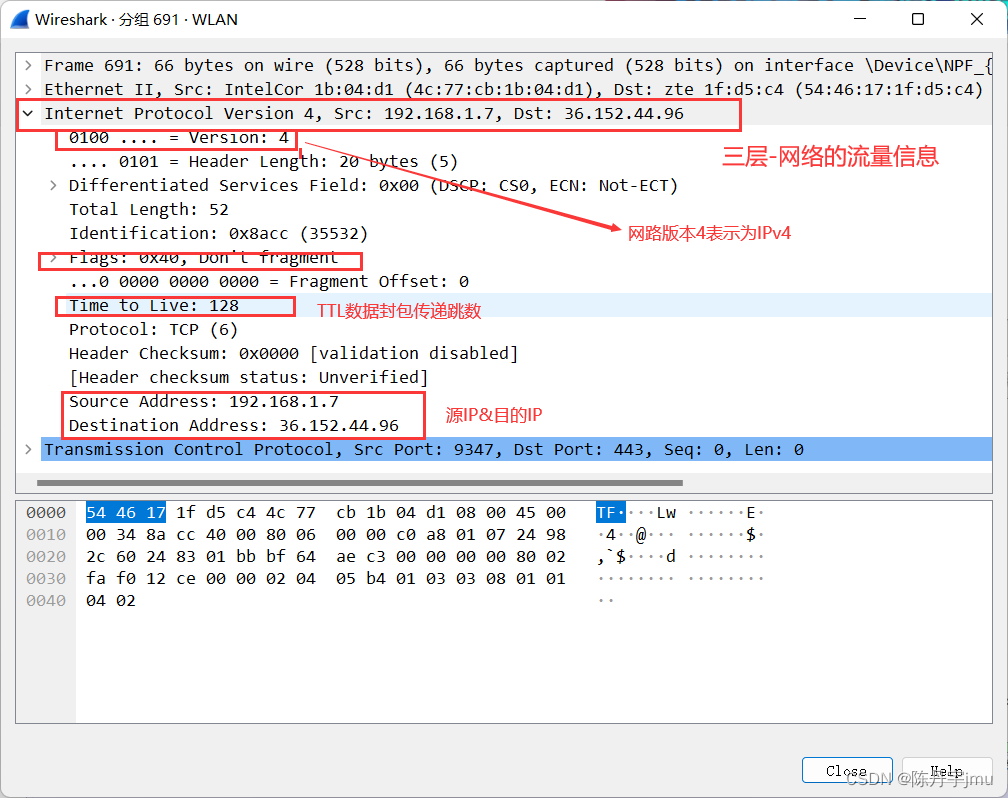

点开一个通信封包我们可以查看到所捕获的该封包内的流量信息,主要包括有网络体系架构内的其中三层的信息(传输层,网络层,数据链路层)。

可以查看到封包中对应的网络层次中的具体信息,对于我们分析网络的通信过程提供有力的支撑。

第四步:具体分析各层次的流量信息

我们可以在该封包的传输层流量中查看到有关于端到端之间是TCP还是UDP的通信方式,以及传输层链路传输基于的端口号等信息。

我们可以在该封包的网络层流量中查看到通信主机之间的IP地址以及网络协议的流量方式,在IP层的数据中,查看如IP地址,TTL,通讯序列号等信息。

我们可以在该封包的传输层流量中查看到有关于通信主机之间的物理地址中的MAC信息等。

八、总结

Wireshark(前称Ethereal)是一款优秀的网络封包分析软件。网络封包分析软件的功能是截取网络封包,并尽可能显示出最为详细的网络封包资料。Wireshark使用WinPCAP作为接口,直接与网卡进行数据报文交换。

网络管理员使用Wireshark来检测网络问题,网络安全工程师使用Wireshark来检查资讯安全相关问题,开发者使用Wireshark来为新的通讯协定除错,普通使用者使用Wireshark来学习网络协定的相关知识。当然,有的人也会“居心叵测”的用它来寻找一些敏感信息……

Wireshark不是入侵侦测系统(Intrusion Detection System,IDS)。对于网络上的异常流量行为,Wireshark不会产生警示或是任何提示。然而,仔细分析Wireshark截取的封包能够帮助使用者对于网络行为有更清楚的了解。Wireshark不会对网络封包产生内容的修改,它只会反映出流通的封包资讯。 Wireshark本身也不会送出封包至网络上。

合理的使用工具才可以在保全技术人的同时更好的创造出价值,以上就是我对于Whireshark的安装与使用的详细介绍。