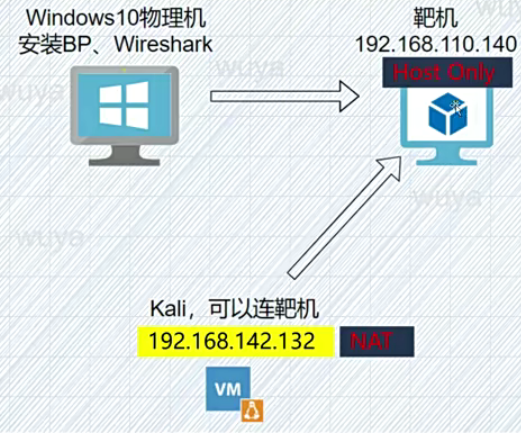

补充:桥接,nat,host only三种网络模式的区别:

模式: 特点: 场景:

- bridge桥接模式:

- 特点: 虚拟机使用物理机的网卡,不用虚拟网卡,占用一个ip,需要配置ip以后才可以访问互联网

- 场景:虚拟机需要连接实体设备的时候

- nat网络地址转换模式:

- 特点:虚拟了一个网卡出来,无需配置就可以访问互联网

- 场景:大部分情况下

- host only仅主机模式:

- 特点:虚拟机只能与物理机连接,不能访问互联网

- 场景:隔离内部网络。实验环境

1.配置环境,设为同一网段

作者描述:靶机配置了一个静态ip地址,需要仅主机适配器配置子网配置仅主机网卡为DHCP,子网地址为192.168.110.0

配置成功

主机发现:已知了它的ip地址:192.168.110.140 那可以省去这一步骤了

2.利用namap端口扫描(开了防御无果)

端口扫描:nmap -v -A 192.168.110.140 其中-A时深度扫描,-v是输出详细的信息

这么一扫发现几乎所有的端口都开放了,显然有问题,那是因为虚拟机对端口做了一些防护措施来混淆是非

3.手动测试,入手80端口,从网页寻找

所以只能手动测试了,一般都优先考虑80端口,因为它的web漏洞多

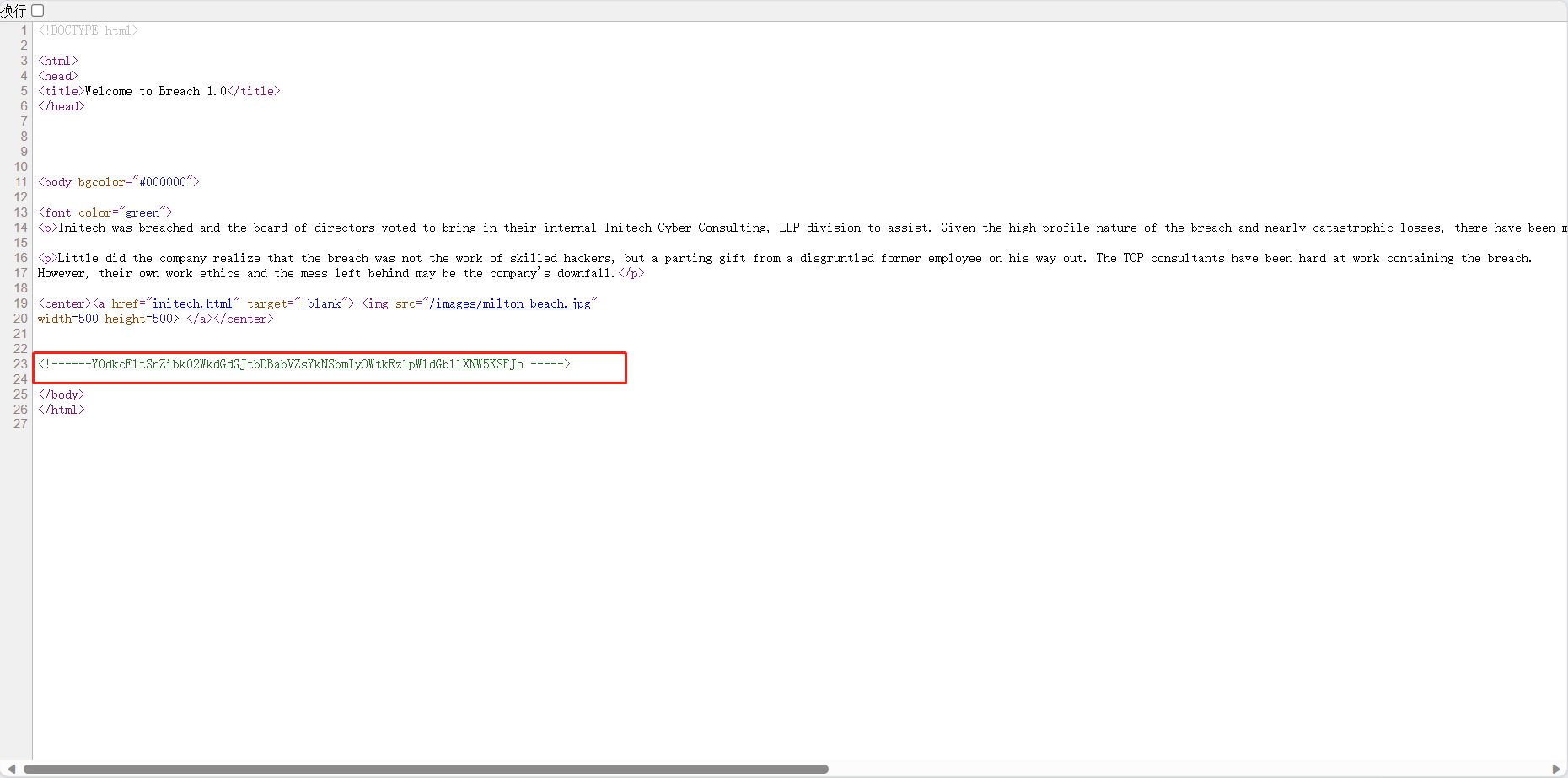

一般拿到一个页面,

看起来很像base64解码,(长度有64位,8的倍数)

假如是MD5的话,长度一定是32位 内容一定是0-9,A-F的范围内

哈希SHA-1的话,长度40,内容一定是0-9,A-F的范围内

初步判断 试试base64

看着像二次,再解一次

哇呜,好像啥,先留着吧

然后。沉默了,然后呢,o_o ....然后我就点啊点啊,点了一下图片就跳转到一个

是一个超链接

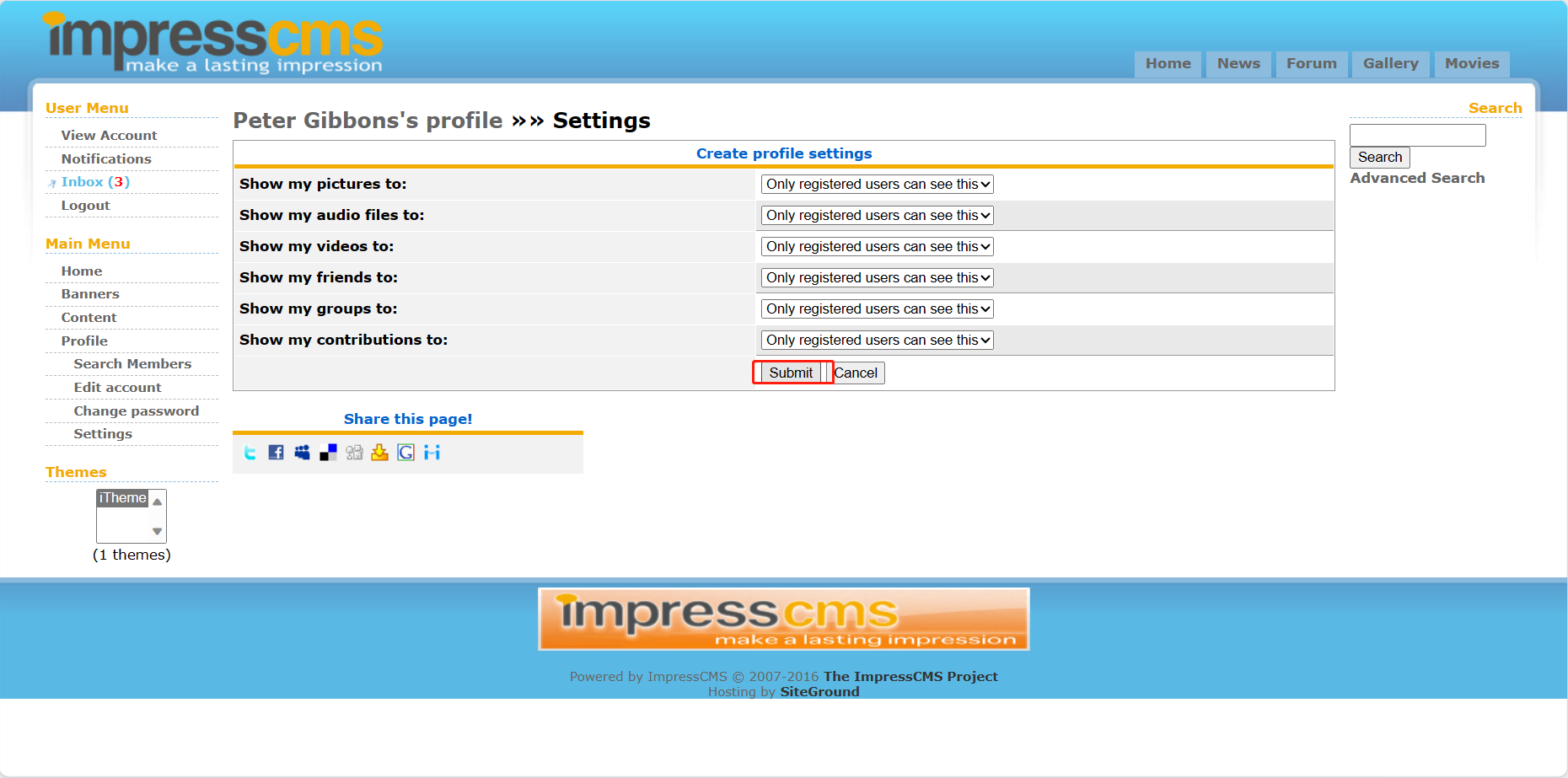

4.进入后台 cms漏洞挖掘+信息收集

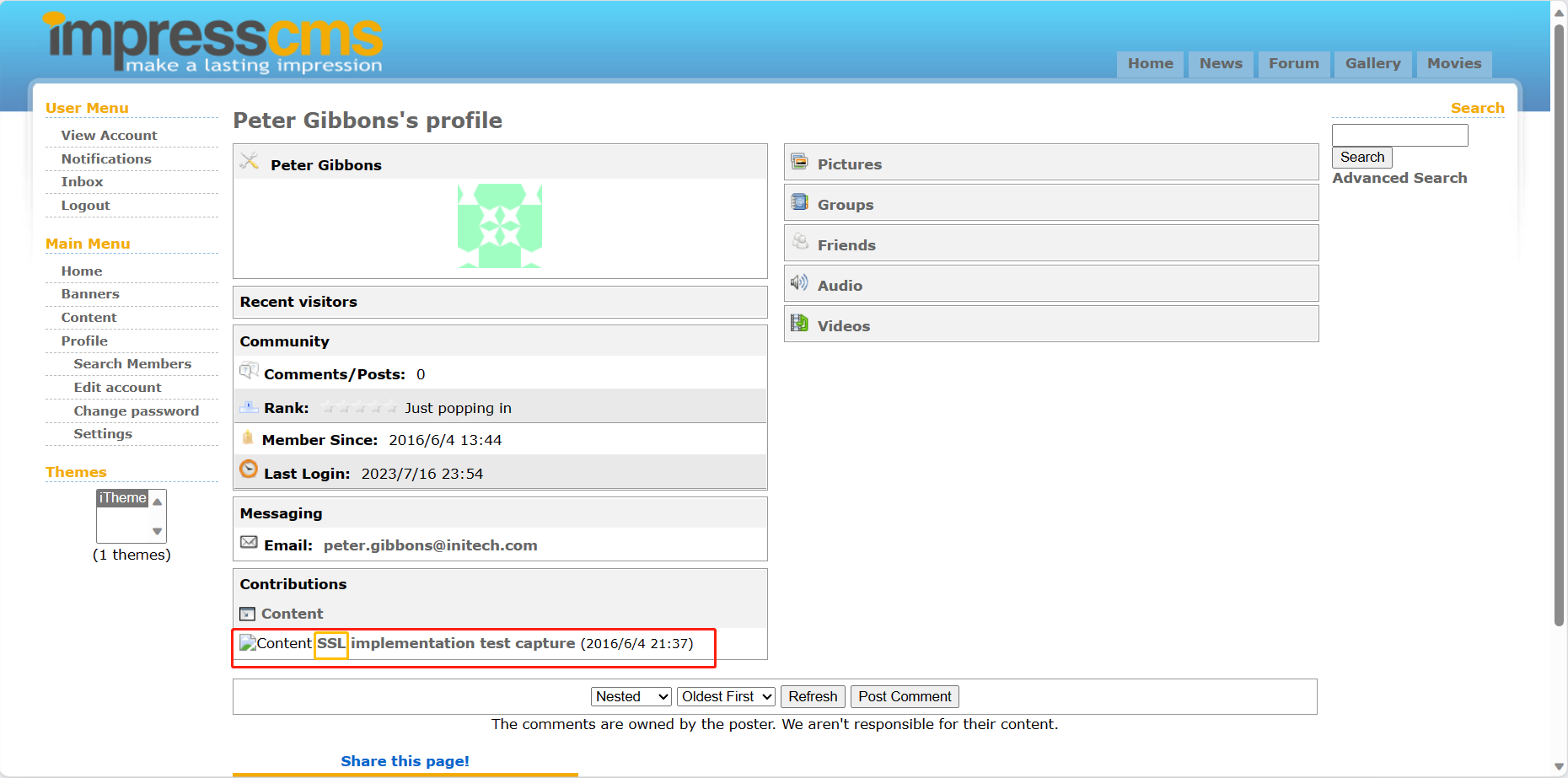

发现是个impress cms漏洞,学到一个新知识,哈哈哈我的知识盲区

什么是cms?

CMS是“Content Management System”的缩写,意为“内容管理系统”。网站的开发者为了方便,制作了不同种类的CMS,可以加快网站开发的速度和减少开发的成本。

常见的CMS:

php类cms系统:dedecms、帝国cms、php168、phpcms、cmstop、discuz、phpwind等

asp类cms系统:zblog、KingCMS等

国外的著名cms系统:joomla、WordPress 、magento、drupal 、mambo。

对于拿到一个web网站首页,常用的渗透和收集信息的方法有:

- 查看源码

- 目录扫描

- sql注入 不需要

- 密码暴力破解 不需要

- 文件上传

- 等等

-

目录扫描好像没什么新奇的(前台)

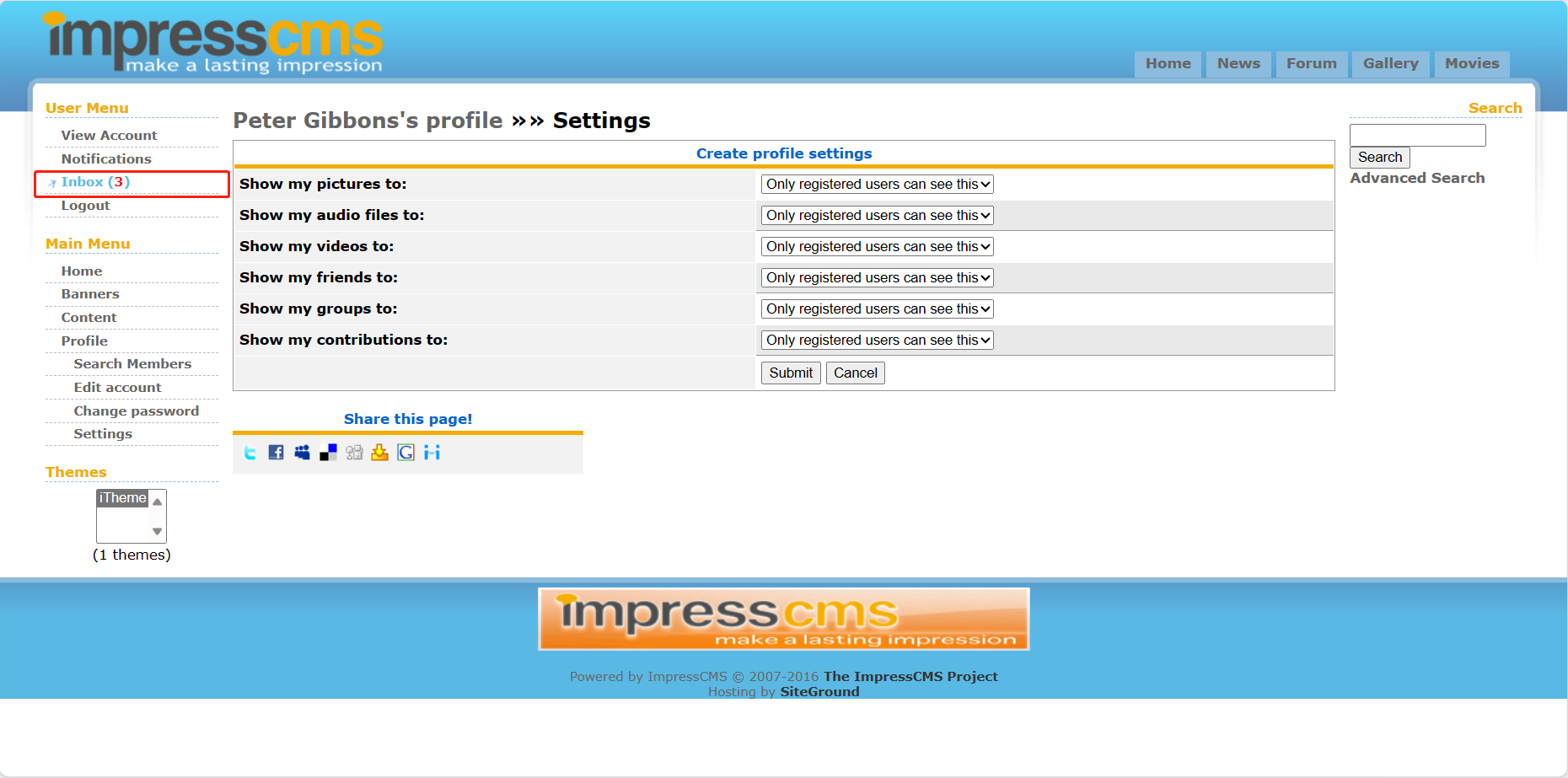

惊!那个原来是账号密码,试试,就登进去了

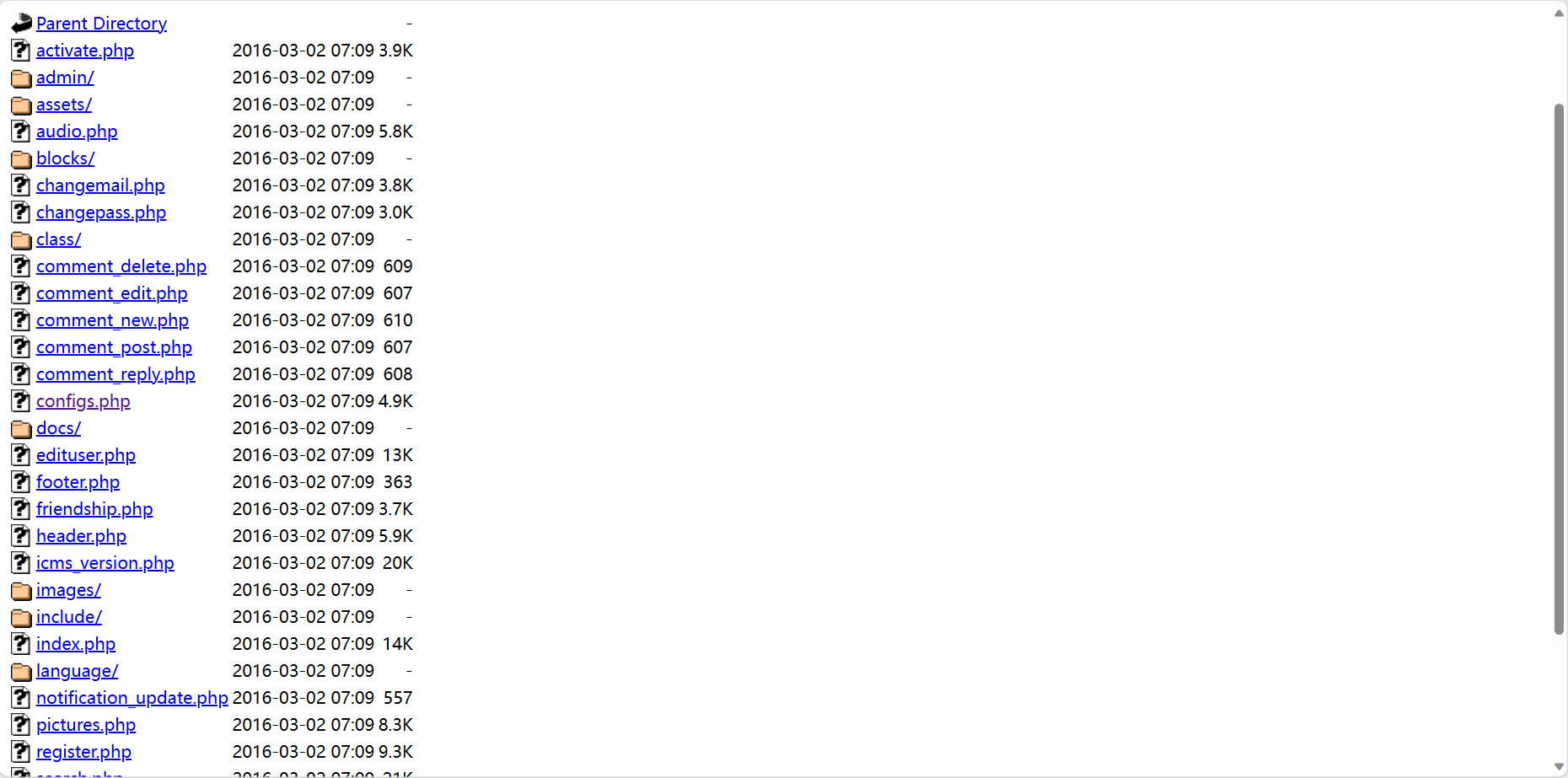

然后跳转到这个页面,有点像目录泄露,为什么服务器的目录会泄露给用户端呢

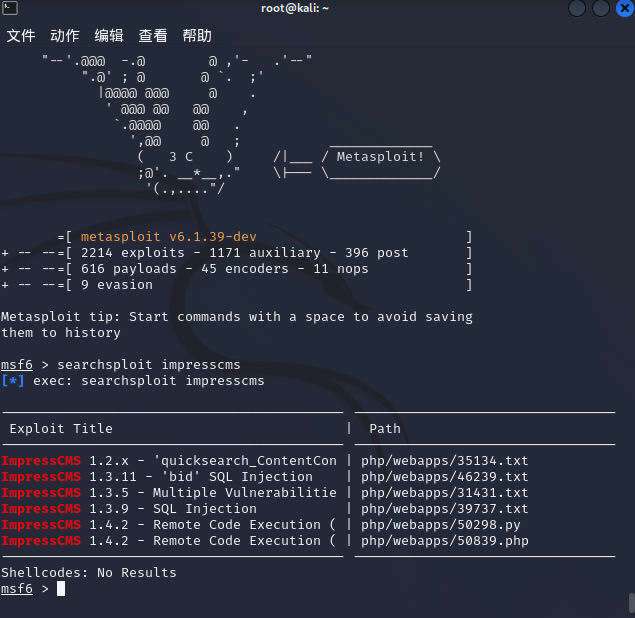

启动msf,看看有没有什么现成的漏洞可以利用

发现有五个现成的漏洞,但是因为我不知道这个系统的版本,所以只能一个一个 去试试了

全部试了以后发现都不是,说明版本不适合 ???

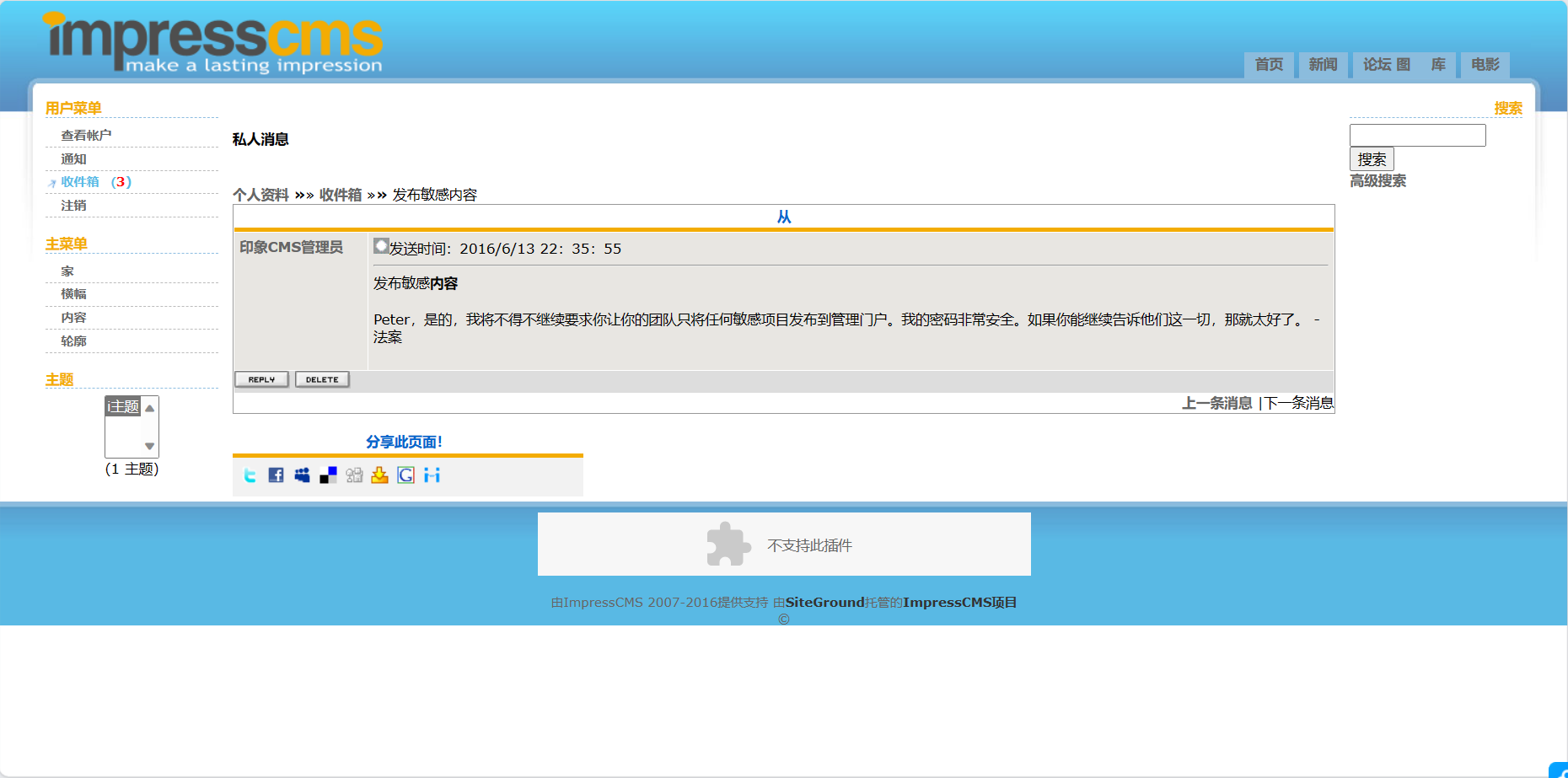

只能另辟西经 有三个未读邮件

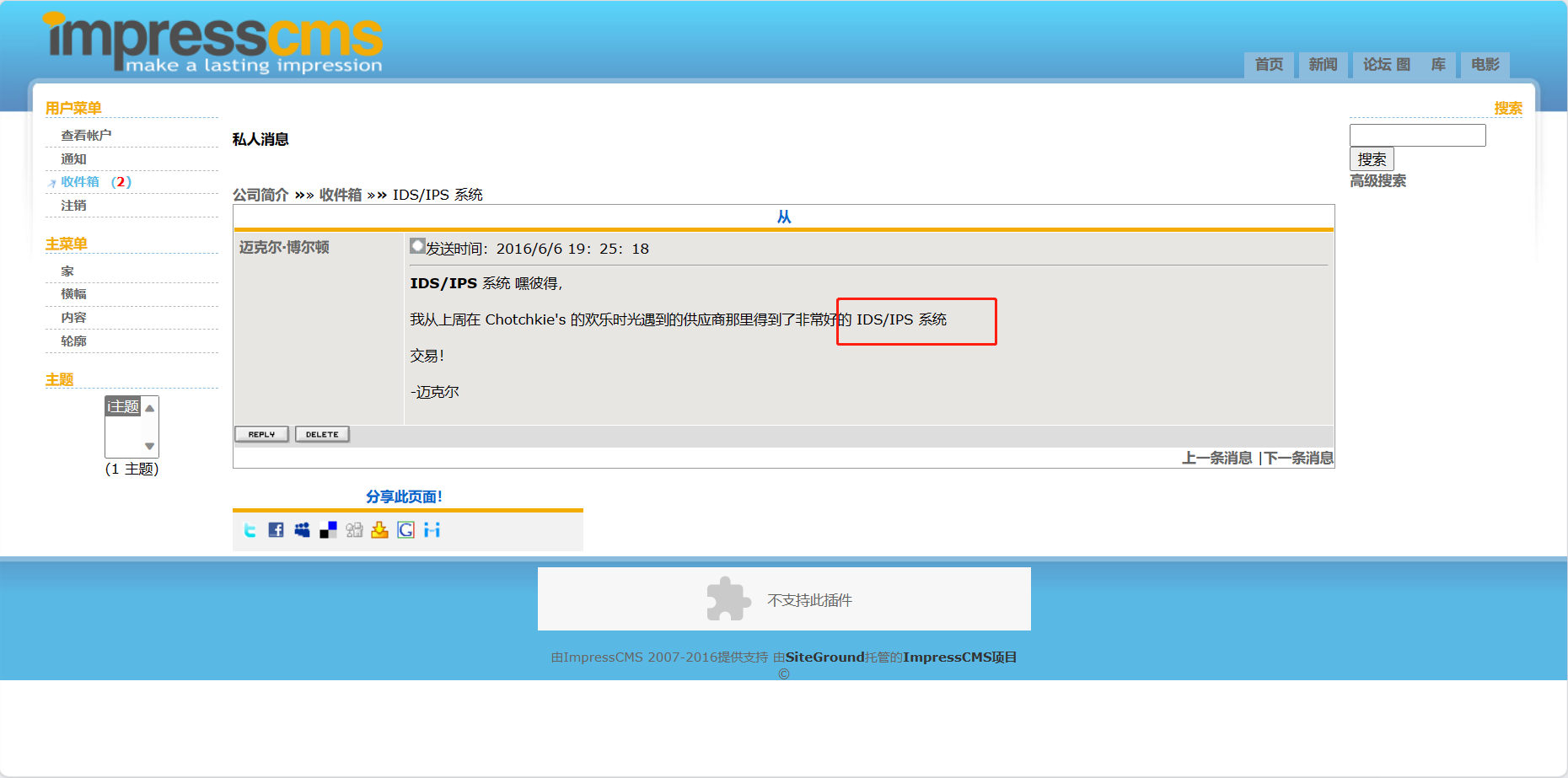

IDS:是入侵检测系统,IPS:是入侵防御系统

转到192.168.110.140/.keystore,下载下来是个keystore文件

keystore文件:是密钥存储文件,有密码保护的,但是我好像不知道密码

ssl/tls是http安全连接的协议

退出来以后继续收集信息,就从上面一栏一栏点开试试了

又出现了SSL

pcap file:是一个抓包文件,是一个记录流量的文件 这个文件也下载下来了

它告诉我 :他们告诉我别名,存储密码和密钥密码都设置为“tomcat”。有用了,刚刚那个keystore文件就差一个密码了

!重要:

这个 pcap file用wireshark去查看的话肯定不是明文的,因为这个经过了https安全加密的

没有找到httpo_o ....

5.利用keystore解密流量包,伪造ssl证书

所以我们要基于那个keystore来解密流量包

本文内容由网友自发贡献,版权归原作者所有,本站不承担相应法律责任。如您发现有涉嫌抄袭侵权的内容,请联系:hwhale#tublm.com(使用前将#替换为@)