DC-8是一个易受攻击的实验环境,最终目的是让攻击者获得root权限,并读取flag。

本篇文档中用到了shell反弹和exim提权。

1 环境搭建

下载靶场文件,使用Vbox或者VM打开即可;攻击机使用kali-2020。

2 主机发现

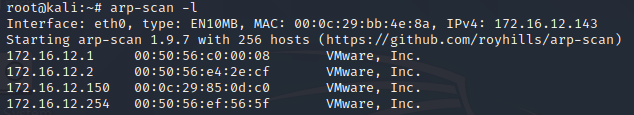

使用Kali中的arp-scan工具扫描结果如下:

172.16.12.149为DC-8靶机的IP地址。

3 端口探测

探测使用nmap工具

端口扫描结果如下:

由扫描结果知开放端口有两个:22(SSH服务默认端口)和80(http默认端口)。

4 访问web

访问web界面如下:

5 对网站信息收集

打开插件Wappalyzer进行网站指纹识别如下:

从指纹识别信息中提取出的信息有:

1 CMS(内容管理系统):Drupal 7

2 编程语言:PHP

3 Web服务器:Apache 2.4.25

4 JavaScript库:jQuery 1.4.4

6 用户密码破解

点击网站随便查看发现robots.txt文件可以访问

查看其中并未发现值得注意的地方

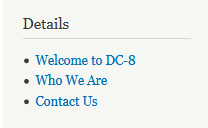

点击翻看网页发现分别点击以下三个节点页面会出现提示

查看网站url发现也是随之变化

http://172.16.12.150/?nid=1

http://172.16.12.150/?nid=2

http://172.16.12.150/?nid=3

这是有存在sql注入的可能性,在此之前已尝试过找见用户登录处使用burp爆破admin账号和ssh登录爆破(ssh登录需要public key文件和密码,无法爆破),直接上sqlmap给伺候起来,得到数据库如下

暴表,发现有user表存在

暴列

暴字段

将两条pass内容存进shadow文件中,使用john破解

使用tuetle密码登录web尝试,john登录成功

7 拿root

找到find content

尝试添加写入一句话代码但是失踪不能连接上,现在使用shell反弹试一下

再点击到view顺便填写进行提交,如下

在kali上查看已连接到靶机

使用python打开shell终端

查看系统变量

查看系统版本和sudo -l可执行

查看是否有特殊执行位的文件

发现exim可以执行,寻找相关的提权漏洞

查看exim版本

这里选择本地权限提升的脚本如下

查找文件

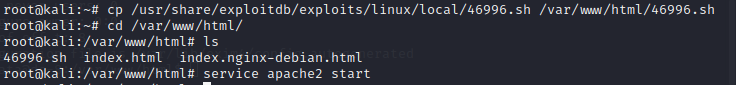

将此文件复制到/var/www/html/目录下,开启HTTPServer服务

在反弹的shell中下载脚本,在/var/www/html目录下没权限,切换到/tmp目录下载成功

文件结束符有错误,将其替换查看

查看脚本用法

开始提权./46996.sh –m setuid这种方法提权失败

尝试另一种./46996.sh –m netcat,提权成功。

查看/root下flag.txt文件