配置防火墙

- · 防火墙介绍

-

- · 防火墙配置

- iptables配置

- firewalld命令行配置

- firewalld图形化界面

· 防火墙介绍

防火墙作为公网与内网之间的保护屏障,在保障数据的安全性方面起着至关重要的作用

防火墙策略可以基于流量的源目地址、端口号、协议、应用等信息来定制,然后防火墙使用预先定制的策略规则监控出入的流量,若流量与某一条策略规则相匹配,则执行相应的处理,反之则丢弃

iptables与firewalld

早期的Linux系统中,默认使用的是iptables防火墙管理服务来配置防火墙

尽管新型的firewalld防火墙管理服务已经被投入使用多年,但是大量的企业在生产环境中依然出于各种原因而继续使用iptables

iptables服务会把配置好的防火墙策略交由内核层面的netfilter网络过滤器来处理,而firewalld服务则是把配置好的防火墙策略交由内核层面的nftables包过滤框架来处理

iptables服务把用于处理或过滤流量的策略条目称之为规则,多条规则可以组成一个规则链,而规则链则依据数据包处理位置的不同进行分类:

1.在进行路由选择前处理数据包(PREROUTING)

2.处理流入的数据包(INPUT)

3处理流出的数据包(OUTPUT)

4.处理转发的数据包(FORWARD)

5.在进行路由选择后处理数据包(POSTROUTING)

策略与规则链

防火墙会按照从上到下的顺序来读取配置的策略规则,在找到匹配项后就立即结束匹配工作并去执行匹配项中定义的行为(即放行或阻止)。如果在读取完所有的策略规则之后没有匹配项,就去执行默认的策略

一般而言,防火墙策略规则的设置有两种:“通”(即放行)和“堵”(即阻止)。当防火墙的默认策略为拒绝时(堵),就要设置允许规则(通),否则谁都进不来;如果防火墙的默认策略为允许,就要设置拒绝规则,否则谁都能进来,防火墙也就失去了防范的作用

· 防火墙配置

iptables配置

iptables:基于命令行的防火墙策略管理工具

iptables属于OSI七层模型中数据链路层的服务,可以根据流量的源地址、目的地址、传输协议、服务类型等信息进行匹配,一旦匹配成功,iptables就会根据策略规则所预设的动作来处理这些流量

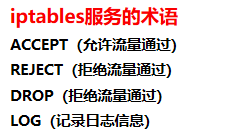

iptables常用配置

1.清空当前已有的策略

[root@xiudaochengxian ~]

2.保存当前防火墙策略

[root@xiudaochengxian ~]

*nat

………………省略部分输出信息………………

[root@xiudaochengxian ~]

iptables: Saving firewall rules to /etc/sysconfig/iptables: [ OK ]

3.将INPUT规则链的默认策略设置为拒绝(DROP)

当把INPUT链设置为默认拒绝后,就要往里面写入允许策略了,否则所有流入的数据包都会被默认拒绝掉。需要留意的是,规则链的默认策略拒绝动作只能是DROP,而不能是REJECT

[root@xiudaochengxian ~]

[root@xiudaochengxian ~]

Chain INPUT (policy DROP)

target prot opt source destination

Chain FORWARD (policy ACCEPT)

target prot opt source destination

Chain OUTPUT (policy ACCEPT)

target prot opt source destination

4.向INPUT链中添加允许ICMP流量进入的策略规则

使用ping命令来检查对方主机是否在线,而向防火墙的INPUT规则链中添加一条允许ICMP流量进入的策略规则就默认允许了这种ping命令检测行为

[root@xiudaochengxian ~]

[root@xiudaochengxian ~]

PING 192.168.1.105 (192.168.1.105) 56(84) bytes of data.

64 bytes from 192.168.1.105: icmp_seq=1 ttl=64 time=0.113 ms

64 bytes from 192.168.1.105: icmp_seq=2 ttl=64 time=0.099 ms

64 bytes from 192.168.1.105: icmp_seq=3 ttl=64 time=0.076 ms

64 bytes from 192.168.1.105: icmp_seq=4 ttl=64 time=0.057 ms

--- 192.168.1.105 ping statistics ---

4 packets transmitted, 4 received, 0% packet loss, time 3002ms

rtt min/avg/max/mdev = 0.057/0.086/0.113/0.022 ms

5.将INPUT规则链设置只允许指定网段的主机访问本机22端口,拒绝来自其他所有主机的流量

22号端口是ssh服务使用的

要对某台主机进行匹配,可直接写出它的IP地址

要对网段进行匹配,需要写为子网掩码的形式(比如192.168.1.0/24)

[root@xiudaochengxian ~]

[root@xiudaochengxian ~]

[root@xiudaochengxian ~]

Chain INPUT (policy ACCEPT)

target prot opt source destination

ACCEPT tcp -- 192.168.1.0/24 anywhere tcp dpt:ssh

REJECT tcp -- anywhere anywhere

tcp dpt:ssh reject-with icmp-port-unreachable

………………省略部分输出信息………………

6.向INPUT规则链中添加拒绝所有主机访问主机1000到1500端口的策略规则

如果需要添加一条最后“兜底”的规则,那就用-A参数

[root@xiudaochengxian ~]

[root@xiudaochengxian ~]

firewalld命令行配置

RHEL 8系统中集成了多款防火墙管理工具

firewalld(Dynamic Firewall Manager of Linux systems)服务是默认的防火墙配置管理工具,也叫Linux系统的动态防火墙管理器,它拥有基于CLI和基于GUI的两种管理方式

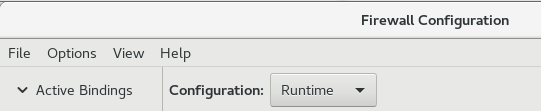

firewalld支持动态更新技术并加入了区域(zone)的概念

firewalld中常见的区域名称(默认为public):当前正在使用的一个区域

终端管理工具

firewall-cmd是firewalld防火墙配置管理工具的CLI命令行界面版本,它的参数一般都是以“长格式”来提供的(命令参数之间打空格)

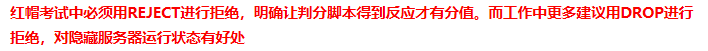

firewalld配置的防火墙策略默认为运行时(Runtime)模式,当前立即生效,重启后失效

配置策略一直存在,永久(Permanent)模式,当前不生效,重启后生效

方法是firewall-cmd命令正常设置防火墙策略时添加–permanent参数,这样配置的防火墙策略就可以永久生效

永久生效模式特点:使用它设置的策略只有在系统重启之后才能自动生效。如果想让配置的策略立即生效,需要手动执行firewall-cmd --reload命令

firewalld常用配置

1.查看firewalld服务当前所使用的区域

在配置防火墙策略前,必须查看当前生效的是哪个区域,否则配置的防火墙策略不会立即生效

[root@xiudaochengxian ~]

public

2.查询指定网卡在firewalld服务中绑定的区域

在生产环境中,服务器大多不止有一块网卡

一般来说,充当网关的服务器有两块网卡,一块对公网,另外一块对内网,那么这两块网卡在审查流量时所用的策略肯定也是不一致的。因此,可以根据网卡针对的流量来源,为网卡绑定不同的区域,实现对防火墙策略的灵活管控

[root@xiudaochengxian ~]

public

3.把网卡默认区域修改为external,并在系统重启后生效

[root@xiudaochengxian ~]

The interface is under control of NetworkManager, setting zone to 'external'.

success

[root@xiudaochengxian ~]

external

4.把firewalld服务的默认区域设置为public

[root@xiudaochengxian ~]

Warning: ZONE_ALREADY_SET: public

success

5.启动和关闭firewalld防火墙服务的应急状况模式

[root@xiudaochengxian ~]

success

[root@xiudaochengxian ~]

success

切记紧急模式会切断一切网络连接,包括ping都是不通的

6.查询SSH和HTTPS协议的流量是否允许放行

[root@xiudaochengxian ~]

yes

[root@xiudaochengxian ~]

no

7.把HTTPS协议的流量设置为永久允许放行,并立即生效

默认情况下进行的修改都属于Runtime模式,即当前生效而重启后失效

[root@xiudaochengxian ~]

success

[root@xiudaochengxian ~]

no

[root@xiudaochengxian ~]

success

[root@xiudaochengxian ~]

yes

8.把HTTP协议的流量设置为永久拒绝,并立即生效

在默认情况下HTTP协议的流量就没有被允许,所以会有“Warning: NOT_ENABLED: http”这样的提示信息

[root@xiudaochengxian ~]

Warning: NOT_ENABLED: http

success

[root@xiudaochengxian ~]

9.把访问8080和8081端口的流量策略设置为允许,但仅限当前生效

[root@xiudaochengxian ~]

success

[root@xiudaochengxian ~]

8080-8081/tcp

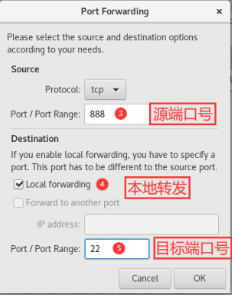

10.把原本访问本机888端口的流量转发到22端口,要且求当前和长期均有效

格式:firewall-cmd --permanent --zone=<区域> --add-forward-port=port=<源端口号>:proto=<协议>:toport=<目标端口号>:toaddr=<目标IP地址>(目标IP地址一般是服务器本机的IP地址)

[root@xiudaochengxian ~]

success

[root@xiudaochengxian ~]

success

11.富规则的设置

富规则也叫复规则,表示更细致、更详细的防火墙策略配置,它可以针对系统服务、端口号、源地址和目标地址等诸多信息进行更有针对性的策略配置。它的优先级在所有的防火墙策略中也是最高的

例:拒绝192.168.10.0/24网段的所有用户访问本机的ssh服务(22端口)

[root@xiudaochengxian ~]

success

[root@xiudaochengxian ~]

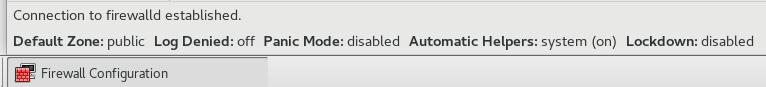

firewalld图形化界面

系统默认情况下firewall-config命令是没有被提供的,我们需要自行安装

[root@xiudaochengxian ~]

Complete!

firewall-config工具的界面

1.选择运行时(Runtime)或永久(Permanent)模式的配置

2.可选的策略集合区域列表

3.常用的系统服务列表

4.主机地址的黑白名单

5.当前正在使用的区域

6.管理当前被选中区域中的服务

被选中区域的服务,若勾选了相应服务前面的复选框,则表示允许与之相关的流量

7.管理当前被选中区域中的端口

8.设置允许被访问的协议

9.设置允许被访问的端口

10.开启或关闭SNAT源地址转换协议技术

局域网中如果有多台PC

网关服务器如果没有应用SNAT技术,则互联网中的网站服务器在收到PC的请求数据包,并回送响应数据包时,将无法在网络中找到这个私有网络的IP地址,PC也就收不到响应数据包了

网关服务器如果应用了SNAT技术,互联网中的网站服务器会将响应数据包发给网关服务器,再由后者转发给局域网中的PC

11.设置端口转发策略

12.控制请求icmp服务的流量

13.管理防火墙的富规则

Element选项能够根据服务名称、端口号、协议等信息进行匹配

Source与Destination选项后的inverted复选框代表反选功能,将其选中则代表对已填写信息进行反选,即选中填写信息以外的主机地址

Log复选框在选中后,日志不仅会被记录到日志文件中,而且还可以在设置日志的级别(Level)后,再将日志记录到日志文件中,以方便后续的筛查

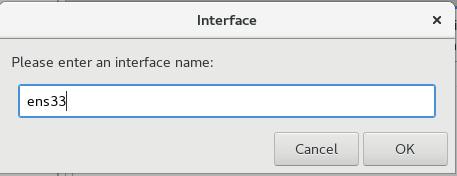

14.将网卡与区域绑定

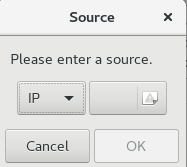

15.将IP地址与区域绑定

16.firewall-config工具的运行状态

本文内容由网友自发贡献,版权归原作者所有,本站不承担相应法律责任。如您发现有涉嫌抄袭侵权的内容,请联系:hwhale#tublm.com(使用前将#替换为@)