CTFShow 平台:https://ctf.show/

信息收集:

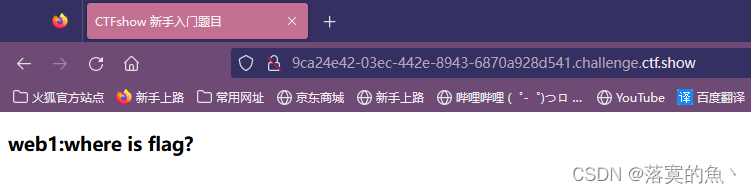

web1:

直接F12查看源代码

ctfshow{54295faf-6444-41fa-8052-cc2d527f0c66}

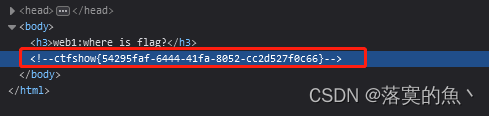

web2:

js前台拦截 === 无效操作

一般查看源码有三种方法 1:url前面+view-source 2:ctrl+u 3. F12 (记得点赞收藏~)

ctfshow{61b250a7-9c88-443c-9ec4-677e6f8e5131}

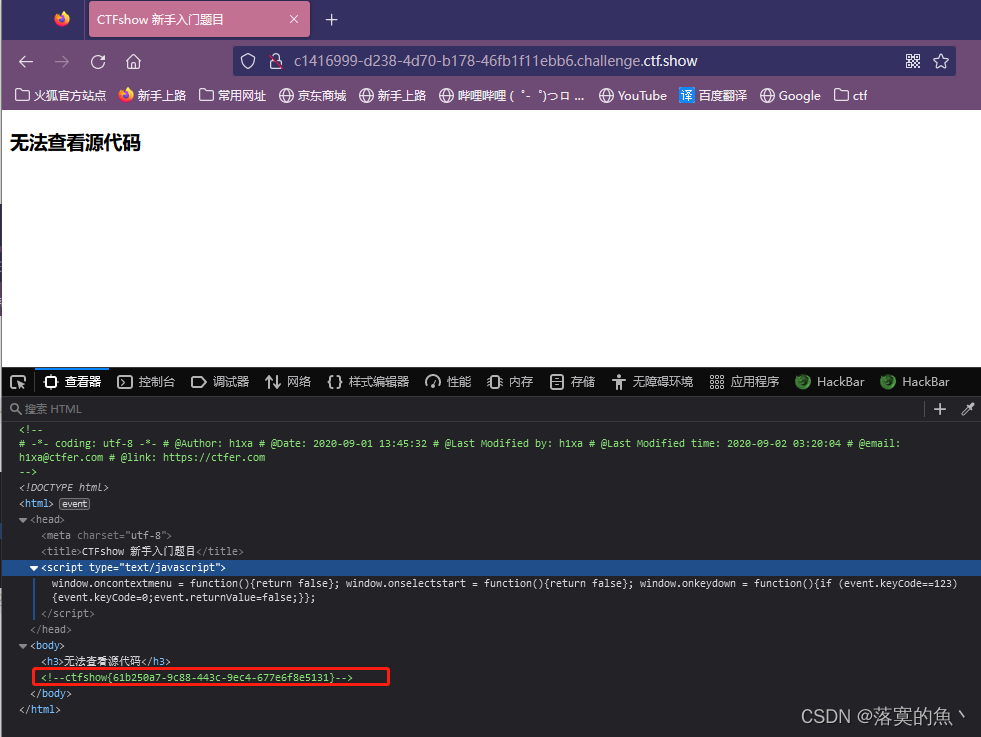

web3:

没思路的时候抓个包看看,可能会有意外收获

ctfshow{4439a6c9-64b2-436e-8a2e-d59c493ff52d}

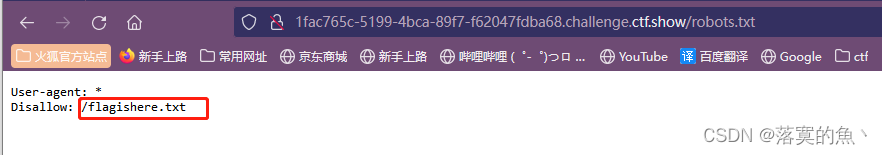

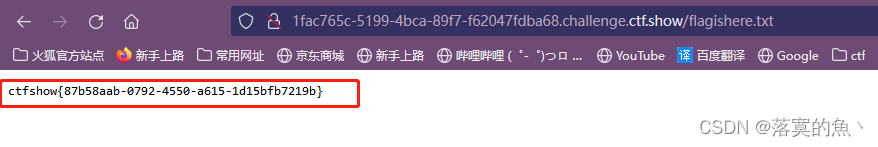

web4:

总有人把后台地址写入robots,帮黑阔大佬们引路

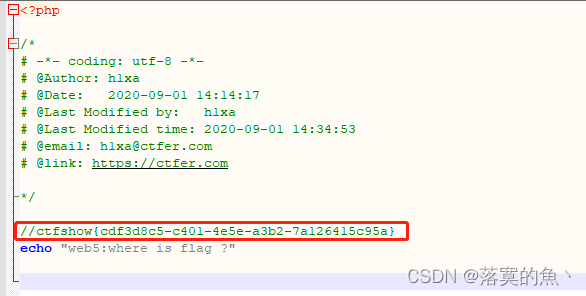

web5:

phps源码泄露有时候能帮上忙

根据提示访问index.phps下载文件打开即可。

ctfshow{cdf3d8c5-c401-4e5e-a3b2-7a126415c95a}

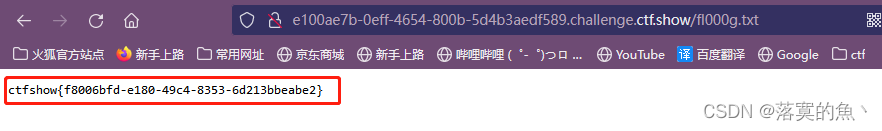

web6:

解压源码到当前目录,测试正常,收工

根据提示 源码 想到信息泄露 可能有.git www.zip/rar 或者backups等文件。

www.zip源码中告诉我们有个fl000g.txt进行访问即可。

ctfshow{f8006bfd-e180-49c4-8353-6d213bbeabe2}

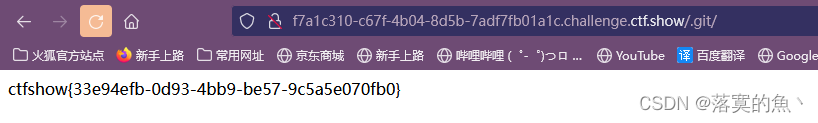

web7:

版本控制很重要,但不要部署到生产环境更重要。

dirsearch 扫到.git文件信息泄露了 上面刚说完这就考到了 可以可以 访问即可。

ctfshow{33e94efb-0d93-4bb9-be57-9c5a5e070fb0}

web8:

版本控制很重要,但不要部署到生产环境更重要。

怎么又是这个提示 不会又是git 泄露吧 在dirsearch 扫一下看看

本文内容由网友自发贡献,版权归原作者所有,本站不承担相应法律责任。如您发现有涉嫌抄袭侵权的内容,请联系:hwhale#tublm.com(使用前将#替换为@)