任意文件读取

抽老婆

打开首先发现是一个图片下载(老婆们都很不错( ̄▽ ̄)*),感觉也没什么其他的东西,先F12看一下代码,发现有一处标注,感觉跟任意文件下载有关:

(一开始的错误思路:)

想着先扫一遍看看能不能发现啥,于是用dirsearch扫了一下,

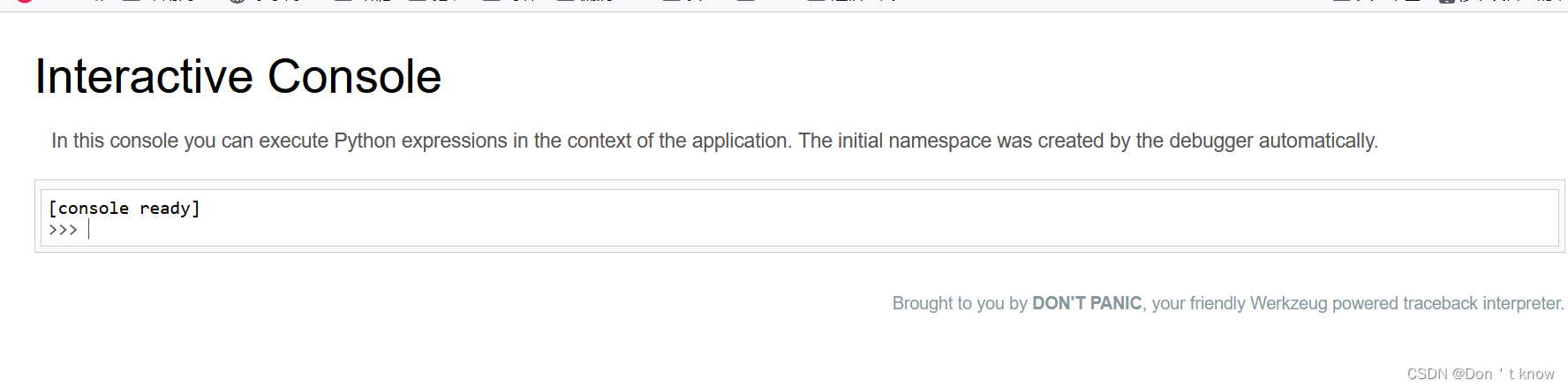

发现了/console,访问显示需要PIN,

发现了/console,访问显示需要PIN,

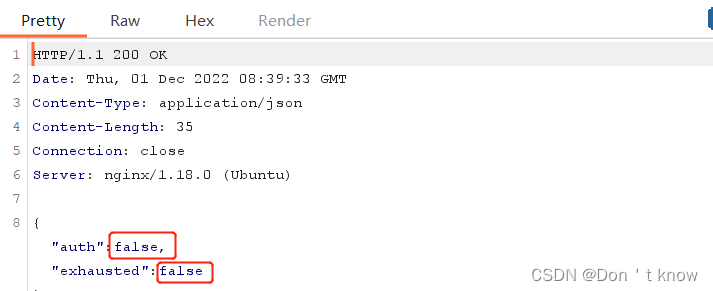

也没有什么提示不知道能不能爆破出来,先抓个包看看,发现返回的响应包中有,改一下值,改为true,

发现验证就通过了:

但是我不会了。。。。后来看了一下wp,发现这个思路是错的,还是应该从文件读取入手。

(正确思路:)

于是先试一试读取flag:

被过滤了

本文内容由网友自发贡献,版权归原作者所有,本站不承担相应法律责任。如您发现有涉嫌抄袭侵权的内容,请联系:hwhale#tublm.com(使用前将#替换为@)