我可是黑客

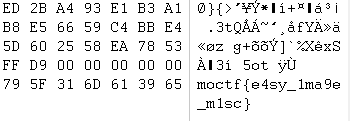

用winehx打开,下拉到最后

moctf{e4sy_1ma9e_m1sc}

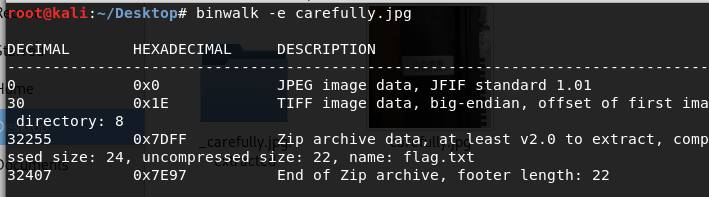

假装安全

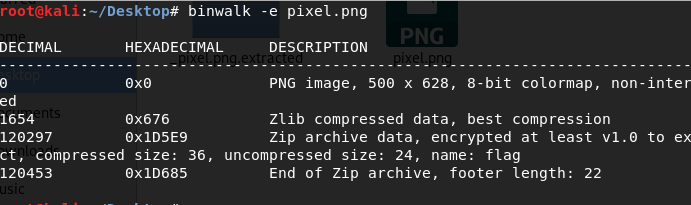

用kali的binwalk分离

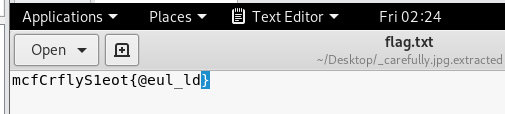

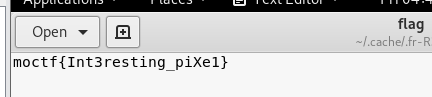

打开记事本

mcfCrflyS1eot{@eul_ld}

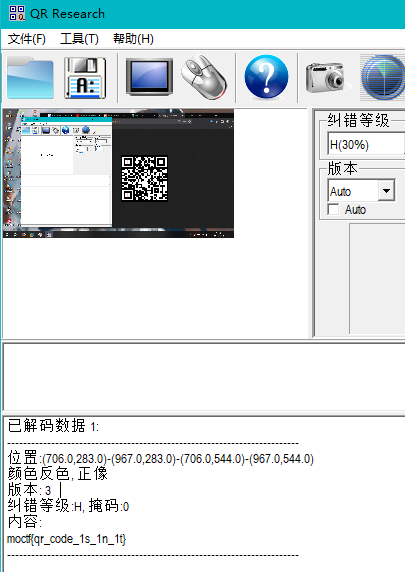

扫扫出奇迹

用QR Research直接扫

或者用StegSolve取反后 直接扫

光阴似箭

用StegSolve打开,逐帧打开

从后往前读flag

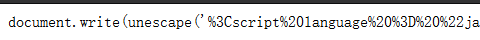

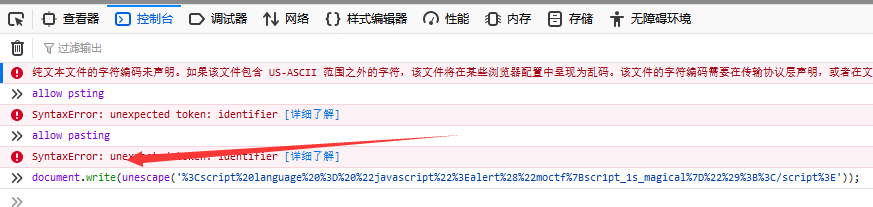

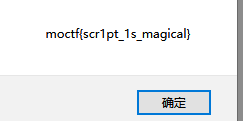

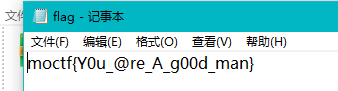

杰斯的魔法

一段XSS

F12在控制台输入

得到flag

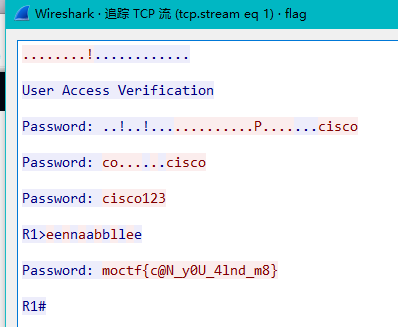

流量分析

工具wrieshark

追踪TCP流

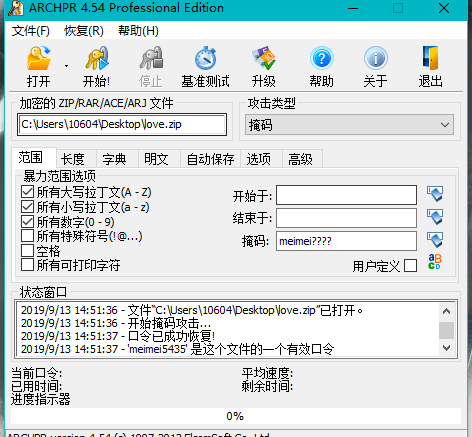

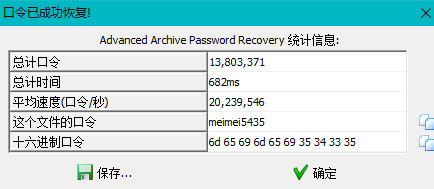

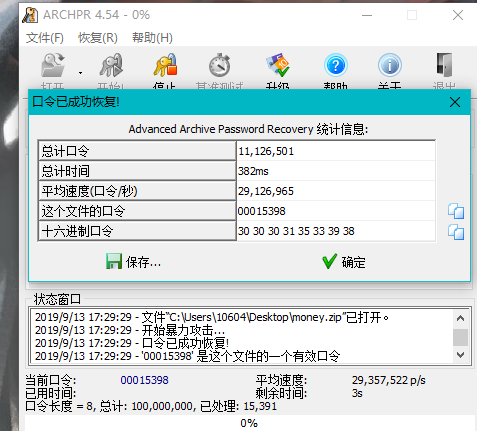

女神的告白

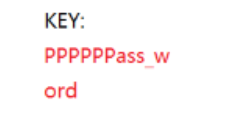

掩码攻击

工具 ARCHPR

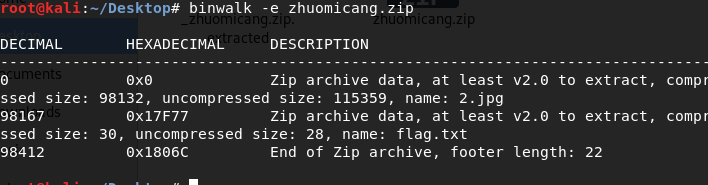

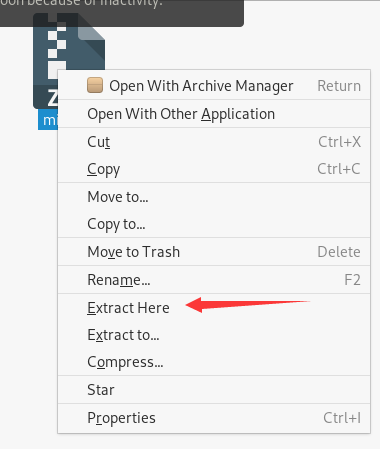

捉迷藏

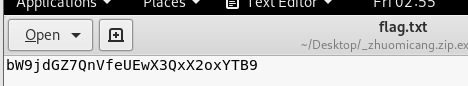

base64解码 moctf{Bu_yA0_t1_j1a0}

错误

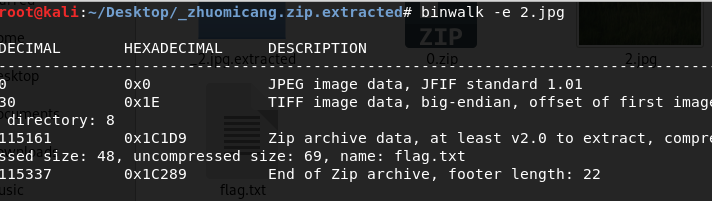

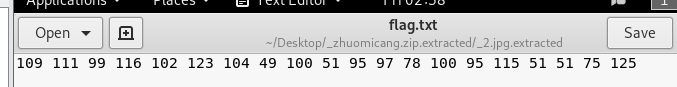

继续binwalk里面的图片

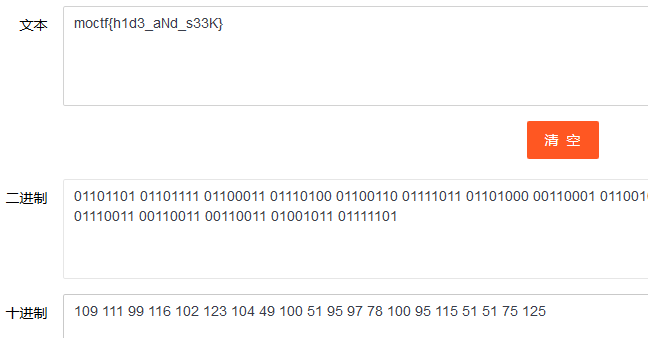

十进制ascll码

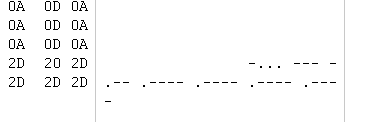

是兄弟就来干我

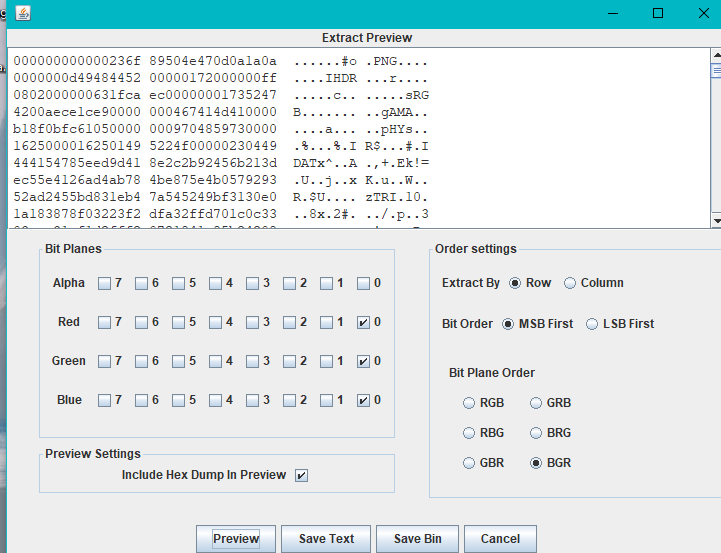

最低位隐写

然后save bin 保存成png图片 (这里保存成1.png)

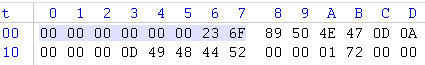

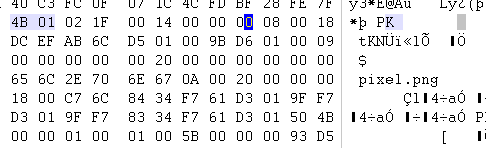

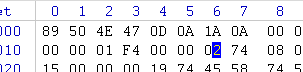

用winhex打开

去掉前面的十六进制字符,png的文件头是89 50 4E 47 0D 0A 1A 0A

。。。应该是zhazhahui(渣渣辉)

压缩包密码zhazhahui

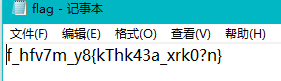

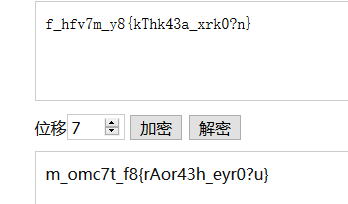

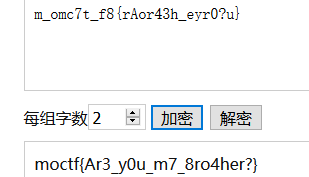

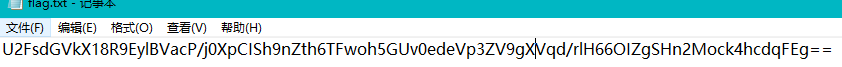

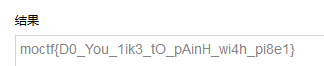

先凯撒密码 位移7加密

栅栏密码 位移2加密

百变flag

环境有问题

蒙娜丽萨的微笑

伪加密,将09改成00

打开图片,感觉图片没有完全放出来,修改高度

01 变成02

修改后

base64解码后

simleisintering 笑是有趣

emmm

然后binwalk一下

压缩包密码是上面的simleisintering

打开记事本

李华的双十一

用HxD进行伪加密去除

或者kali可以直接提取

得到两个文件,一个压缩包,一个音频文件

压缩包密码用爆破

???

用winhex打开

摩斯密码

进行解码得到 BOY1111

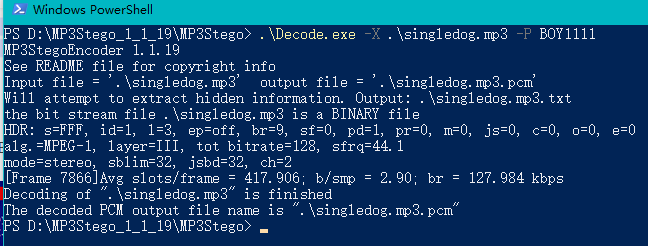

还有一首单身狗的歌(蜜汁好听 歌名 你的手)

用MP3Stego进行音频解码

把歌放到解码的文件同一级目录 按shift右击打开powershell

-X是获取隐藏的东西 -P后面写密码

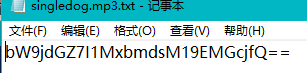

得到一串base64

解码得到flag

moctf{#S1ngl3_D0g#}

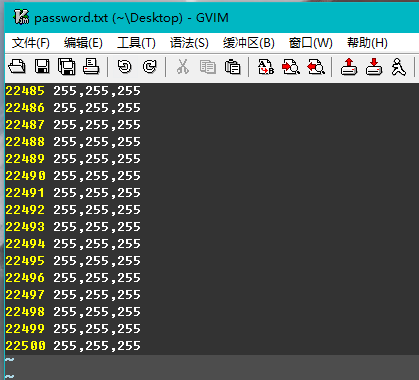

李华的疑惑

很多255,一个是RGB的值,就是像素点,即可以拼接成一幅图

借鉴大佬的脚本

22500=150*150,然后在填充颜色

from PIL import Image

x=150 # x轴

y=150 # Y轴

im=Image.new("RGB",(x,y)) #新建图片

f=open('password.txt')

for i in range(0,x):

for j in range(0,y):

line=f.readline() #读取每行的RGB值

rgb=line.split(",") # 分离

im.putpixel((i, j), (int(rgb[0]), int(rgb[1]), int(rgb[2]))) #将RGB值转化成像素

im.show()

打开压缩包

http://encode.chahuo.com/

选择AES解密

奇怪的01

解压之后,是一个压缩包跟txt文件

txt文件的名字是manchester,是曼彻斯特编码

对曼彻斯特编码不熟悉,有能力的可以自己写脚本来解码