前言

以下涉及到的漏洞已提交至edusrc教育行业漏洞报告平台并已修复,该文章仅用于交流学习,切勿利用相关信息非法测试,如有不足之处,欢迎各位大佬指点。

正文

0x00 敏感信息泄漏

访问存在漏洞的站点首页,分析BurpSuite的HTTP历史流量,发现API接口地址。

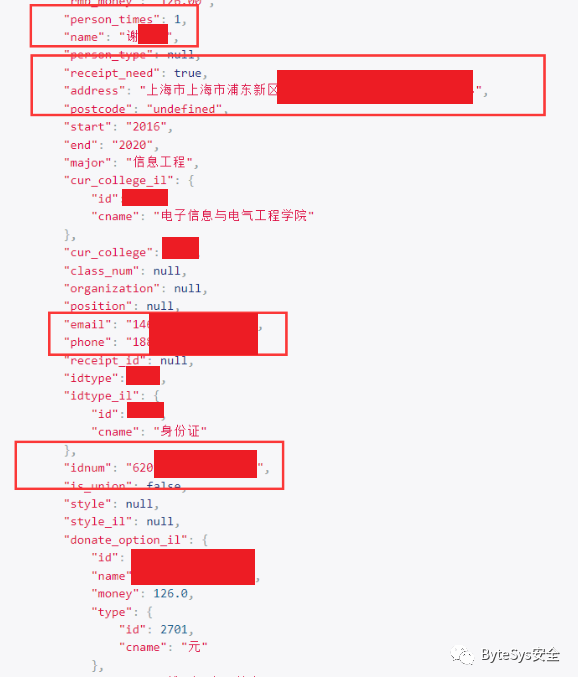

访问api接口地址首页,发现所有的接口直接列出来了,经过一系列测试,发现updateinfo接口泄漏大量用户敏感信息(姓名、账号、家庭地址、邮箱、手机号、身份证号码)等上万页敏感数据。

0x01 任意密码重置

在重置密码处,先输入自己的手机号码并发送验证码,再将接收到的验证码填入并输入新密码,此时不要提交确认。

再将手机号替换成updateinfo接口泄漏的手机号,此时点击提交按钮,发现能够成功重置密码。

输入刚刚重置的手机号与密码发现能够成功登录该账号(理论上讲可以重置updateinfo里上万页任意手机号的账号密码)。

0x02 敏感信息泄漏

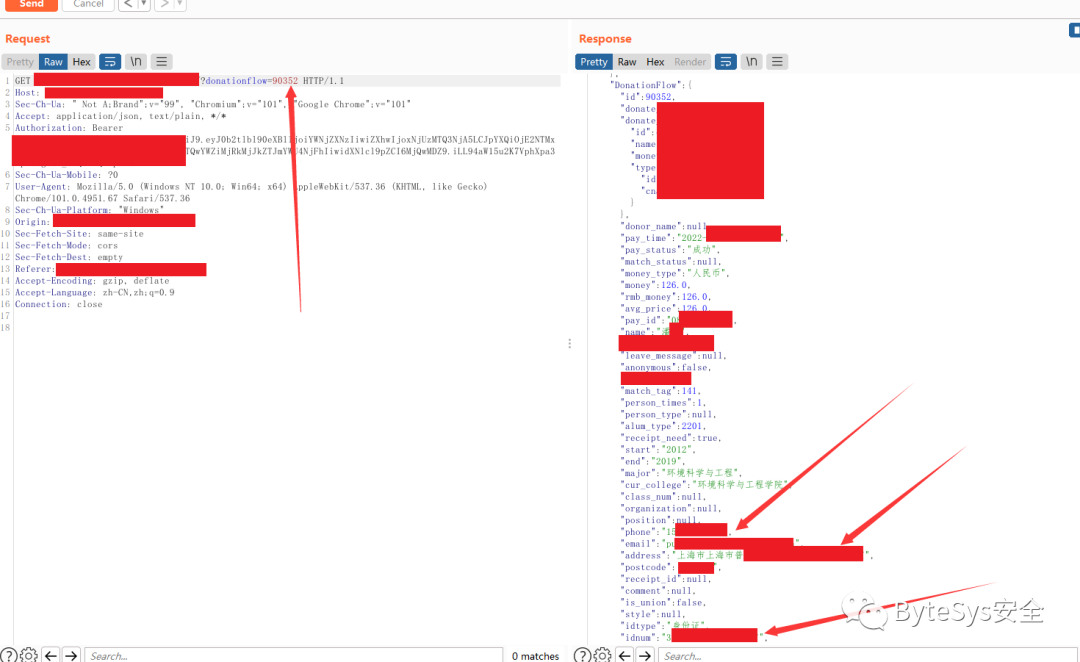

登录之后在某个功能点处发现查看证书选项,在分析BurpSuite的HTTP历史流量时又发现一个接口泄漏用户敏感信息,修改donationflow值能够看到其他用户敏感信息。

证书这不就到手了吗~

结尾

如需转载请与本人联系,转载时请附上原文链接。

本文内容由网友自发贡献,版权归原作者所有,本站不承担相应法律责任。如您发现有涉嫌抄袭侵权的内容,请联系:hwhale#tublm.com(使用前将#替换为@)