第九关过滤的很严 , 使用编码绕过

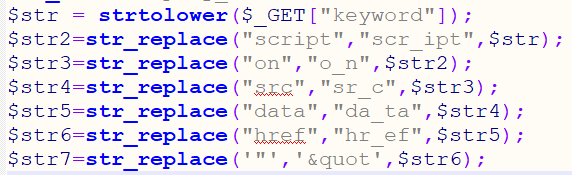

先看源码 , 过滤了大小写 , on 事件 , script , 以及一些属性 ,把参数拼接到 value值的时候 还编译了

htmlspecialchars() 把预定义字符 ( & , " , ' , < , >) 转换为HTML实体 , 也就是不起作用

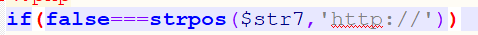

并且参数中还需要包含 'http://' 字符串

标签和事件属性都不能用 , 只能用编码了 , s 的HTML编码是 s , 编码后的内容需要包含 'http://' , 再用//注释掉 'http://' 使其不起作用 , payload

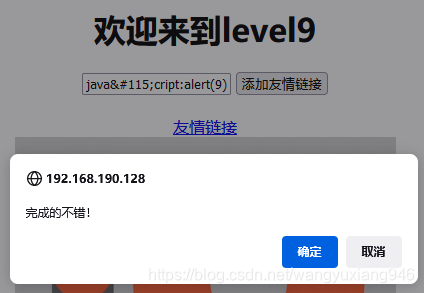

javascript:alert(9) //http://

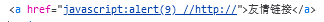

拼接后的代码如下

过关