1.ssl工作流程

SSL位于应用层和传输层之间,它能够为基于TCP等可靠连接的应用层协议提供安全性保证。SSL协议本身分为两层:

上层为SSL握手协议(SSL handshake protocol)、SSLpassword变化协议(SSL change cipher spec protocol)和SSL警告协议(SSL alert protocol)。

底层为SSL记录协议(SSL record protocol)。

1.SSL握手协议:是SSL协议很重要的组成部分。用来协商通信过程中使用的加密套件(加密算法、密钥交换算法和MAC算法等)、在server和client之间安全地交换密钥、实现server和client的身份验证。

2.SSLpassword变化协议:client和server端通过password变化协议通知对端。随后的报文都将使用新协商的加密套件和密钥进行保护和传输。

3.SSL警告协议:用来向通信对端报告告警信息,消息中包括告警的严重级别和描写叙述。

4.SSL记录协议:主要负责对上层的数据(SSL握手协议、SSLpassword变化协议、SSL警告协议和应用层协议报文)进行分块、计算并加入MAC值、加密。并把处理后的记录块传输给对端。

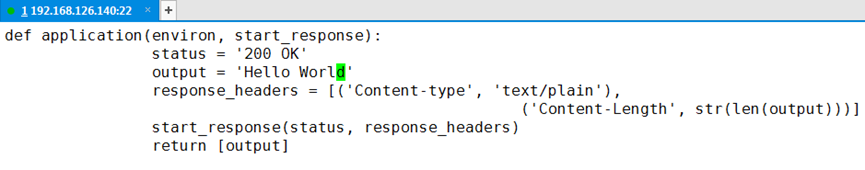

SSL握手过程

SSL通过握手过程在client和server之间协商会话參数,并建立会话。会话包括的主要參数有会话ID、对方的证书、加密套件(密钥交换算法、数据加密算法和MAC算法等)以及主密钥(master secret)。通过SSL会话传输的数据,都将採用该会话的主密钥和加密套件进行加密、计算MAC等处理。

不同情况下,SSL握手过程存在差异。

以下将分别描写叙述以下三种情况下的握手过程:

仅仅验证server的SSL握手过程

验证server和client的SSL握手过程

恢复原有会话的SSL握手过程

仅仅验证server的SSL握手过程

仅仅须要验证SSLserver身份,不须要验证SSLclient身份时,SSL的握手过程为:

(1) SSLclient通过Client Hello消息将它支持的SSL版本号、加密算法、密钥交换算法、MAC算法等信息发送给SSLserver。

(2) SSLserver确定本次通信採用的SSL版本号和加密套件,并通过Server Hello消息通知给SSLclient。假设SSLserver同意SSLclient在以后的通信中重用本次会话,则SSLserver会为本次会话分配会话ID。并通过Server Hello消息发送给SSLclient。

(3) SSLserver将携带自己公钥信息的数字证书通过Certificate消息发送给SSLclient。

(4) SSLserver发送Server Hello Done消息。通知SSLclient版本号和加密套件协商结束。開始进行密钥交换。

(5) SSLclient验证SSLserver的证书合法后,利用证书中的公钥加密SSLclient随机生成的premaster secret,并通过Client Key Exchange消息发送给SSLserver。

(6) SSLclient发送Change Cipher Spec消息,通知SSLserver兴许报文将採用协商好的密钥和加密套件进行加密和MAC计算。

(7) SSLclient计算已交互的握手消息(除Change Cipher Spec消息外全部已交互的消息)的Hash值,利用协商好的密钥和加密套件处理Hash值(计算并加入MAC值、加密等),并通过Finished消息发送给SSLserver。SSLserver利用相同的方法计算已交互的握手消息的Hash值,并与Finished消息的解密结果比較,假设二者相同,且MAC值验证成功,则证明密钥和加密套件协商成功。

(8) 相同地。SSLserver发送Change Cipher Spec消息,通知SSLclient兴许报文将採用协商好的密钥和加密套件进行加密和MAC计算。

(9) SSLserver计算已交互的握手消息的Hash值,利用协商好的密钥和加密套件处理Hash值(计算并加入MAC值、加密等),并通过Finished消息发送给SSLclient。SSLclient利用相同的方法计算已交互的握手消息的Hash值,并与Finished消息的解密结果比較,假设二者相同。且MAC值验证成功。则证明密钥和加密套件协商成功。

SSLclient接收到SSLserver发送的Finished消息后。假设解密成功,则能够推断SSLserver是数字证书的拥有者,即SSLserver身份验证成功,由于仅仅有拥有私钥的SSLserver才干从Client Key Exchange消息中解密得到premaster secret,从而间接地实现了SSLclient对SSLserver的身份验证。

说明:

Change Cipher Spec消息属于SSLpassword变化协议,其它握手过程交互的消息均属于SSL握手协议,统称为SSL握手消息。

计算Hash值。指的是利用Hash算法(MD5或SHA)将随意长度的数据转换为固定长度的数据。

验证server和client的SSL握手过程

SSLclient的身份验证是可选的,由SSLserver决定是否验证SSLclient的身份。

如图6中蓝色部分标识的内容所看到的,假设SSLserver验证SSLclient身份。则SSLserver和SSLclient除了交互“3.2.1 仅仅验证server的SSL握手过程”中的消息协商密钥和加密套件外,还须要进行下面操作:

(1) SSLserver发送Certificate Request消息。请求SSLclient将其证书发送给SSLserver。

(2) SSLclient通过Certificate消息将携带自己公钥的证书发送给SSLserver。SSLserver验证该证书的合法性。

(3) SSLclient计算已交互的握手消息、主密钥的Hash值。利用自己的私钥对其进行加密,并通过Certificate Verify消息发送给SSLserver。

(4) SSLserver计算已交互的握手消息、主密钥的Hash值。利用SSLclient证书中的公钥解密Certificate Verify消息,并将解密结果与计算出的Hash值比較。假设二者同样,则SSLclient身份验证成功。

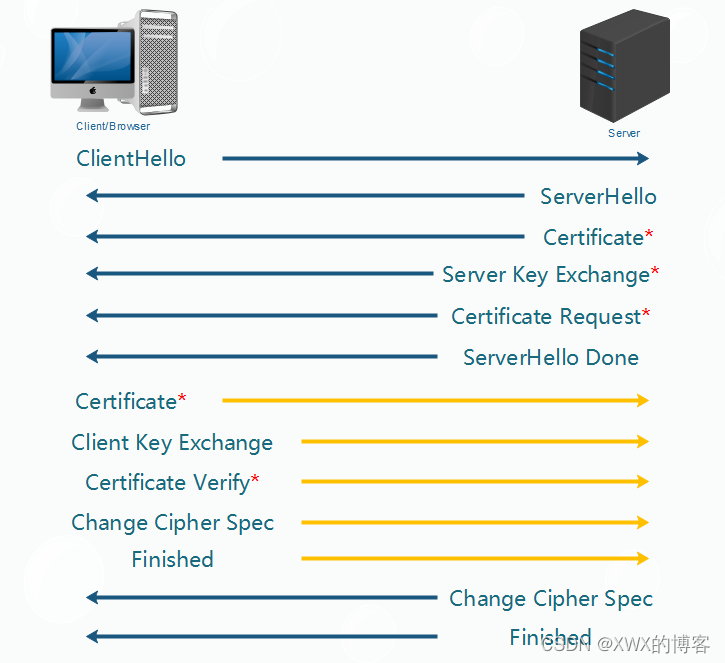

2.配置不同的端口虚拟主机访问apache服务器

第一步,创建两个网页文件根目录,并定义网页内容

[root@localhost ~]# mkdir -pv /www/port/{80,10000}

[root@localhost ~]# echo the port is 80 > /www/port/80/index.html

[root@localhost ~]# echo the port is 10000 > /www/port/10000/index.html

第二步,定义基于不同端口来访问网站的配置文件

[root@localhost ~]# systemctl restart httpd

[root@localhost ~]# curl 192.168.126.3

the port is 80

[root@localhost ~]# curl 192.168.126.3:10000

the port is 10000

3.配置用户控制和虚拟目录访问apache服务器

[root@localhost ~]# htpasswd -c /etc/httpd/mymima xiaoming(-c表示创建)

输入密码

[root@localhost ~]# htpasswd /etc/httpd/mymima xiaohong

输入密码

[root@localhost ~]# mkdir /usr/local/mysecret

[root@localhost ~]# echo this is my secret > /usr/local/mysecret/index.html

[root@localhost ~]# vim /etc/httpd/conf.d/vhosts.conf

AuthType Basic 基本认证类型(账号)

AuthName “Please login:” 提示信息,双引号必须有,可以更换为其它提示信息

AuthUserFile /etc/httpd/mymima 用户认证文件的用户名和密码指定的文件所在位置

Require user xiaoming xiaohong 指定这两个用户可以访问该服务器

[root@localhost ~]#systemctl restart httpd

[root@localhost ~]#curl 192.168.227.140/mimi/ -u xiaoming

在浏览器中输入:http://192.168.227.140/mimi

【登录成功后实际上访问的是/usr/local/mysecret/index.html的内容】

会弹出如下需要输入用户名和密码的窗口:

如果显示类似如下提示:

Unauthorized

This server could not verify that you are authorized to access the document requested. Either you supplied the wrong credentials (e.g., bad password), or your browser doesn’t understand how to supply the credentials required.

来自 http://192.168.227.140/mimi

将下图中的“启用弹出窗口阻止程序”的勾去掉

4.配置使用ssl完成https访问apache服务器

[root@localhost ~]# yum install mod_ssl -y

[root@localhost ~]# cd /etc/pki/tls/certs/

[root@localhost certs]# make jiami.crt

/etc/httpd/conf.d/ssl.conf

[root@localhost ~]# vim /etc/httpd/conf.d/host.conf

<VirtualHost 192.168.126.140:443>

SSLEngine on

SSLProtocol all -SSLv2

SSLCipherSuite HIGH:MEDIUM:!aNULL:!MD5:!SEED:!IDEA密码套件,列出允许客户端协商的密码。

SSLCertificateFile /etc/pki/tls/certs/jiami.crt指定证书路径

SSLCertificateKeyFile /etc/pki/tls/certs/jiami.key指定密钥文件路径

DocumentRoot /www/jiami

ServerName 192.168.126.140

[root@localhost ~]# systemctl restart httpd

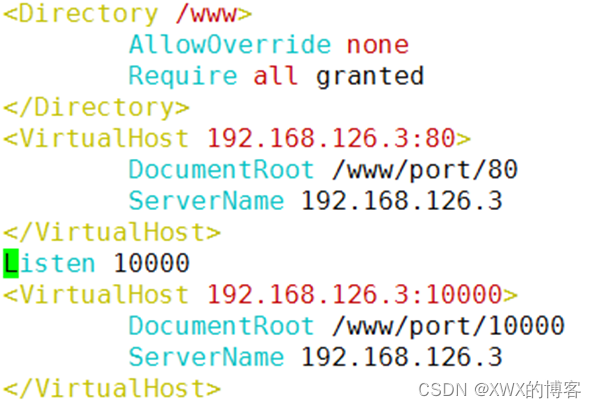

5.配置访问apache的cgi程序

[root@localhost ~]# yum install mod_wsgi -y

[root@localhost ~]#mkdir /var/www/alt

[root@localhost ~]# vim /etc/httpd/conf.d/host.conf

<Directory “/var/www/alt”>

AllowOverride None

Require all granted

<VirtualHost 192.168.126.222:80>

WSGIScriptAlias / /var/www/alt/webinfo.wsgi

python脚本内容[root@localhost ~]# vim /var/www/alt/webinfo.wsgi

def application(environ, start_response):

status = ‘200 OK’

output = ‘Hello World’

response_headers = [(‘Content-type’, ‘text/plain’),

(‘Content-Length’, str(len(output)))]

start_response(status, response_headers)

return [output]

在浏览器中输入地址测试