web1

右键查看源代码,发现开发没删除注释导致信息泄露

ctfshow{06a130b1-7e6b-4a60-997d-e1bae1e9a06c}

web2

前端无法查看源代码,抓个包发送,即可看到回显

ctfshow{ae482770-472c-4fcc-92dd-9e16707c9dd0}

web3

同样是抓包发送查看回显,这次flag不在回显的注释里,在响应头中

ctfshow{935133c8-c8c7-427b-a2a8-a5213a2e4bfe}

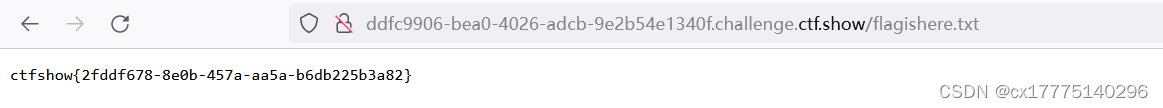

web4

robots.txt是爬虫界一个约定俗成的协议,里面限制了被爬虫爬取的范围,如果没有该文件说明所有内容都可被爬取。

这里泄露了一个文件地址

直接访问发现flag出来了

ctfshow{2fddf678-8e0b-457a-aa5a-b6db225b3a82}

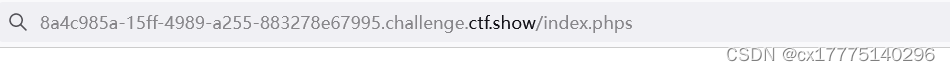

web5

别的不说,扫出来的目录确实多,翻不完,根本翻不完

访问index.phps下载下来即可

ctfshow{3a8d5dd0-3e25-43a0-b901-b4878caa4fff}

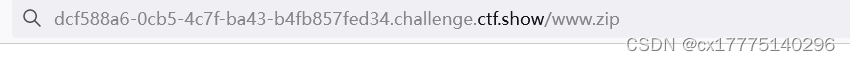

web6

直接访问www.zip

解压即可

flag{flag_here}

web7

这里是典型的.git源码泄露

ctfshow{6c286ea0-205f-449e-83d0-4a8df1caa5dc}

web8

svn源码泄露

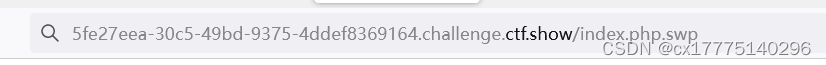

web9

提示说vim编辑着死机了,那么就是缓存文件

vim在编辑文件时,是在workbuffer中进行的,缓存中的信息有存放在.swp文件(原文件名加.swp结尾的文件),当连接异常断开,缓存中的信息丢失,但.swp文件依然存在,可以通过这个文件来进行数据恢复。如果原文件是正常关闭,.swp文件会自动删除。

访问下载缓存文件即可

ctfshow{e6e1b1e7-a6bd-4601-a719-815877f837eb}

web10

ctfshow%7Be94705ff-85ec-4a31-8e28-c742e55f899d%7D

web11

官网没给链接

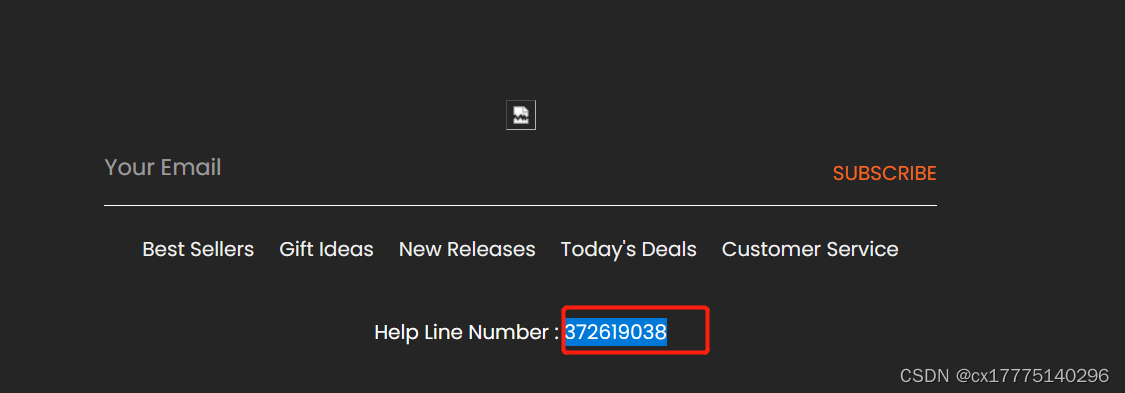

web12

提示说本页面有管理员常用密码

访问robots.txt发现路径泄露

访问路径输入账号admin和密码如上即可

ctfshow{fed112fc-f9a2-4463-a243-de8321014373}

web13

点击document查看到了产品文档

访问后台地址并输入账号密码即可

ctfshow{b84b0f3c-841e-465a-a653-b00188aa76b1}

web14

根据提示访问editor

发现一个上传文件功能

文件空间可以浏览全部目录

在文件空间中找到该文件及其路径,访问即可

/var/www/html/nothinghere/fl000g.txt

ctfshow{d78130d3-58b3-430b-b561-c5e00ab43325}

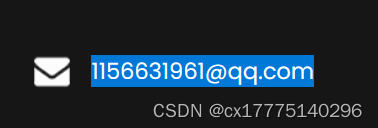

web15

提示邮箱泄露信息

那么找到邮箱为

1156631961@qq.com

猜测登录目录为admin

进入了后台管理系统

输入账号admin,密码为邮箱,可以看到密码错误,说明账号存在

点击忘记密码,发现密保问题为您居住的所在地

查询该qq,发现简介在西安

通过密保重置密码登录拿到flag

ctfshow{099f7e10-9257-49a1-9001-3f59bc32ba44}

web16

雅黑php探针访问路径为url/tz.php

点击phpinfo

找到了flag

|

ctfshow{08ef2eb8-1531-4a07-9f46-f261a48491b3} |

web17

一般备份文件的名字是bak.sql或者backup.sql

访问backup.sql下载

ctfshow{6f8ffe9e-6356-4f14-8f0e-9669a9573c4f}

web18

查看前端源代码

发现泄露该文件目录

访问看到这个东西 这是只有分数大于100才返回的东西 一查是unicode编码 解码即可

ctfshow{6e592c5f-e556-4556-918b-f1dab4ef5000}

web19

前端看到账号和密文

直接输入密文为密码时错的,抓包后密文会变成别的密文,再将密文重新修改成原来的密文即可

ctfshow{39c5954b-6a7e-4ffb-9f2c-e78c71ee4d8a}

web20

访问该路径将之下载下来

txt打开并搜索flag

后续题目持续更新中