关卡描述:1.oa服务器的内网ip是多少?

先进行ip统计,开始逐渐查看前面几个ip

基本上都是b/s,所以大概率是http,过滤一下ip

第一个ip好像和oa没啥关系

第二个ip一点开就是

oa,应该就是他了。

关卡描述:2.黑客的攻击ip是多少

ip.src==ip,这个过滤源ip的过滤语句

我们第一个怀疑黑客目标就是183.129.152.140

用ip.addr的过滤太乱了

过滤一下源ip是他的

get 请求了很多东西,他这个是在她像是在扫扫描了,zip文件大概率就是在扫描文件下载的漏洞。然后就要开始一个一个去分析数据包,找到黑客的证据

锁定黑客ip,往下滑还有他执行命令的数据包,也可以判断。

关卡描述:3.黑客使用了什么工具?(简称,大写)

AWVS

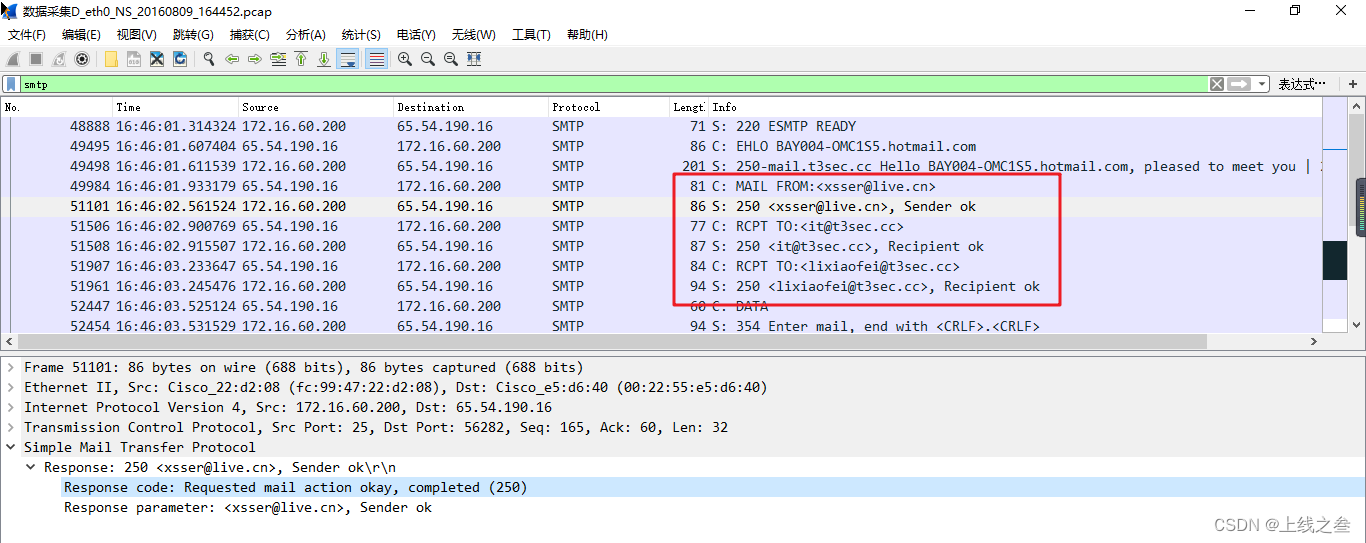

4.黑客给哪2个帐号发送了钓鱼邮件?(填写邮件名)

邮件协议SMTP、POP3、IMAP4

我们一个一个过滤看看‘

第一个就有

所以是,it@t3sec.cc,lixiaofei@t3sec.cc

关卡描述:5.黑客使用了哪个邮箱给员工发送了钓鱼邮件?

上一题就有

xsser@live.cn

关卡描述:6.黑客对哪个参数进行了注入并且成功了?

过滤黑客ip查看数据包,然后找一下看看

select语句,目标ip是172.16.61.199,在过滤ip

这里要用到url中关键字搜索http.request.uri contains

搜索关键字等于号,因为sql注入在urlget请求头中存在的可能性更大

第三个流量包什么也没有

在来到第四个流量包

关键字union,select。

解码一下,第一个是对name=aa进行的注入

过滤一下这个参数看看

注入成功。

关卡描述:7.oa账号密码的加密方式是什么?(大写)

第四个包啥都没找到继续

直到第十个包还要name注入的,tcp流查看

22009

可以判断出来是md5加密

关卡描述:8.webshell的权限是什么?

webshelii,要过滤whoami,

第十个数据包

只有这一条追踪tcp流看

是在apache这里执行的权限,所以是这个

关卡描述:9.内网数据库ip地址多少?

这个要看主机ip的全流量,不管协议

ip.addr==172.16.61.199

这四个最可能是内网的ip,

先看一下172.16.60.195

mysql,数据库,就是他了

10.内网oa数据库的用户名是什么?

继续分析上一个流量包,慢慢看

找到了root

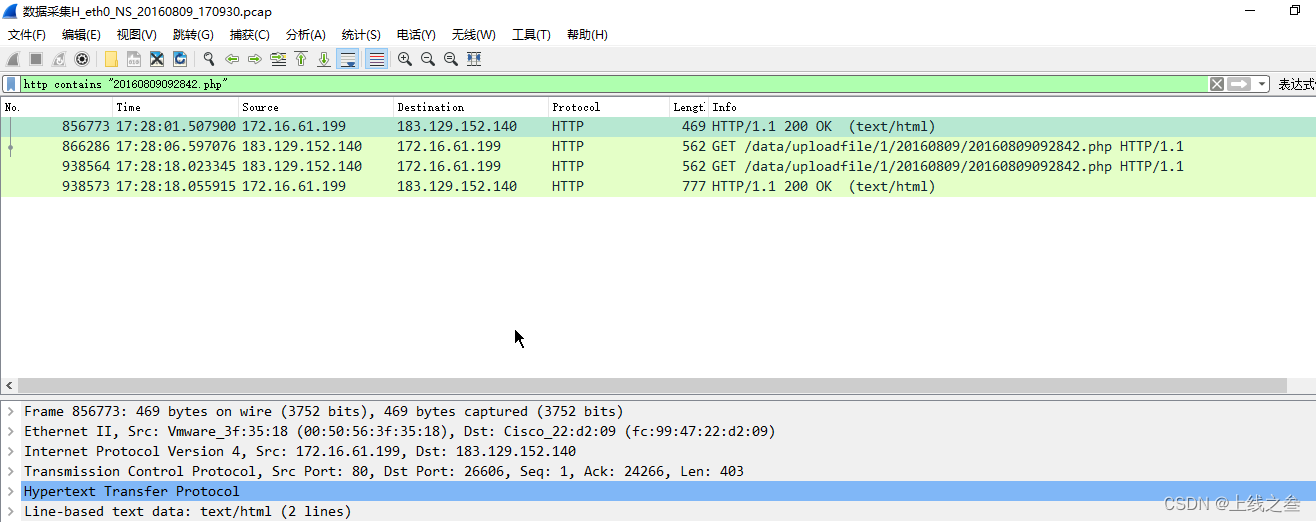

关卡描述:11黑客使用了哪个页面的漏洞获取了webshell(填写文件名即可)?

怀疑是文件上传的post格式过滤黑客ip

这个提交了不正确,依据他进行过滤

20160809092842.php

第十个一直都在执行这个命令,不对,在之前的流量包,

第九个流量包

追踪tcp流看看

叫什么名字,上传的啥全显示出来了

关卡描述:12.webshell第2行代码是什么?

上一题图里面有

/* angel 2013*/

关卡描述:13.webshell的密码是多少(明文)?

上一题两个密码都用burp解不出来,应该都不是,继续看数据包,这个数据包没有证明在后面的数据包,继续找。还是过滤数字的php文件,

第一个数据包点开就是angel